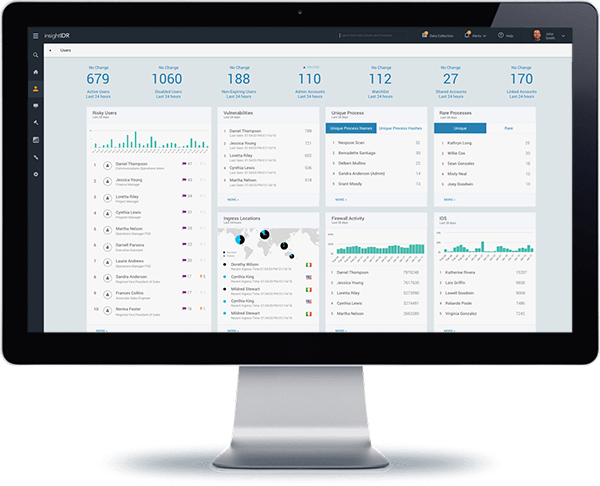

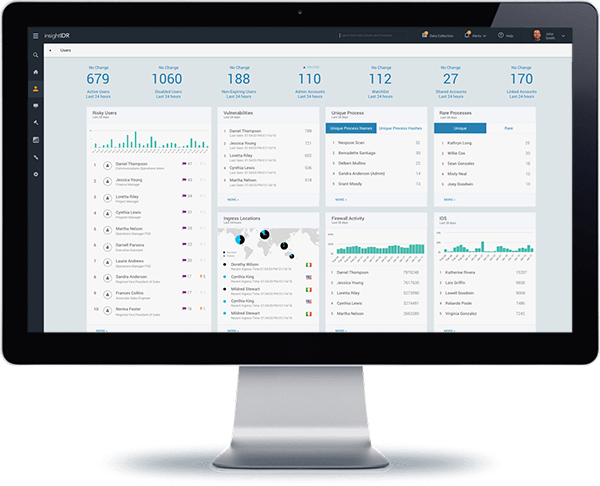

Rapid7 InsightIDR مرکز امنیتی شما برای شناسایی و پاسخگویی به حادثه، نظارت بر احراز هویت و مشاهده اِند-پوینت سازمان محسوب میشود. InsightIDR دسترسیهای غیرمجاز توسط تهدیدات داخلی و خارجی را شناسایی و فعالیتهای مشکوک را برجسته میکند. بنابراین نیازی نیست شما با هزاران جریان دادهای دست و پنجه نرم کنید.

SIEM InsightIDR قدرت کامل فارنزیک اندپوینتها، جستجوی لاگ و داشبورد پیشرفته را در یک راهکار واحد با هم ترکیب میکند. این SIEM، یک ابزار SaaS است که دادهها را از ابزارهای امنیت شبکه موجود شما، لاگهای احراز هویت و دستگاههای اندپوینت جمعآوری میکند. این SIEM Rapid7، دادهها را در یک گردآورنده داخلی یا یک ماشین هاست اختصاصی که دادههای شما را متمرکز میکند، جمعآوری میکند.

دادههای امنیتی خود را یکپارچه کنید

ورود آسان و مبتنی بر فضای ابری، برای تطابق با استانداردهای امنیتی. بدون نیاز به تخصص در دیتا، سختافزار یا نگهداری مداوم

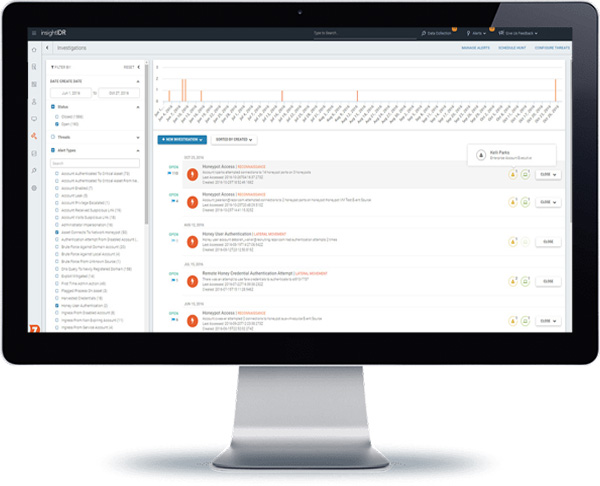

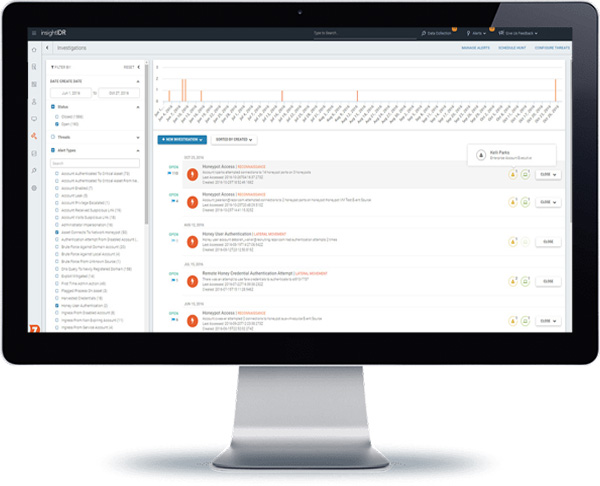

حملات را پیش از وقوع شناسایی کنید

مهاجمان به اطلاعات سرقت شده، بدافزار و فیشینگ علاقه نشان میدهند. قبل از بحرانی شدن این موارد، آنها را شناسایی و با آنها مقابله کنید.

با اعتماد به نفس پاسخ دهید

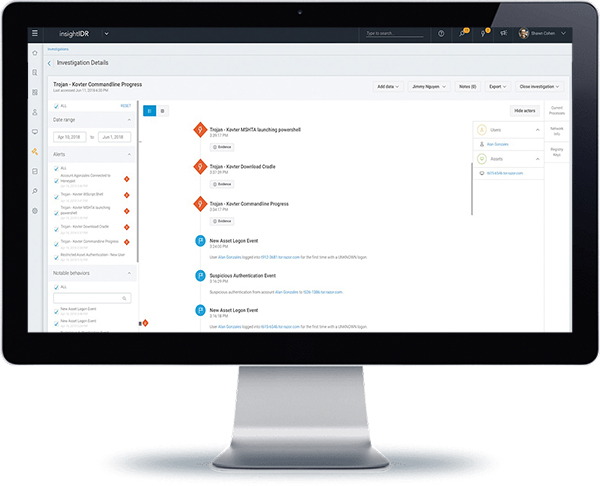

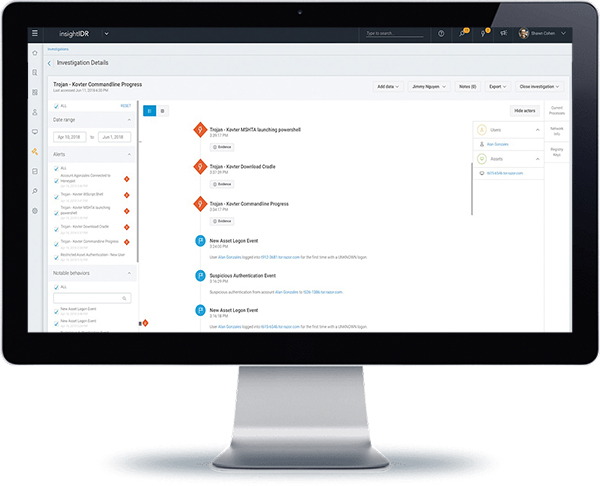

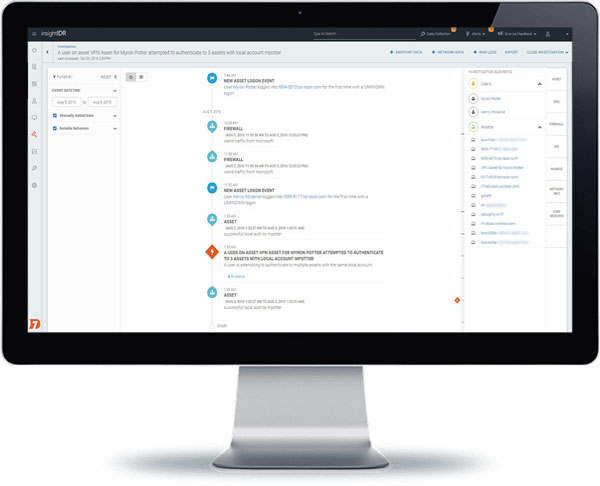

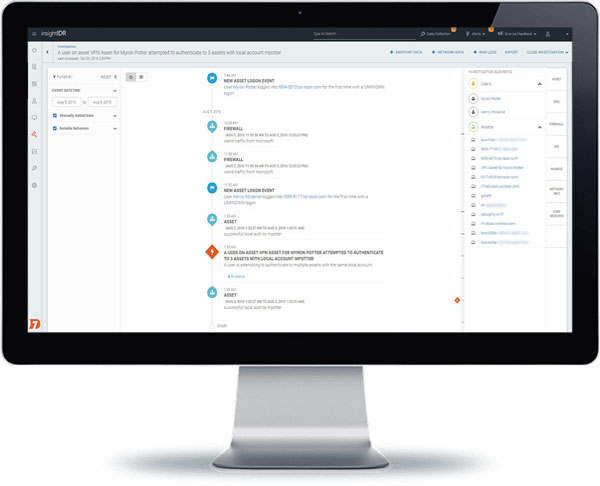

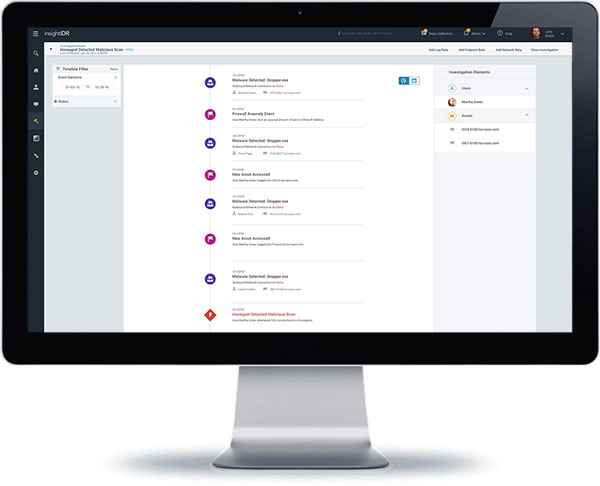

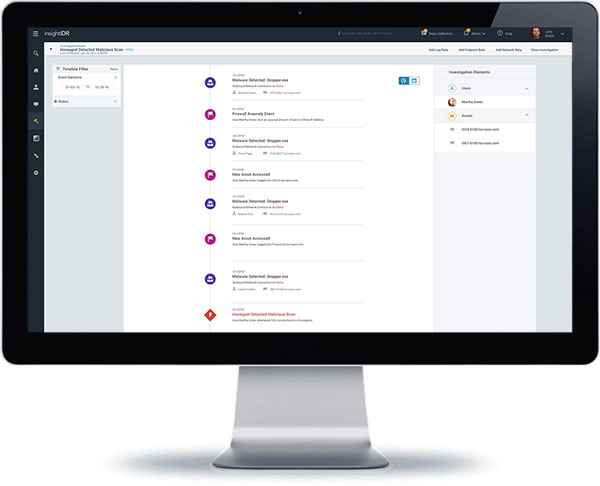

سرعت تحقیقات را با استفاده از جداول زمانی بصری، تا 20 برابر افزایش دهید. با استفاده از InsightIDR، در برابر حملاتی که کاربران و داراییهای شما را تهدید میکنند، دفاع کنید.

به منظور مشاوره بیشتر در رابطه با این محصول با کارشناسان گروه امنیتی لیان تماس حاصل فرمایید

شماره تماس : 91004151-021

در هنگام شناسایی و پاسخگویی به حادثه، سریعتر و بهتر تصمیم بگیرید.

طبق اعلام Verizon DBIR، در سال 2017، در 80% از موارد نقض اطلاعات مربوط به هک، از رمزعبورهای سرقت شده، ضعیف یا قابل حدس استفاده شده بود. مهاجمان نه تنها از طریق بدافزارها، داراییها را به خطر میاندازند، بلکه با استفاده از اعتبارهای سرقت شده، استخراج هش و دیگر تکنیکها، در میان آنها جابهجا میشوند. با نظارت مداوم بر عملکرد کاربر نرمال در سازمان، InsightIDR پا فراتر از شاخصهای مشخص میگذارد تا به طور قابل اعتماد، مهاجمانی را که زیر ماسک کارمندان شرکت قایم شدهاند، شناسایی کند.

طبق اعلام Verizon DBIR، در سال 2017، در 80% از موارد نقض اطلاعات مربوط به هک، از رمزعبورهای سرقت شده، ضعیف یا قابل حدس استفاده شده بود. مهاجمان نه تنها از طریق بدافزارها، داراییها را به خطر میاندازند، بلکه با استفاده از اعتبارهای سرقت شده، استخراج هش و دیگر تکنیکها، در میان آنها جابهجا میشوند. با نظارت مداوم بر عملکرد کاربر نرمال در سازمان، InsightIDR پا فراتر از شاخصهای مشخص میگذارد تا به طور قابل اعتماد، مهاجمانی را که زیر ماسک کارمندان شرکت قایم شدهاند، شناسایی کند.

حملات، یکی از مشکلات انسان محسوب میشوند. این حملات توسط انسانها ایجاد میشوند و تنها توسط انسانها میتوانند به طور واقعی سرکوب شوند. تحلیلگران خبره که در SOCهای شرکت Rapid7¬ کار میکنند، به طور مداوم روی رفتار مهاجمان تحقیق میکنند. به محض این که تهدیدات جدیدی کشف میکنند، به دنبال علائمی هستند که در آینده به آنها کمک کند چنین فعالیتهایی را حتی در زنجیره حمله، شناسایی کنند. دانش محققان این شرکت، به طور مداوم به شناسایی مفید و عملی تبدیل میشود که با نام "تحلیل رفتار مهاجم" از آن یاد میشود. بهترین قسمت، این جا است که ABA در InsightIDR موجود است.

حملات، یکی از مشکلات انسان محسوب میشوند. این حملات توسط انسانها ایجاد میشوند و تنها توسط انسانها میتوانند به طور واقعی سرکوب شوند. تحلیلگران خبره که در SOCهای شرکت Rapid7¬ کار میکنند، به طور مداوم روی رفتار مهاجمان تحقیق میکنند. به محض این که تهدیدات جدیدی کشف میکنند، به دنبال علائمی هستند که در آینده به آنها کمک کند چنین فعالیتهایی را حتی در زنجیره حمله، شناسایی کنند. دانش محققان این شرکت، به طور مداوم به شناسایی مفید و عملی تبدیل میشود که با نام "تحلیل رفتار مهاجم" از آن یاد میشود. بهترین قسمت، این جا است که ABA در InsightIDR موجود است.

با توجه به تحقیقات مداوم روی رفتار مهاجم، متوجه شدیم که اندپوینتها چقدر اکسپلویت میشوند و میزان کاری که برای نظارت بر آنها مورد نیاز است، به ویژه زمانی که کارمندان از شبکه شرکتی شما خارج میشوند، چقدر است. به همین دلیل است که InsightIDR با Insight Agent جهانی و اسکن اندپوینتها، یک محصول استاندارد محسوب میشود که به شما امکان تشخیص در زمان واقعی و توانایی پاسخگویی فعالانه را میدهد.

با توجه به تحقیقات مداوم روی رفتار مهاجم، متوجه شدیم که اندپوینتها چقدر اکسپلویت میشوند و میزان کاری که برای نظارت بر آنها مورد نیاز است، به ویژه زمانی که کارمندان از شبکه شرکتی شما خارج میشوند، چقدر است. به همین دلیل است که InsightIDR با Insight Agent جهانی و اسکن اندپوینتها، یک محصول استاندارد محسوب میشود که به شما امکان تشخیص در زمان واقعی و توانایی پاسخگویی فعالانه را میدهد.

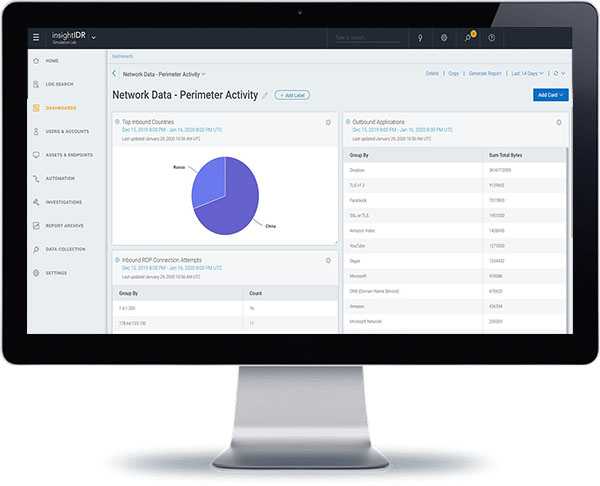

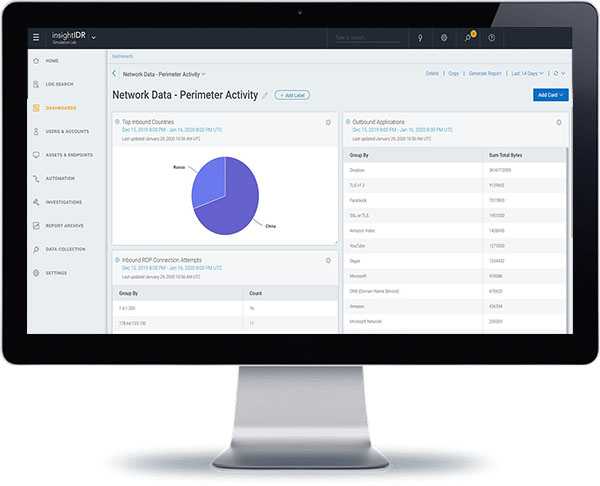

یکی از ویژگیهای حائز اهمیت این محصول Rapid7، تحلیل ترافیک شبکه است که برای مشتریان InsightIDR فعال است. Rapid7 دارنده NetFort است که ارائهدهنده پیشروی تحلیلهای امنیتی و اتوماسیون در بهار سال 2019 میباشد. این عملکرد نشاندهنده موج اولیه قابلیتهای جدید است که توسط فناوری NetFort به بستر Insight اضافه شده است.

یکی از ویژگیهای حائز اهمیت این محصول Rapid7، تحلیل ترافیک شبکه است که برای مشتریان InsightIDR فعال است. Rapid7 دارنده NetFort است که ارائهدهنده پیشروی تحلیلهای امنیتی و اتوماسیون در بهار سال 2019 میباشد. این عملکرد نشاندهنده موج اولیه قابلیتهای جدید است که توسط فناوری NetFort به بستر Insight اضافه شده است.

بیوقفه در میان لاگها جستجو کنید، کوئریهای پیچیده بنویسید و استخدام یک اسپلانکر دیتا را از لیست کارهای خود خط بزنید. InsightIDR روزانه میلیونها واقعه را در محیط شما به طور مستقیم با کاربران و داراییهای مربوطه، مرتبط میکند تا خطرات موجود در سازمان شما را برجسته کرده و اولویت محل جستجو را مشخص کند. معماری مبتنی بر ابر در پشت پلتفرم Rapid7 Insight، یک جستجوی روان را در میان لاگهای شما تحویل میدهد و انطباق را بدون نگرانی در مورد رکهای سختافزار، خودکار میسازد.

بیوقفه در میان لاگها جستجو کنید، کوئریهای پیچیده بنویسید و استخدام یک اسپلانکر دیتا را از لیست کارهای خود خط بزنید. InsightIDR روزانه میلیونها واقعه را در محیط شما به طور مستقیم با کاربران و داراییهای مربوطه، مرتبط میکند تا خطرات موجود در سازمان شما را برجسته کرده و اولویت محل جستجو را مشخص کند. معماری مبتنی بر ابر در پشت پلتفرم Rapid7 Insight، یک جستجوی روان را در میان لاگهای شما تحویل میدهد و انطباق را بدون نگرانی در مورد رکهای سختافزار، خودکار میسازد.

اگر شما هم جزو 62% از سازمانهایی هستید که نسبت به توانایی تحقیقاتی خود، هشدارهای بیشتری دریافت میکنند، احتمالاً با روند کنار هم قرار دادن فعالیتهای کاربر، جمعآوری دادههای اندپوینت و تأیید رفتارهای صحیح شناخته شده، برای کشف یک مورد false-positive آشنا هستید. InsightIDR جستجوی لاگ، رفتار کاربر و اطلاعات اند-پوینت را در یک تایملاین واحد، یکپارچه میکند. به این صورت، به شما کمک میکند تا تصمیمات سریعتر و هوشمندانهتر بگیرید. طبق گزارش مشتریان، سرعت تحقیقات آنها، 20 برابر افزایش پیدا کرده است.

اگر شما هم جزو 62% از سازمانهایی هستید که نسبت به توانایی تحقیقاتی خود، هشدارهای بیشتری دریافت میکنند، احتمالاً با روند کنار هم قرار دادن فعالیتهای کاربر، جمعآوری دادههای اندپوینت و تأیید رفتارهای صحیح شناخته شده، برای کشف یک مورد false-positive آشنا هستید. InsightIDR جستجوی لاگ، رفتار کاربر و اطلاعات اند-پوینت را در یک تایملاین واحد، یکپارچه میکند. به این صورت، به شما کمک میکند تا تصمیمات سریعتر و هوشمندانهتر بگیرید. طبق گزارش مشتریان، سرعت تحقیقات آنها، 20 برابر افزایش پیدا کرده است.

راهکارهای نظارتی که تنها بر فایلهای لاگ نظارت میکنند، ردیابی مهاجم را بینتیجه میگذارند. با استفاده از درک عمیق رفتار مهاجم در Rapid7، InsightIDR تنها اندپوینت و UBA را شناسایی نمیکند، بلکه تلههایی ارائه میکند که استقرار آسانی دارند. این تلهها، شامل honeypot، honey user، honey credential و honey file میشوند. تمام اینها برای شناسایی رفتارهای مخرب در ابتدای زنجیره حمله ساخته شده اند.

راهکارهای نظارتی که تنها بر فایلهای لاگ نظارت میکنند، ردیابی مهاجم را بینتیجه میگذارند. با استفاده از درک عمیق رفتار مهاجم در Rapid7، InsightIDR تنها اندپوینت و UBA را شناسایی نمیکند، بلکه تلههایی ارائه میکند که استقرار آسانی دارند. این تلهها، شامل honeypot، honey user، honey credential و honey file میشوند. تمام اینها برای شناسایی رفتارهای مخرب در ابتدای زنجیره حمله ساخته شده اند.

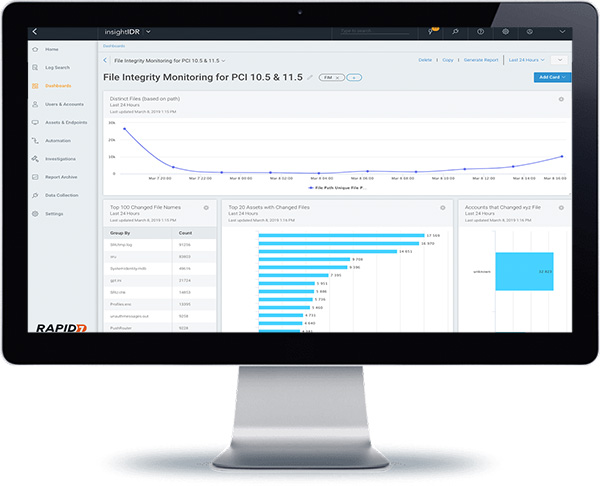

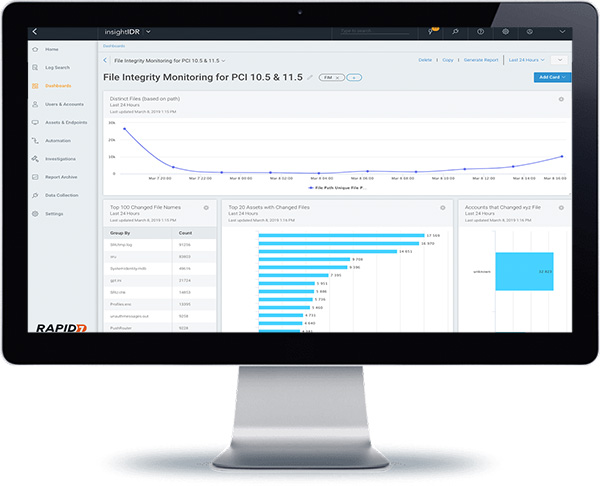

همان طور که InsightIDR در زمینه شناسایی حملات ناشناخته عالی عمل میکند، به شما کمک میکند تا با یک چالش ناشناخته روبرو شوید: نشان دادن انطباق با برنامه امنیتی شما. این شامل ممیزی لاگینگ و مدیریت لاگ (به عنوان مثال، PCI Requirement 10)، نظارت بر کابر (برای مثال، NIST CSF Detect)، و حالا، نظارت بر ادغام فایلها (FIM) میشود؛ قانونی که بر روی PCI، HIPAA و GDPR تنظیم شده است.

زمانی که عامل Insight Agent¬ را در داراییهای مهم خود مستقر میکنید، میتوانید نظارت بر ادغام فایل را فعال کنید تا تمام تغییراتی را که بر روی فایلهای مشخص یا دایرکتوریهای روی اند-پوینت اعمال میشوند، پرچمگذاری کنید.

همان طور که InsightIDR در زمینه شناسایی حملات ناشناخته عالی عمل میکند، به شما کمک میکند تا با یک چالش ناشناخته روبرو شوید: نشان دادن انطباق با برنامه امنیتی شما. این شامل ممیزی لاگینگ و مدیریت لاگ (به عنوان مثال، PCI Requirement 10)، نظارت بر کابر (برای مثال، NIST CSF Detect)، و حالا، نظارت بر ادغام فایلها (FIM) میشود؛ قانونی که بر روی PCI، HIPAA و GDPR تنظیم شده است.

زمانی که عامل Insight Agent¬ را در داراییهای مهم خود مستقر میکنید، میتوانید نظارت بر ادغام فایل را فعال کنید تا تمام تغییراتی را که بر روی فایلهای مشخص یا دایرکتوریهای روی اند-پوینت اعمال میشوند، پرچمگذاری کنید.

برای این که یک سازمان بتواند محیط در حال توسعهی خود را حفظ کند، از حمله مهاجمان در امان باشد و با محدودیتهای صنعتی بدون منابع کافی، مبارزه کند، تیمهای امنیتی باید راهی پیدا کنند تا بازدهی عملیات امنیتی خود را بهبود ببخشند.

InsightIDR چندین قابلیت برای اتوماسیون ارائه میکند که راندمان را دو برابر میکند. این موارد شامل جریان کاری از پیش تعریف شده مانند مقابله با تهدیدات در یک اِندپوینت، معلق کردن اکانت کاربر یا ادغام با سیستمهای تیکتینگ است. برای تقویت بیشتر این قابلیتها، InsightIDR اخیراً از طریق هوش تهدید منبع باز، لیست جریانهای کاری خود را غنی ساخته است. همچنین توانایی شروع هر یک از این جریانهای کاری (یا جریانهای کاری InsightConnect) را با توجه به اعلانهای تحلیل رفتار کاربر (UBA)، ایجاد کرده است.