مدیریت سطح دسترسی یا PAM چیست؟

احتمالا در دورههای امنیتی بسیار شنیدهاید که بزرگترین ریسک امنیتی یک سازمان، همواره از سمت کارکنان آن است. با توجه به اختیارات و دسترسیهایی که کارکنان یک سازمان با توجه به نقش خود دارند، این جمله را به راحتی میتوان توجیه کرد. در سطوح بالاتر، مدیریت دسترسی کارکنان اهمیت زیادی پیدا میکند چرا که موضوع اطلاعات مهم و حیاتی یک سازمان در میان است. پس باید به دنبال راه حلی بود که این مشکل را حل کند. اینجا، PAM که مخفف Privilaged Access Management است، به کمک سازمان شما میآید.

PAM که در فارسی با نام مدیریت سطح دسترسی یا مدیریت دسترسی ممتاز از آن یاد میشود، به مجموعه راهکارهایی گفته میشود که شامل استراتژیها و فناوریهای امنیت سایبری، به منظور اعمال کنترل بر سطح دسترسی کاربران، حساب ها، فرآیندها و سیستمهای موجود در محیط IT است. در حقیقت PAM به سیستمی اطلاق میشود که حساب کاربرانی که دسترسیهای مهم دارند را مدیریت میکند.

واضح است که حسابهای کاربری سطح بالا، اهداف ارزشمندی برای مجرمان سایبری هستند. این امر به این دلیل است که این کاربران، مجوزهای مهمی در سیستم دارند که به آنها امکان دسترسی به اطلاعات بسیار محرمانه و یا ایجاد تغییر در تنظیمات برنامهها و سیستمهای مهم را میدهد. جالب است بدانید که در سال گذشته، ۴۴% از موارد نقض اطلاعات، مربوط به افرادی بود که دسترسی سطح بالا و ممتاز داشتند.

مدیریت سطح دسترسی (PAM) با کنترل سطح دسترسیهای ممتاز، به خصوص دسترسیهایی که مربوط به مدیران ارشد میباشد، به سازمانها کمک میکند تا سطح آسیبپذیری خود را کاهش داده و از آسیبهای ناشی از حملات خارجی و همچنین سوء رفتار یا غفلت افراد داخلی، جلوگیری کرده و یا تا حد ممکن آنها را کاهش دهند. درحالی که مدیریت سطح دسترسی شامل بسیاری از استراتژیها است، اما هدف اصلی آن برقرای اصل “حداقل دسترسی” است. این اصل به این موضوع اشاره دارد که هر کاربری باید حداقل دسترسی که برای انجام وظایفش نیاز دارد را در اختیار داشته باشد.

چرا PAM مهم است؟

حسابهای کاربری با سطح دسترسی بالا، که اصطلاحا حسابهای ممتاز نامیده میشوند، در همه شبکهها و سازمانها وجود دارد. انواع مختلفی از حسابهای ممتاز وجود دارد و این حسابها میتوانند در بستر لوکال شبکه و یا بر روی سرویسهای ابری وجود داشته باشند. حسابهای ممتاز با حسابهای دیگر متفاوت هستند زیرا مجوزهای سطح بالایی دارند که اگر مهاجمی بتواند به آنها دسترسی پیدا کند، بسیار خطرناک خواهد بود. از جمله مجوزهایی که در این حسابها وجود دارد، امکان تغییر تنظیمات برای گروههای بزرگی از کاربران است. همچنین اغلب مواقع ممکن است افرادی حداقل به صورت موقت به یک حساب ممتاز دسترسی داشته باشند.

به عنوان مثال، حساب اصلی در سیستم لینوکس، یعنی حساب root، نوعی حساب ممتاز به حساب میآید. صاحب حساب خدمات وب آمازون (AWS) شکل دیگری از یک حساب ممتاز میباشد. یا یک حساب کاربری برای پروفایل رسمی شرکت توئیتر شکل دیگری از حساب ممتاز است.

با توجه به مواردی که گفته شد، حسابهای سطح ممتاز، خطر جدی را در هر سازمان به همراه دارند. به همین علت است که مجرمان سایبری بیشتر از هر نوع حساب دیگری، به سرقت اعتبارنامههای حسابهای ممتاز علاقه دارند. بنابراین، این حسابها یک چالش بزرگ برای بخشهای فناوری اطلاعات هستند که اگر توجهی به آنها نشود، ممکن است منجر به زیانهای جبران ناپذیری در سازمان شوند.

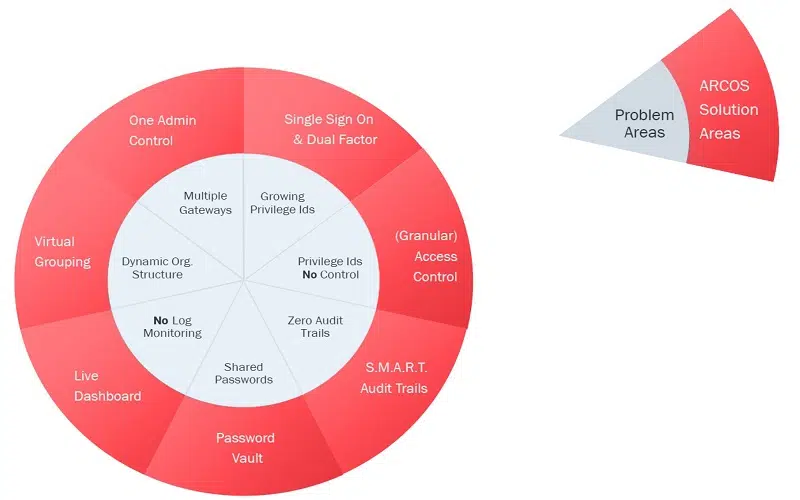

اما به رغم خطر بالای این حسابها و همچنین خسارت زیادی که در صورت به خطر افتادن این حساب ها ممکن است به سازمان وارد شود، عموما مدیریت خوبی بر روی آنها صورت نمیگیرد. از جمله اشتباههای رایج، میتوان به افراد بسیاری اشاره کرد که از یک حساب کاربری بدون سابقه یا پاسخگویی مشخص استفاده می کنند یا کلمات عبور استاتیکی که هرگز تغییر نمیکنند.

در حقیقت هدف از راهکارهای PAM برای رفع این خطرات است.

سیستمهای مدیریت سطح دسترسی چگونه کار میکنند؟

یک ادمین سیستم مدیریت سطح دسترسی، از این پورتال برای تعریف روشهایی به منظور دسترسی به حسابهای ممتاز در برنامههای مختلف و منابع سازمانی استفاده میکند. اعتبار حسابهای ممتاز (مانند گذرواژههای آنها) در مکان مخصوص با حداکثر ایمنی که حفاظت از آنها را تضمین میکند، ذخیره و نگهداری میشود. همچنین مدیر سیستم، از پورتال مرکزی برای تعریف خط مشی افراد استفاده میکند. برای مثال، برای تعیین افرادی که میتوانند دسترسی به این حسابهای ممتاز را داشته باشند و این که این دسترسیها تحت چه شرایطی به این افراد داده شود.

کاربرانی که دسترسی ممتاز دارند، در ابتدا از طریق PAM وارد سیستم میشوند و با ارسال درخواست یا بلافاصله، دسترسی به حساب کاربری ممتاز را به دست میگیرند. این دسترسی ثبت میشود و برای انجام منحصر به فرد وظایف، موقت است. برای اطمینان از برقراری امنیت، معمولاً از کاربر PAM خواسته میشود تا برای استفاده از حساب ممتاز، توجیهی تجاری ارائه دهد. همچنین با توجه به سیاستهای تعیین شده، گاهی اوقات تایید مدیر نیز لازم است. غالباً کاربر به رمز عبورهای واقعی استفاده شده برای ورود به برنامه ها دسترسی ندارد، اما در عوض از طریق PAM امکان دسترسی پیدا میکند. علاوه بر این، سیستم PAM تضمین می کند که رمزهای عبور به صورت خودکار و در فواصل منظم، تغییر میکنند.

مدیر PAM میتواند فعالیتهای کاربران را از طریق پورتال PAM نظارت و مانیتور کند و حتی در صورت لزوم، جلسات زنده را در زمان واقعی مدیریت کند. سیستمهای PAM مدرن، همچنین از یادگیری ماشین برای شناسایی ناهنجاریها و استفاده از امتیاز دهی خطر، برای هشدار دادن به مدیرPAM در زمان واقعی انجام عملیات خطرناک، استفاده میکنند.

مزایای استفاده از سیستم PAM چیست؟

افزایش سطح امنیت، مزیت بارز اجرا و پیاده سازی PAM است. اما با این حال، این تنها مزیت آن نیست. سیستم مدیریت دسترسی، به موارد زیر کمک میکند:

• محافطت در برابر مجرمان سایبری

کاربران ممتاز هم مانند مدیران، گذرواژههای متعددی را به خاطر میسپرند که این امر، آنها را با چالشهای زیادی روبرو میکند، به همین دلیل، تمایل به استفاده از همان رمز عبور را در چندین حساب دارند. همین موضوع موجب میشود که این کاربران هدف مجرمان سایبری قرار بگیرند. سیستم PAM مشکل به خاطر سپردن بسیاری از رمزهای عبور را کاهش داده و از ایجاد امتیازهای کلیدی محلی و مستقیم برای کاربران جلوگیری میکند. همچنین مدیریت جلسه و هشدارها به سرپرست کمک میکند تا حملات احتمالی را در زمان واقعی شناسایی کند.

• محافظت در برابر حملات داخلی

متأسفانه، تعداد قابل توجهی از حملات از افراد ناراضی داخل سازمان ناشی میشود یا کارمندانی که شغل خود را ترک کردهاند اما دسترسیهای آنها گرفته نشده است و همچنان به سیستم دسترسی دارند.

• بهرهوری بیشتر با PAM

سیستم PAM یک مزیت برای کاربران ممتاز است. این امکان را به آنها میدهد تا سریعتر وارد سیستمهای مورد نیاز خود شوند و بارِ به خاطر سپردن رمز عبورهای متعدد را از دوش آنها بر می دارد.

• اطمینان از انطباقپذیری

حصول اطمینان از رعایت بسیاری از آیین نامهها، نیاز به مدیریتی خاص از دسترسی ممتاز کاربر و امکان دسترسی به حسابرسی دارد. شما با استفاده از سیستم PAM میتوانید دسترسی به سیستمهای حساس را محدود کنید و یا از تایید اعتبارهای چند عاملی برای تایید هویت افراد استفاده کنید. ابزارهای حسابرسی در سیستمهای PAM فعالیتهایی را ضبط کرده و شما را قادر می سازد یک مسیر حسابرسی واضح ارائه دهید. سیستم PAM به سازمانها کمک میکند تا از قوانینی مانند SOX ،HIPAA ،PCI DSS ،GLBA ،ISO 27002 ،ICS CERT ،FDCC ، FISMA پیروی کنند.