نقصهای امنیتی PwnedPiper بیش از ۸۰ درصد از بیمارستانهای بزرگ آمریکا را تهدید میکنند

محققان موسسه امنیت سایبری Armis مجموعهای متشکل از 9 آسیبپذیری را افشا کردهاند که مجموعا با نام PwnedPiper شناخته میشوند. سیستمهای PTS ساخت شرکت Swisslog در بیمارستانها برای اتوماسیون تدارکات و حمل مواد مختلف از داخل ساختمان و از طریق شبکهای از لولههای پنوماتیک استفاده میشوند. این آسیبپذیری در سیستم Translogic PTS ساخت این شرکت وجود دارد که تقریبا در 80% از تمام بیمارستانهای بزرگ در آمریکای شمالی و هزاران بیمارستان دیگر در سراسر دنیا نصب شده است.

یک مهاجم میتواند با اکسپلویت آسیبپذیریهای PwnedPiper به طور کامل کنترلپنل Nexus را به دست بگیرد که در حال حاضر در ایستگاههای Translogic PTS استفاده میشود. مهاجمان با اکسپلویت این نقصهای امنیتی میتوانند بازهی وسیعی از فعالیتهای مخرب را انجام دهند؛ برای مثال میتوانند حملات مرد میانی (MitM) انجام داده یا سیستم را به باجافزار آلوده کنند.

بیشتر بخوانید:

در پست منتشرشده توسط موسسه Armis آمده است:

«این آسیبپذیریها میتوانند به یک مهاجم بدون مجوز این امکان را بدهند که کنترل کامل ایستگاههای Translogic PTS را به دست بگیرد و عملا کنترل کامل شبکهی PTS بیمارستان هدف را به دست آورد. در دست داشتن چنین سطحی از دسترسی میتواند امکان انجام حملات باجافزاری پیشرفته و نگرانکنندهای را به وجود آورده، و همچنین مهاجمان را قادر کند که اطلاعات حساس بیمارستانی را نشت دهند.»

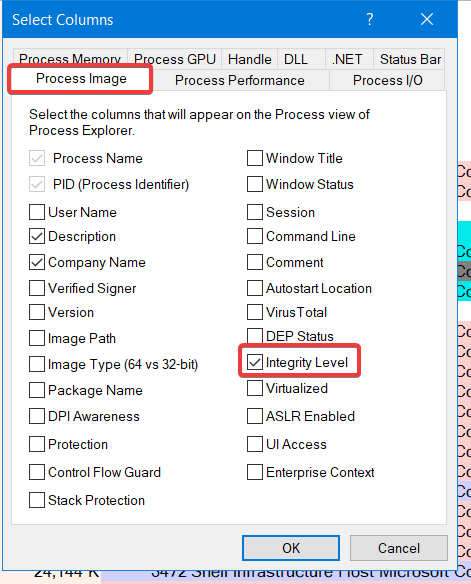

این نقصهای امنیتی، شامل آسیبپذیریهای افزایش سطح دسترسی، memory corruption، اجرای کد از راه دور و امکان منع خدمات (DoS) میشوند. 9 آسیبپذیری کشفشده توسط محققان Armis عبارتند از:

- CVE-2021-37161 – Underflow in udpRXThread

- CVE-2021-37162 – Overflow in sccProcessMsg

- CVE-2021-37163 – Two hardcoded passwords accessible through the Telnet server

- CVE-2021-37164 – Off-by-three stack overflow in tcpTxThread

- CVE-2021-37165 – Overflow in hmiProcessMsg

- CVE-2021-37166 – GUI socket Denial Of Service

- CVE-2021-37167 – User script run by root can be used for PE

- CVE-2021-37160 – Unauthenticated, unencrypted, unsigned firmware upgrade

مجموعه خود را برای رویارویی با پیشرفتهترین تهدیدات امنیتی آماده کنید:

شرکت Swisslog نسخهی 7.2.5.7 از کنترلپنل Nexus را منتشر کرده و در آن اکثر آسیبپذیریهای بالا را برطرف کرده است، ولی آسیبپذیری CVE-2021-37160 هنوز مرتفع نشده است.

در جمعبندی این گزارش آمده است (نقل به مضمون):

«این تحقیق به سیستمهایی پرداخته است که با وجود این که جلوی چشم همه هستند، اهمیت زیادی به آنها داده نمیشود و با این وجود بخشی حیاتی از صنعت بهداشت و درمان مدرن را تشکیل میدهند. درک این که مراقبت از بیمار فقط به دستگاههای پزشکی وابسته نیست، بلکه به زیرساخت عملیاتی بیمارستان نیز وابستگی زیادی دارد، قدمی مهم در ایمنکردن محیطهای درمانی به شمار میرود.»