- صفحه خانگی

- >

- یییی اسلاید

دسته: یییی اسلاید

استراتژی Zero Trust چیست؟

امنیت زیرو تراست یا Zero Trust یک مدل امنیتی در فناوری اطلاعات است که سختگیرانه هر شخص یا دستگاهی را که قصد دسترسی به منابع موجود در یک شبکهی خصوصی داشته باشد، ملزم به تأیید هویت میکند؛ صرف نظر از این که آن شخص یا دستگاه بیرون مرزهای شبکه باشد یا داخل آن. اگر چه […]

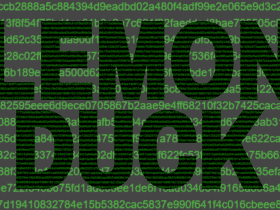

تحلیل Lemon Duck : بدافزار یا APT؟

نویسنده: کوشا زنجانییک ماه پیش از طرف شرکتی (که در این مقاله آن را شرکت قربانی صدا میکنیم) یک لاگ برای من ارسال شد که فعالیتی مخرب در آن تشخیص داده شده بود. تنها چیزی که من در این لاگ پیدا کردم، یک URL بود!ابتدا با تکنیکهای Google Dork این لینک را جستجو کردم. بعد […]

برنامهنویسی چیست؟

همه ما میدانیم که برنامه نویسی در ۳۰ سال گذشته محبوبیت بسیار زیادی کسب کرده است. امروزه بسیاری از دانشجوها به سراغ رشتههای مربوط به برنامه نویسی میروند تا از این طریق در شرکتهای بزرگی مثل گوگل، مایکروسافت و… استخدام شوند. اما سوال اینجاست که ماهیت برنامه نویسی چیست؟ در این مقاله قرار است از […]

جلوگیری از فیشینگ با فایروال سوفوس (Sophos)

با توجه به اینکه بهصورت روزانه حجم حملات سایبری به شبکههای اینترنتی بیشتر میشود، بسیاری از سازمانها برای محافظت از منابع خود مجبور هستند از سیستمهای امنیتی یکپارچه مثل UTM و NGF استفاده کنند. همچنین خیلی از افراد به سیستمهایی نیاز دارند که بتوانند حملات جدید و متفاوت از حملات بعدی را نیز شناسایی کنند. […]

استخراج اطلاعات هویتی از حافظه دارای حفاظت LSA

نویسنده: سالار بختیاری در این مقاله قصد دارم نحوه کار حفاظت LSA یا «Protected Process Light»، و نحوه دورزدن آن برای دامپکردن اطلاعات هویتی کششده در حافظه را توضیح دهم. قبل از این که وارد مبحث دامپکردن اطلاعات هویتی کششده یا بحث درباره حفاظت LSA شویم، لازم است با دسترسیهای اختصاصیافته (assigned rights) و سطوح […]

آموزش فورتی گیت به زبان فارسی

امروزه به دلیل افزایش تعداد حملات به شبکههای سازمانی و ظهور گروههای پیشرفته APT، استفاده از راهکارهای جلوگیری از این حملات در شبکهها ضروری است. یکی از راهکارهای مورد استفاده برای این منظور، فایروالها هستند. فایروالهای نسل بعدی یا NGFW، راهکاری مطمئن برای شناسایی فعالیتهای مشکوک در لبه شبکه و همچنین مسدود کردن ترافیکهای غیرعادی […]

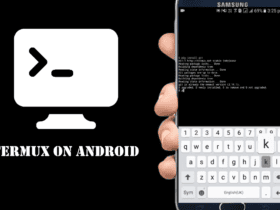

آموزش نصب ترموکس روی اندروید

ترموکس یک نرم افزار شبیه ساز محیط ترمینال است که به صورت متن باز ارائه شده و روی دستگاههای اندرویدی قابل نصب است. همچنین این نرم افزار به عنوان یک سیستم عامل لینوکس کوچک هم قابل استفاده است و دارای ابزارهای متفاوتی است که معمولا در نسخههای دسکتاپ لینوکس مشاهده میکنید. شما میتوانید از ترموکس […]

شل معکوس یا Reverse Shell چیست؟

معمولا هکرها برای به دست گرفتن کنترل یک سیستم آسیبپذیر، سعی میکنند یک دسترسی شل قابل تعامل از آن سیستم به دست آورند تا بتوانند دستورات دلخواه خود را روی آن جرا کنند. مهاجمان با داشتن چنین دسترسی میتوانند راههای مختلف را برای بالابردن دسترسیهای خود و به دستآوردن کنترل کامل سیستمعامل امتحان کنند. با […]

بهترین فایروال نرم افزاری شبکه

فایروالها یا “دیوارههای آتش” در مواقعی که پای امنیت و نفوذناپذیری سیستمهای رایانهای به میان میآید، اهمیت پیدا میکنند. برای اینکه یک سیستم در برابر هک و حملات نفوذ، دسترسیهای غیر مجاز و هر تهدیدی نسبت به حریم خصوصی با قدرت ظاهر شود، باید از فایروال قدرتمندی استفاده کند. فایروالها انواع سختافزاری و نرمافزاری دارند […]

ویژگیهای یک برنامهنویس حرفهای چیست؟

برنامهنویسی یکی از شغلهای پردرآمد در سراسر دنیاست. اما برای تبدیل شدن به یک برنامهنویس حرفهای باید زمان زیادی را صرف کنید و مهارتهای بالایی کسب کنید. حال سوال اینجاست که یک برنامهنویس باید دارای چه ویژگیهایی باشد که به عنوان یک برنامهنویس حرفهای شناخته شود؟ آیا فقط داشتن مهارتهای برنامهنویسی برای تبدیل شدن یه […]