نویسنده: ادمین

گروه لازاروس این بار به سازمانهای ارز دیجیتال حمله میکند!

هکرهای کره شمالی که به نام گروه لازاروس (Lazarus) شناخته میشوند، از محبوبیت لینکدین برای کمپین spear-phishing برای مورد هدف قرار دادن بازار ارز دیجیتال در ایالات متحده، انگلستان، آلمان، سنگاپور، هلند، ژاپن و کشورهای دیگر استفاده میکنند. این اولین باری نیست که هکرهای لازاروس سازمانهای ارز دیجیتال را مورد هدف قرار میدهند. کارشناسان شورای […]

حمله هکرهای ایرانی به سرورهای RDP و استقرار باجافزار Dharma

گروهی از هکرهای کم مهارت که به نظر میرسد از کشور ایران باشند، به حمله باجافزاری علیه کشورهای روسیه، هند، چین و ژاپن پیوستهاند. این هکرها، از روشهای ساده و ابزارهای عمومی در فعالیتهای خود استفاده میکنند. این گروه جدید، از باجافزار Dharma استفاده میکند و براساس آرتیفکتهای فارنزیک، انگیزههای مالی دارند. البته، مبلغ درخواستی […]

چگونه تهدیدات امنیتی و آسیبپذیریهای شبکه را شناسایی کنیم؟

امروزه، تهدیدات امنیتی شبکه، مسئلهای بسیار شایع است و میزان تاثیرگذاری آنها برای تبدیل شدن به تهدیدات مداوم، تمامعیار و ایجادکنندهی شکاف امنیتی، به سطح آسیبپذیری سیستمهای شبکهی یک سازمان بستگی دارد.حفاظت از دادهها و خود این دادهها، موارد مهمی است که باید توسط سازمانها درنظرگرفته شود. با توجه به باز بودن سیستمهای نرمافزاری امروز، […]

سکوت باجافزارها در هفتهای که گذشت

خوشبختانه، هفته خلوتی را در دنیای باجافزارها سپری کردیم. در اخبار باجافزار این هفته، چند باج افزار جدید شناسایی شدند و بقیه اخبار به پرداخت مبلغ باج و حمله به چند سازمان ختم میشود که در ادامه، به خلاصه آنها میپردازیم. باج افزار چیست؟ حمله باجافزارها به شرکت Konica Minolta در اواخر ماه جولای، شرکت […]

۷ مورد از بهترین راهکارهای مدیریت هویت و دسترسی

مدیریت هویت و دسترسی (Identity and Access Management) در فناوری اطلاعات، به تعریف و مدیریت نقشها و امتیازات دسترسی کاربران شبکههای شخصی و شرایطی گفته میشود. این کاربران ممکن است مشتری (مدیریت هویت مشتری) یا کارمند باشند (مدیریت هویت کارکنان). هدف اصلی سیستمهای IAM یک هویت دیجیتالی در هر فرد است. پس از ایجاد هویت […]

نقطه ضعف ناشی از احراز هویت، در برخی محصولات “سیسکو”

سیسکو خبر یک نقطه ضعف ناشی از احراز هویت پیشفرض (CVE-2020-3446) را منتشر کرده که برخی از پیکربندیهای محصولات سری ENCS 5400-W و سری CSP 5000-W این شرکت را آسیبپذیر میکند. سیسکو یک نقطه ضعف بحرانی ناشی از احراز هویت پیشفرض را از بین برده که برخی از پیکربندیهای سریهای ENCS 5400-W و CSP 5000-W […]

تیم واکنش به حادثه باید چه اقداماتی برای مقابله با حمله DoS انجام دهد؟

آیا سازمان شما برنامهای برای واکنش به رخدادهای امنیتی در زمان حملات هکری دارد؟ امروزه، یکی از دغدغههای شرکتهای کوچک و بزرگ، حملههای امنیتی هستند. مهاجمان سایبری همواره در حال استفاده از تکنیکها و روشهای جدیدی هستند و همین باعث میشود تا جلوگیری از این حملات کار دشواری باشد. یکی از رایجترین حملات سایبری، حملهی […]

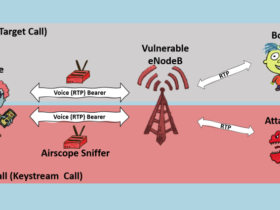

حمله ReVoLTE به هکرها اجازه میدهد تماسهای تلفنی را شنود کنند

یک حمله جدید، هکرها را قادر میسازد رمزگذاری انتقال صدا بر بستر LTE را رمزگشایی کرده و در تماسهای تلفنی جاسوسی کنند تیمی متشکل از محققان دانشگاهی – که پیش از این نیز در سال جاری به خاطر پرده برداری از مشکلات امنیتی جدی در شبکههای ۴G LTE و ۵G، به سرخط اخبار راه پیدا […]

حملهی Brute Force چیست؟

حملهی بروتفورس یا همان “جستوجوی فراگیر” از آزمون و خطا برای حدسزدن اطلاعات ورود، کلیدهای رمزگذاریشده، یا برای یافتن یک صفحهی وب پنهانشده استفاده میکند. هکرها با امید رسیدن به حدس صحیح، تمامی ترکیبهای ممکن را یکییکی استفاده میکنند. این حملات با استفاده از «brute force» انجام میشوند، به این معنا که از روشهای به […]

باج افزار در هفتهای که گذشت | هفته آخر مرداد ۱۳۹۹

در اخبار باج افزار این هفته، حمله مهم و شدیدی گزارش نشده است و بیشتر اخبار، مربوط به نشت داده و پرداخت باج توسط شرکتهایی است که قبلا به آنها حمله شده بود. در کنار این اخبار، شاهد ظهور باج افزار جدید و همچنین نسخههای جدید باج افزارها بودیم که در میان آنها، Dharma و […]