امنیت شبکه

-

اکسپلویت آسیبپذیری زیرودی Pulse Secure توسط APT چینی

بر اساس گزارشات هماهنگی که توسط FireEye و Pulse Secure منتشر شده، دو گروه هکری (حداقل یک گروه APT چینی) یک آسیبپذیری زیرودی (Zero-Day) جدید در تجهیزات Pulse Secure VPN را اکسپلویت کرده و از این طریق به شبکهی چندین پیمانکار وزارت دفاع آمریکا و سازمانهای دولتی در سراسر دنیا نفوذ کردهاند. در این بیانیه اعلام شده که یکی از…

بیشتر بخوانید » -

فایروال نسل بعدی (Next Generation Firewall) چیست؟

دستگاههای الکترونیکی آنلاین مثل کامپیوتر، تلفن همراه و… همیشه طعمه حملات هکرها هستند. هرچقدر امنیت آنها را بالا ببریم، بازهم نقطهای پیدا میشود که بدافزارها از طریق آن به شبکه ما نفوذ کنند. روشهای زیادی تا به امروز به وجود آمدهاند که از نفوذ هکرها جلوگیری کرده و امنیت شبکه را تضمین کنند. امکانات نسل جدید فایروالها (کلیک کنید) فایروال…

بیشتر بخوانید » -

بدافزار چیست؟ چگونه با آن مقابله کنیم؟

بدافزار(Malware) یا نرمافزار مخرب، به هر برنامه یا فایلی گفته میشود که برای کاربری که از رایانه استفاده میکند، مضر است. بدافزارهای مختلف میتوانند شامل ویروسهای رایانهای، کرمها، تروجانها و جاسوسافزارها باشند. این برنامههای مخرب ممکن است عملکردهای متفاوتی از قبیل سرقت، رمزگذاری یا حذف دادههای حساس، تغییر یا ربودن عملکردهای محاسباتی اصلی و نظارت بر فعالیتهای رایانهای کاربران را انجام…

بیشتر بخوانید » -

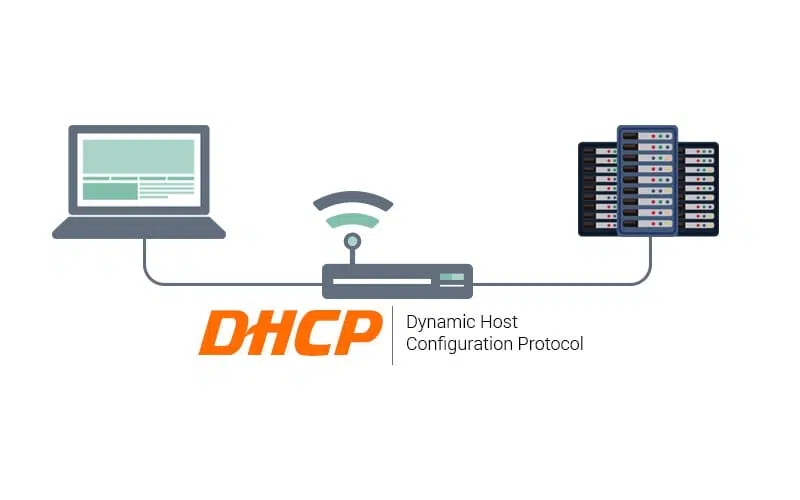

پروتکل DHCP چیست و چگونه کار میکند؟

توانایی شبکهسازی سریع و آسان دستگاهها در دنیایی که ارتباطات اینترنتی و داخلی شبکه حرف اول را میزند، بسیار حیاتی و مهم است. به همین دلیل DHCP روشی اساسی برای اطمینان از این مطلب است که دستگاهها قادر به پیوستن به شبکهها و پیکربندی صحیح آنها هستند. پروتکل DHCP که مخفف Dynamic Host Configuration Protocol میباشد، یک پروتکل مدیریت شبکه…

بیشتر بخوانید » -

مقایسه ویدئویی فایروال فورتی گیت ۴۰F با رقبا

معرفی ارزانترین دستگاه مجهز به Secure SD-WAN با امکان پیادهسازی منعطف توسط کسبوکارهای کوچک و متوسط فورتیگیت ۴۰F محصولی دیگر از خانواده فایروالهای مجهز به پردازنده اختصاصی SoC4 است که با معماری ASIC طراحی شدهاند. استفاده از این پردازنده قدرتمند در ۴۰F باعث شده این محصول SD-WAN، قدرت بسیار زیادی داشته باشد که نمرهی *SCR آن نیز گواه این ادعاست.…

بیشتر بخوانید » -

آسیب پذیری چیست؟

آسیب پذیری امنیتی چیست؟ در مباحث مربوط به امنیت سایبری، آسیب پذیری نقطهی ضعفی است که میتواند با حمله سایبری تحت سوءاستفاده قرار گیرد و باعث دسترسی غیرمجاز به سیستم رایانهای شود یا آن را اجرا کند. آسیبپذیریها ممکن است به مهاجمان اجازه اجرای کد، دسترسی به حافظه سیستم، نصب بدافزار و همچنین سرقت، تخریب یا اصلاح دادههای حساس را…

بیشتر بخوانید » -

چگونه یک کارشناس تست نفوذ انتخاب کنیم؟ ۱۰ نکته تا استخدام!

مهاجمان امروزی خلاق هستند؛ بهگونهای که کسی جلودارشان نیست. در اینجا ۱۰ قانونی که هنگام استخدام متخصص تست نفوذ باید در نظر داشته باشید را برای شما عنوان میکنیم: ZDNet جهت کمک به شما در زمینهی بهکارگرفتن متخصصان تست حرفهای، تیزبین، کارآمد، معتمد و خلاق در انجام تست نفوذ، با برخی از برترین متخصصان تست، سازمانها و تیمهای انجامدهندهی تست…

بیشتر بخوانید » -

معرفی یک محصول فوقالعاده برای افزایش امنیت فلش مموری سازمان

خطرات USB درایوها برای صنایع، طی ۱۲ ماه دو برابر شده است! درایوهای کوچک USB (یا همان فلش مموریها) باعث خطرات امنیتی بزرگی از جمله ورود بدافزارها به سیستم و از دست دادن اطلاعات مهم میشوند. یافتههای جدیدترین گزارش تهدید USB صنعتی “هانیول” نشان میدهد که شدت خطرات امنیت سایبری ناشی از USB برای سیستمهای فناوری عملیاتی (OT)، طی یک…

بیشتر بخوانید » -

شنود وای فای با استفاده از آسیبپذیری Kr00k

شنود وایفای (Wifi sniffing) در حالتی رخ میدهد که ترافیک ارسالی و ترافیک دریافتی از دستگاه اندپوینت به Wi-Fi شما، بدون اطلاع شما توسط شخصی دیگر در حال رصد، ثبت و ضبط باشد. در این ویدئو “جان واگان” از DevCentral، آسیبپذیری وایفای تازه کشف شدهای به نام آسیب پذیری Kr00k را شرح میدهد. آسیب پذیری Kr00k در واقع در firmware…

بیشتر بخوانید » -

با سیستم امنیتی هانیپات استراتژی امنیتی خود را تقویت کنید

یک ضربالمثل قدیمی میگوید با عسل میتوان مگسهای بیشتری را به دام انداخت تا سرکه. وقتی حشرات موذی که با آنها سروکار داریم مهاجمانی باشند که قصد ورود به شبکهی ما را دارند، اکثر ما روی استفاده از سرکه (یعنی فایروالها، رمزگذاری، احراز هویت چندمرحلهای) تمرکز میکنیم تا بتوانیم آنها را از خود دور کنیم. با این حال، بعضی اوقات…

بیشتر بخوانید »