با سیستم امنیتی هانیپات استراتژی امنیتی خود را تقویت کنید

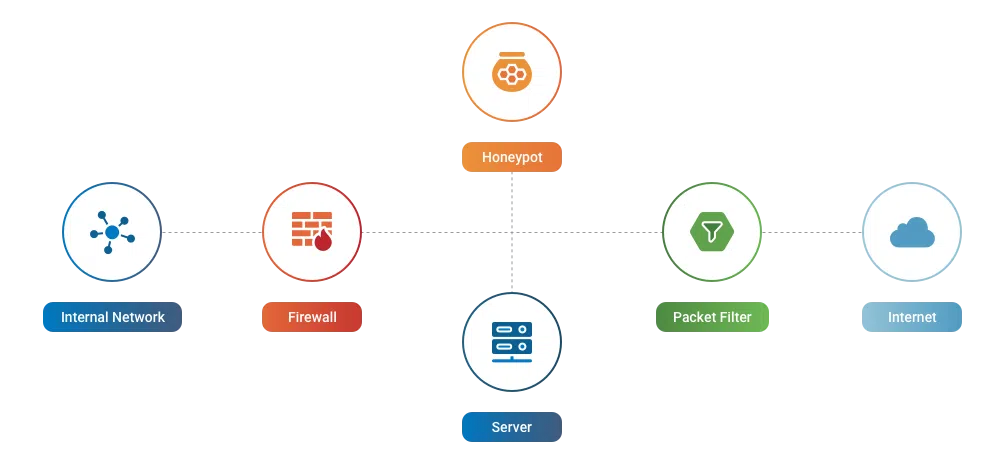

یک ضربالمثل قدیمی میگوید با عسل میتوان مگسهای بیشتری را به دام انداخت تا سرکه. وقتی حشرات موذی که با آنها سروکار داریم مهاجمانی باشند که قصد ورود به شبکهی ما را دارند، اکثر ما روی استفاده از سرکه (یعنی فایروالها، رمزگذاری، احراز هویت چندمرحلهای) تمرکز میکنیم تا بتوانیم آنها را از خود دور کنیم. با این حال، بعضی اوقات ممکن است به صورت عمدی این مهاجمان را جذب کنید – و از این راه آنها را شناسایی کرده و با آنها مقابله کنید و/یا حواس آنها را از داراییهای دیجیتال ارزشمند خود پرت کنید. اینجاست که هانی پات ها و هانینتها (شبکهای از هانیپاتها) به کار میآیند.

راهکار امنیتی هانیپات چیست و چطور از آن استفاده میشود؟

خارج از دنیای دیجیتال، راهکار امنیتی هانیپات (Honeypot) به انواع مختلف «طعمه» اطلاق میشود. این طعمهها برای جذب و سپس بهدامانداختن مجرمان استفاده میشوند. در دنیای امنیت IT، هانیپات سیستمی است (معمولا یک سرور که ممکن است یک دستگاه سختافزاری اختصاصی برای آن در نظر گرفته شده باشد یا روی یک ماشین مجازی اجرا شود) که از قصد به گونهای تنظیم شده که هدفی جذاب برای هکرها و مهاجمان باشد.

وقتی دو یا چند هانیپات دارید که یک شبکه یا یک سگمنت از شبکه را تشکیل میدهند، به آن هانینت (Honeynet) میگویند.

هانیپاتها و هانینتها موارد استفادهی متعدد و متنوعی دارند:

- محققان امنیتی از هانیپاتها و هانینتها برای مشاهده و تحلیل انواع حمله و جمعآوری اطلاعات بیشتر راجع به مهاجمان و روشهای حمله استفاده میکنند.

- مجریان قانون از هانیپاتها و هانینتها در عملیاتهای موسوم به «استینگ» (Sting) استفاده میکنند. هدف از این عملیات جمعآوری اطلاعات فارنزیک برای تسهیل ردیابی و دستگیری مجرمان سایبری و جمعآوری مدارک لازم برای محکومیت آنهاست.

- سازمانها از هانیپاتها و هانینتها برای منحرفکردن مهاجمان از سیستمها و شبکههای اصلی خود و یا گیجکردن و گمراهکردن آنها با دادههای غلط استفاده میکنند.

هانیپاتها میتوانند هم در تشخیص حملات داخلی و هم نفوذهای خارجی کارآمد باشند.

افزایش جذابیت طعمه

صرفا راهاندازی یک سرور جعلی روی شبکهتان ممکن است برای جذب مهاجمان کافی نباشد. بهترین کار این است که سیستم امنیتی هانیپات را به گونهای مستقر کنید که در ظاهر حاوی اطلاعاتی باشد که ممکن است برای مهاجم مفید یا ارزشمند باشند. برای مثال اطلاعات کارتهای اعتباری مشتریان، سوابق منابع انسانی، دادههای مالی شرکت، رازهای تجاری، ایمیلها و اسناد محرمانه و اینگونه اطلاعات، میتوانند برای مهاجمان جذابیت زیادی داشته باشند.

انتخاب یک نام وسوسهانگیز برای سرور، اجرای سرویسها و برنامههای کاربردی که معمولا برای چنین اطلاعاتی استفاده میشوند، نامگذاری فایلها بهگونهای که حاکی از این باشد که حاوی چنین دادههایی هستند و قراردادن اطلاعات تقلبی در محتوای چنین فایلهایی، توجه هکرها را جلب خواهد کرد.

در گام بعدی باید هانیپات را در دسترس مهاجمان قرار دهید. این مرحله ظرافت زیادی دارد: سیستم نباید زیادی وسوسهانگیز باشد و نباید بیش از حد شبیه یک تله به نظر برسد. برای مثال، اطلاعات حیاتی جعلی را رمزگذارینشده رها نکنید. در عوض از روشهای رمزگذاری و رمزهای عبور ضعیفی استفاده کنید که یک هکر ماهر به راحتی بتواند آنها را کرک کند. یک قاعدهی سرانگشتی این است که هانیپات باید در نظر هکر یک دستگاه واقعی مورد استفادهی سازمان به نظر برسد که نسبت به حمله آسیبپذیر است.

نکتهی مهم: بعضی اوقات سازمانها از قصد به صورت آشکار از هانیپاتها استفاده میکنند. هدف چنین استراتژی این است که هکرها متوجه شوند که فعالیتهای آنها مانیتور میشود و ممکن است دستگیر شوند، در نتیجه بترسند و حمله را انجام ندهند.

به دنبال تامین امنیت دادههای سازمان خود هستید؟ بیشتر بخوانید:

ملاحظات لازم در پیادهسازی

محصولات نرمافزاری متنوعی وجود دارند که ایجاد هانیپاتها را راحتتر میکنند. Honeyd یک ابزار متن باز است که بیش از یک دهه پیش ساخته شده ولی همچنان از آن استفاده میشود. NOVA project نیز یکی از ابزارهایی است که بر پایهی Honeyd ساخته شده است. علاوه بر این، برای ایجاد هانیپاتها ابزارهای بسیار بیشتری نیز وجود دارند که هم به صورت نرمافزار رایگان و هم نرمافزارهای تجاری عرضه میشوند. با همهی این اوصاف، برای ایجاد یک سیستم امنیتی هانیپات الزاما به نرمافزار خاصی نیاز ندارید.

راحتترین روش برای راهاندازی هانیپاتها، راهاندازی آنها به صورت ماشینهای مجازی است؛ به خصوص اگر نیاز داشته باشید بیش از یک هانیپات راهاندازی کنید. شما میتوانید یک هانینت کامل را به صورت ماشینهای مجازی که روی یک دستگاه فیزیکی اجرا میشوند راهاندازی کنید. با این روش نسبت به استفاده از چندین ماشین فیزیکی برای راهاندازی یک هانینت، هم هزینههای شما کمتر میشود و هم نگهداری از آن راحتتر است.

از آنجایی که هدف یک سیستم امنیتی هانیپات این است که آلوده شده و مهاجمان به آن نفوذ کنند، حتما پیش از استقرار سرور یک بکاپ از آن تهیه کنید. با این کار پس از این که تمام دادههای لازم را بعد از یک حمله جمعآوری کردید، به راحتی میتوانید سرور را ریکاوری کنید.

مهمترین چیزی که باید هنگام راهاندازی یک هانیپات یا هانینت به یاد داشته باشید این است که این سیستم به هیچ وجه نباید استفاده و یا دسترسی واقعی و معتبری داشته باشد. همچنین به یاد داشته باشید که هدف استفاده از هانیپات ارتقای امنیت است نه این که امنیت خود را در معرض خطر قرار دهید. نباید هانیپات را به گونهای راهاندازی کنید که تبدیل به یک مجرای نفوذ به سیستمهای واقعی و اصلی شما برای مهاجمان شود.

معمولا هانیپاتها را در یک شبکهی DMZ راهاندازی میکنند تا به تشخیص حملاتی که به سرورهای عمومی صورت میگیرند کمک کنند. با این حال اگر سرورهای اصلی و معتبر شما – مانند سرورهای ایمیل یا سرورهای وب- روی یک DMZ قرار دارند، نباید یک سرور را روی آن DMZ قرار دهید که از قصد پچ نشده است، زیرا در این صورت مهاجمانی که به هانیپات حمله میکنند ممکن است به سرورهای اصلی شما هم نفوذ کنند.

اگر هانیپات را به درستی پیادهسازی نکنید، مهاجمان نهتنها میتوانند از آن برای نفوذ به سیستمهای موجود روی شبکهی شما استفاده کنند، بلکه ممکن است از آن برای انجام حملات به شبکهی سازمانهای دیگر روی اینترنت نیز استفاده کنند. اگر پیکربندی هانیپات پیچیده باشد این خطر بیشتر هم میشود. در اینجا باید توجه جدی به اصل «هرچه سادهتر، بهتر» داشت.

مانیتورینگ بلادرنگ هانیپات اهمیت بسیار بالایی دارد؛ این مانیتورینگ علاوه بر مانیتورینگ خودکار، باید توسط پرسنل نیز انجام شود. اهمیت این موضوع به این خاطر است که اگر فعالیتهای مهاجمان نشاندهندهی تهدیدی برای سیستمهای اصلی و واقعی شما بود، سریعا اتصال آنها را قطع کنید.

مانیتورینگ فعالیتهای سیستم هانیپات

از آنجایی که راهکار امنیتی هانیپات هیچ کارکرد اصلی در شبکه ندارد، هر دسترسی که به آن صورت بگیرد یا اتفاقی است و یا تلاشی برای نفوذ یا حمله است. یک سیستم لاگگیری چندلایه به شما کمک میکند فعالیتهای هرکسی را که به سرور هانیپات دسترسی پیدا میکند دنبال کنید. در حالت ایدهآل، شما تمام پکتهای دادهی ورودی و خروجی از هانیپات را کپچر میکنید. این لاگها اطلاعات بیشتری برای تحلیل حملات در اختیار شما قرار میدهند.

در واقع این مزیت بزرگ سیستم هانیپات است. در سیستمهای اصلی، مانیتورکردن همهی فعالیتها اگر غیرممکن نباشد بسیار دشوار است. این امر به خاطر حجم بالای ترافیک معتبر است که باید آن را از ترافیک غیرمجاز تفکیک کرد. در سیستم هانیپات، تمام ترافیک مشکوک است و حجم کلی ترافیک نیز به طور قابل ملاحظهای کمتر است. این امر مانیتورینگ کامل و جامع ترافیک را آسان میکند.

بهتر است دادههای مانیتورینگ به جای این که در خود هانیپات ذخیره شوند به یک سرور جداگانه ارسال شوند. تعدادی برنامه و سرویس متن باز و تجاری برای لاگگیری وجود دارند که میتوان از آنها برای این کار استفاده کرد.

برای مانیتورینگ هانیپاتها میتوانید از راهکارهای رایج مانیتورینگ شبکه استفاده کنید. یکی از بهترین برنامهها برای این کار برنامهی GFI EventsManager است.

مسائل حقوقی

علاوه بر خطراتی که ممکن است با استقرار یک هانیپات برای شبکهی شما به وجود بیاید، یکی دیگر از خطراتی که باید نسبت به آن آگاه باشید مشکلات حقوقی هستند. چنین مشکلاتی ممکن است در مواقعی به وجود بیایند که هانیپات شما (سیستمی که عامدانه امنیت ضعیفی دارد) توسط مهاجمان برای حمله به دیگر سازمانها استفاده شود. این امکان وجود دارد که قربانی این حمله نام شرکت شما را در شکایت خود آورده و ادعا کند که سهلانگاری شما امکان حمله به شبکهی آنها را ایجاد کرده است. پیکربندی هانیپات به گونهای که تمامی اتصالات خارجی محدود یا ممنوع شوند میتواند به شما کمک کند در برابر چنین خطری از خود محافظت کنید.

مشکل دیگری نیز وجود دارد که باید در نظر داشته باشید؛ ممکن است مسخره به نظر برسد، ولی احتمال ضعیفی وجود دارد که مهاجم به خاطر نقض حریم خصوصی در اثر مانیتورینگ شبکهی خود از شما شکایت کند. در برخی از کشورها و بعضی ایالتهای آمریکا قوانینی وجود دارد که شنود محتوای ارتباطات را ممنوع کردهاند. این قوانین به طور کلی پیچیده هستند و استثناهایی در آنها وجود دارد، به همین خاطر بحث دربارهی آنها از حوصلهی این مقاله خارج است؛ ولی لازم به یادآوری نیست که هنگام استقرار یک هانیپات، به خصوص با قصد به دام انداختن خلافکاران، باید با مشاوران حقوقی خود مشورت کنید.

در این خصوص یک ملاحظهی حقوقی دیگر نیز وجود دارد که ممکن است برخی افراد را نگران کند (ولی نیاز به نگرانی نیست): اگر یک مهاجم را شناسایی کرده و علیه او شکایت کنید، ممکن است در دفاع از خود ادعا کند که اغفال شده است، چون هانیپات با همین هدف پیادهسازی میشود. دفاعیهی اغفالشدن تنها برای اقدامات مجریان قانون صدق میکند، و برای شهروندان عادی یا سازمانهای خصوصی که برای مجرمان تله میگذارند تا آنها را برای ارتکاب جرم وسوسه کنند صدق نمیکند.

از طرف دیگر، روشی وجود دارد که یک مهاجم میتواند شما را به دام بیندازد: با ذخیرهکردن دادههای غیرقانونی روی سیستم امنیتی هانیپات شما. ممکن است در اختیار داشتن چنین دادههایی جرمی جدی باشد و این هم یک دلیل دیگر است که هانیپات و محتوای آن را باید به دقت مانیتور کرد. به محض مشاهدهی چنین دادههایی باید به سرعت آنها را به مجریان قانون گزارش داد. اگرچه ممکن است در لحظهی اول تصمیم بگیرید چنین دادههایی را پاک کنید (و ممکن است بعضی افراد چنین توصیهای به شما بکنند)، ولی ممکن است ردپای این دادهها روی سیستم شما باقی بماند؛ در این صورت امکان دارد این دادهها طی تحقیقات فارنزیک ریکاوری شده و عدم اقدام برای گزارش جرم به عنوان مدرک استفاده شده و ادعا شود که شما از وجود چنین دادههایی آگاه بودهاید یا حتی دادهها متعلق به شما بودهاند. از آنجایی که جرایم سایبری جریمهها و مجازاتهای سنگینی دارند، بهتر است در این زمینه احتیاط کامل به خرج دهید.

جمعبندی

هانیپات اگر به درستی پیادهسازی شود، میتواند بخشی ارزشمند از استراتژی کلی امنیت شما باشد. راهکار هانیپات یک راهکار امنیتی جامع نیست: این راهکار نمیتواند جایگزین راهکارهای دفاعی قدرتمند، سیستم تشخیص و پیشگیری از نفوذ در شبکه، یک سیستم احراز هویت چندمرحلهای قوی، کنترل دسترسی در سطح سیستم و در سطح فایل و رمزگذاری قدرتمند برای دادههای حیاتی و حساس شود. قابلیت سیستم هانیپات این است که ابزاری در اختیار شما قرار میدهد که با استفاده از آن میتوانید نسبت به حالتی که تنها به سیستم تشخیص نفوذ (IDS) متکی هستید، حجم اطلاعات بسیار بیشتری دربارهی حملات ناموفق و موفق به دست آورید. علاوه بر این هانیپات میتواند مهاجمان را از منابع واقعی شما دور کرده و آنها را بدون این که به شبکهی اصلی شما آسیبی وارد شود مشغول نگه دارد.

از آنجایی که یک سیستم امنیتی هانیپات که به درستی پیادهسازی نشده میتواند خطر امنیتی جدی برای شبکه یا دیگر سیستمهای شما به وجود آورد، یا ممکن است به عنوان بخشی از یک بات نت برای حمله به دیگر شبکهها استفاده شود، باید در پیادهسازی آن همواره روشهای بهینه را پیش گرفته و پیش از راهاندازی سیستم هانیپات، علاوه بر متخصصان IT با تخصص در زمینهی پیادهسازی هانیپات، با مشاوران حقوقی نیز مشورت کنید.

به مشاوره امنیتی برای پیادهسازی هانیپات نیاز دارید؟ مشاوران لیان به شما کمک میکنند: