یییی اسلاید

-

نقض داده های HealthEquity و تهدید اطلاعات سلامت و بهداشت افراد

شرکت fintech مرتبط با مراقبتهای بهداشتی به نام HealthEquity هشدار داده است که حساب یکی از شرکای تجاری شرکت هک شده است. همچنین بعد از هک شدن از آن برای دسترسی و سرقت اطلاعات سیستم های شرکت استفاده شده است. شرکت اعلام کرده که پس از شناسایی رفتار غیرمعمول از دستگاه شخصی یکی از شرکایش، به نفوذ پی برده و…

بیشتر بخوانید » -

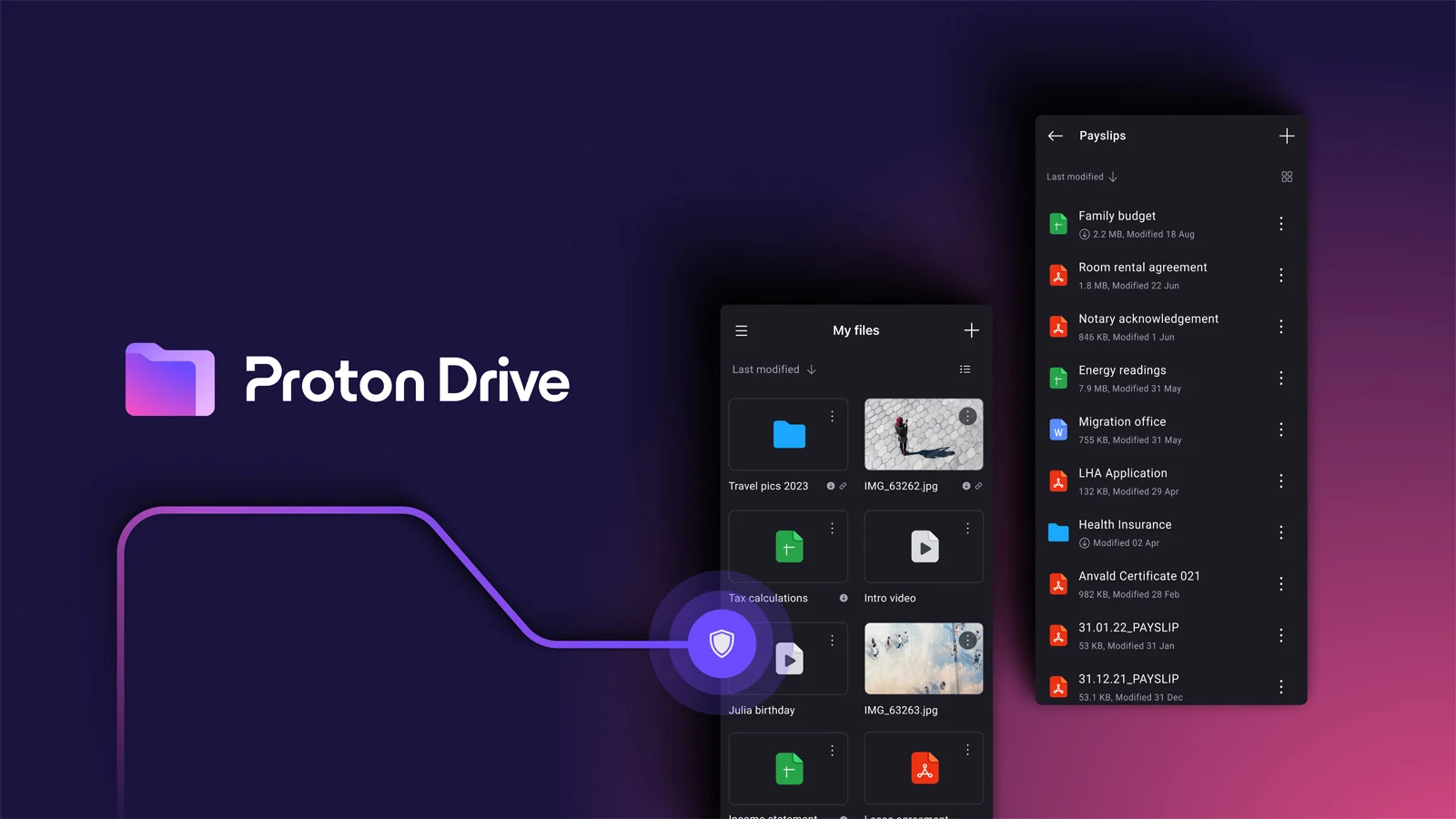

Proton یک جایگزین رایگان برای Google Docs با تمرکز بر حریم خصوصی راهاندازی کرده است.

Proton یک ابزار جدید برای ویرایش و همکاری در اسناد راهاندازی کرده است که ویژگیهای رمزنگاری امن از انتها به انتها و متنباز بودن را داراست و در Proton Drive قابل دسترسی است. Proton یک شرکت سوئیسی است که به خاطر خدمات خود با تمرکز بر حفظ حریم خصوصی شناخته شده است، و شامل بخش هایی مانند : Proton VPN،…

بیشتر بخوانید » -

Keylogger (کی لاگر ) چیست ؟

کیلاگر (Keylogger) نرمافزار یا سختافزاری است که بهطور مخفیانه و بدون آگاهی کاربر، تمامی کلیدهای فشرده شده روی صفحهکلید را ثبت و ضبط میکند. این ابزارها معمولاً به منظور نظارت بر فعالیتهای کاربر، سرقت اطلاعات حساس مانند نام کاربری، رمزهای عبور، و اطلاعات بانکی، یا جمعآوری دادهها برای اهداف مخرب استفاده میشوند. انواع Keylogger نرمافزاری (Software Keylogger): برنامههای جاسوسی: این…

بیشتر بخوانید » -

گوگل مبلغ ۲۵۰،۰۰۰ دلار برای آسیبپذیریهای امنیتی “Zero Day” در KVMCTF پرداخت میکند.

گوگل برنامه جدیدی به نام KVMCTF راهاندازی کرده است که یک برنامه پاداش آسیبپذیری (VRP) است و اولین بار در اکتبر ۲۰۲۳ اعلام شد. هدف این برنامه بهبود امنیت هایپروایزر KVM است و برای اکسپلویتهای escape از ماشین مجازی (VM) پاداشهایی تا سقف ۲۵۰،۰۰۰ دلار در نظر گرفته شده است. KVM مخفف Kernel-based Virtual Machine، KVM، که یک hypervisor متنباز…

بیشتر بخوانید » -

هکر استرالیایی متهم به حمله Evil Twin به شبکه wifi فرودگاه شد.

پلیس فدرال استرالیا (AFP) یک فرد استرالیایی را به اتهام انجام یک حمله وای فای Evil Twin (دوقلو شیطانی) به پروازهای داخلی و فرودگاه های مختلف در پرث، ملبورن و آدلاید برای سرقت ایمیل یا اعتبار رسانه های اجتماعی دیگران متهم کرد. پلیس از آوریل ۲۰۲۴ با بررسی گزارشهای کارکنان هواپیما شروع به تحقیقات کرد و پس از بررسی دستگیری…

بیشتر بخوانید » -

کمپانی CDK Global اعلام کرده که تمامی نمایندگان تا پنجشنبه به طور آنلاین باز می گردند.

کمپانی CDK Global اعلام کرده که سیستم مدیریت نمایندگان خود (DMS)، که پس از حمله بزرگ نرمافزاری به تاریخ ۱۸ ژوئن دچار تاثیر شده بود، تا پنجشنبه به طور آنلاین برای تمامی نمایندگیهای خودرو باز خواهد شد. این شرکت همچنین در حال کار بر روی بازگرداندن دسترسی به سایر برنامه های تحت تأثیر، از جمله مدیریت ارتباط با مشتری (CRM)،…

بیشتر بخوانید » -

Prudential Financial اعلام کرده است که ۲.۵ میلیون نفر تحت تأثیر نقض دادهها قرار گرفتهاند.

شرکت خدمات مالی جهانی Prudential Financial اعلام کرده است که اطلاعات شخصی بیش از ۲.۵ میلیون نفر در یک حمله سایبری در ماه فوریه به سرقت رفته است. بر اساس فرم ۸-K که با کمیسیون بورس و اوراق بهادار ایالات متحده ثبت شده است، Prudential این حادثه را در تاریخ ۵ فوریه شناسایی کرد، یک روز پس از اینکه مهاجمان…

بیشتر بخوانید » -

بدافزار Snowblind از ویژگی امنیتی اندروید برای دور زدن امنیت استفاده میکند.

روش حمله جدیدی در سیستم عامل اندروید از طریق بدافزاری به نام Snowblind باعث می شود که، از یک ویژگی امنیتی که قرار بود مانع از دستکاری (tampering) داده های حساس شود، به نفع خود استفاده کند. Snowblind تلاش میکند برنامهها را به گونهای تغییر دهد که این برنامهها نتوانند متوجه شوند که سرویسهای دسترسیپذیری (که معمولاً برای کمک به…

بیشتر بخوانید » -

برخی از افزونه های wordpress در یک حمله Supply Chain دچار Backdoor شده اند.

هکری source code حداقل پنج افزونه در WordPress.org را تغییر داد تا اسکریپتهای PHP مخرب را در آنها قرار دهد که باعث ایجاد حسابهای کاربری با امتیازات مدیریتی بر روی وبسایتهایی که آن افزونهها را اجرا میکنند، میشود. این حمله توسط تیم اطلاعاتی Wordfence Threat Intelligence کشف شد، اما به نظر میرسد که در اواخر هفته گذشته، بین ۲۱ ژوئن…

بیشتر بخوانید » -

حمله supply chain روی Polyfill.io بیش از ۱۰۰ هزار سایت را تحت تاثیر قرار می دهد.

حملهای supply chain جاوااسکریپت مرتبط با سرویس Polyfill.io رخ داده که بیش از ۱۰۰,۰۰۰ سایت را تحت تأثیر قرار داده است. حمله به supply chain جاوااسکریپت به حملاتی گفته میشود که در آن مهاجمان با نفوذ به یکی از اجزای زنجیره تأمین نرمافزار (مانند کتابخانهها، سرویسها یا ابزارهای توسعه)، کد مخرب را به کاربران نهایی تزریق میکنند. در این نوع…

بیشتر بخوانید »