جرم شناسی (فارنزیک)

-

رم در فارنزیک

در این مقاله قصد داریم به بررسی رم در فرآیند فارنزیک بپردازیم. به صورت کلی ۲ نوع رسانه ذخیرهسازی وجود دارد: فرار (volatile) غیرفرار(Non-volatile) هارد دیسکها (مکانیکی و حالت جامد, (Solid State) درایوهای فلش و کارتهای حافظه، همگی رسانههای ذخیرهسازی غیرفرار هستند و حتی وقتی جریان برق به تراشههای این نوع رسانهها قطع شود، دیتاهای موجود در آنها از بین…

بیشتر بخوانید » -

ماینرهای افسارگسیختهی TeamTNT

نویسنده: کوشا زنجانی دیشب به همراه یکی از دوستانم برای باگهانتینگ، در Shodan و Censys دنبال سرورهای Redis NoSQL بودیم (مشخصا به خاطر این که بیشتر این دیتابیسها هیچ سازوکار احراز هویتی ندارند ?). در همین فرایند به چند نکتهی جالب برخوردم که باعث شد این پست بلاگ را بنویسم. به نظر میرسید اکثر سرورهای Redis اکسپلویت شده و به…

بیشتر بخوانید » -

تحلیل Lemon Duck : بدافزار یا APT؟

نویسنده: کوشا زنجانییک ماه پیش از طرف شرکتی (که در این مقاله آن را شرکت قربانی صدا میکنیم) یک لاگ برای من ارسال شد که فعالیتی مخرب در آن تشخیص داده شده بود. تنها چیزی که من در این لاگ پیدا کردم، یک URL بود!ابتدا با تکنیکهای Google Dork این لینک را جستجو کردم. بعد از اندکی جستجو چند URL…

بیشتر بخوانید » -

شناسایی و استخراج بدافزار PNG از فایل PCAP

امروزه حملات سایبری حالات مختلف و پیچیدهای را به خود گرفتهاند. استفاده از بدافزارها در حملات سایبری رو به افزایش است و این بدافزارها، خود شامل دستههای متنوعی از جمله تروجان، کرم رایانهای (Worm) و … هستند. بدافزارها بنا به دلایل متفاوتی، مانند دریافت فایل بدافزار اصلی، ارتباط با C&C و …، با دامنهها و آدرسهای IP متفاوتی ارتباط برقرار…

بیشتر بخوانید » -

چرا مراکز درمانی مورد حملات سایبری قرار میگیرند؟

اطلاعات مربوط به سلامت از جمله حساسترین دستههای اطلاعات است. امروزه یکی از اهداف جذاب برای افراد مخرب خارج از سازمان، دادههای بهداشتی هستند که در حجم بالایی جمعآوری شده و در سیستمهایی که اغلب آسیبپذیر هستند ذخیره میشود. افزایش این دست از حملات منجر به افشای دستهای مهم از اطلاعات در سرتاسر جهان شدهاست و بههمین دلیل شرکتهای بهداشتی…

بیشتر بخوانید » -

جرایم رایانهای چگونه سازمان شما را تهدید میکنند؟

آمار و گزارشات نشان میدهد که جرایم رایانهای پیوسته رو به افزایش است و مجرمان سایبری، هر بار از روشهای جدیدی برای کلاهبرداری یا سرقت اطلاعات مهم کاربران استفاده میکنند. جرایم رایانهای، تنها به کاربران خانگی اینترنت ختم نمیشود و در بسیاری از موارد، گریبان شرکتها و سازمانهای بزرگ را هم میگیرد. مهاجمان با سرقت اطلاعات حیاتی این سازمانها، خسارات…

بیشتر بخوانید » -

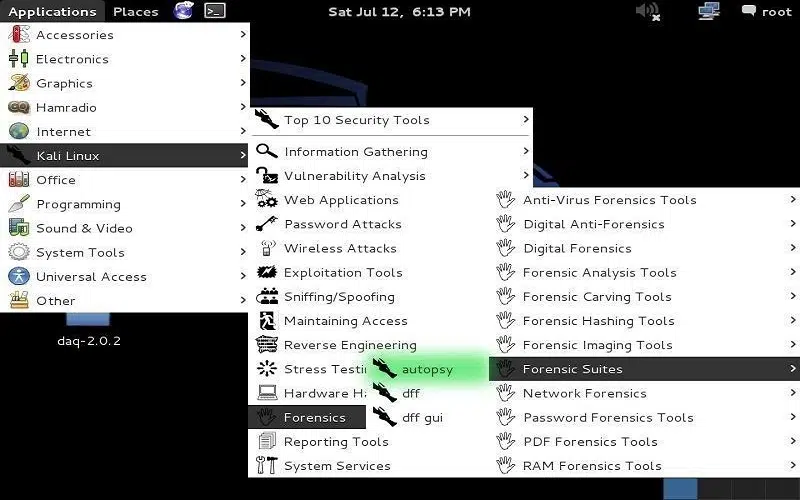

دانلود رایگان دوره فارنزیک با استفاده از کالی لینوکس

با توجه به گسترش روزافزون جرایم سایبری، مبحث فارنزیک یا همان جرمشناسی رایانه به یکی از مباحث داغ دنیای امنیت تبدیل شده و روزبهروز علاقهمندان بیشتری شروع به یادگیری این مبحث میکنند. کالی لینوکس یک توزیع مبتنی بر لینوکس است که عمدتا برای آزمون تست نفوذ و مباحث فارنزیک و جرم شناسی مورد استفاده قرار میگیرد. این توزیع طیف گسترده…

بیشتر بخوانید » -

فارنزیک چیست؟ کاربرد فارنزیک در امنیت سایبری

فارنزیک چیست؟ همهچیز درباره جرم شناسی رایانه تصور کنید مدیر امنیت سازمانی هستید که اطلاعات مهم و حیاتی زیادی دارد که حفاظت از آنها، مهمترین مسئولیت شما است. در چنین شرایطی چه میکنید؟ مطمئنا اولین کاری که انجام میدهید، اندیشیدن تدابیر امنیتی لازم برای حفاظت از این اطلاعات است. اما در نهایت، با وجود تمام راهکارهای پیشگیرانه ای که اعمال…

بیشتر بخوانید »