-

امنیت اطلاعات

فایروال برنامه تحت وب یا WAF چیست؟ + ویدئو

با افزایش روز افزون برنامههای تحت وب، مهاجمان سایبری بیشتر وقت خود را برای نفوذ به این سامانه ها می گذارند، تا حدی که بنا بر گزارش ها بیش از ۷۰% حملات اینترنتی از طریق نفوذ به سامانه های تحت وب انجام می گیرد. با توجه به این موضوع و وجود اطلاعات مهم سازمان ها و اشخاص بر روی بستر…

بیشتر بخوانید » -

امنیت اطلاعات

استراتژی دفاع در عمق یا Defense in Depth قسمت دوم

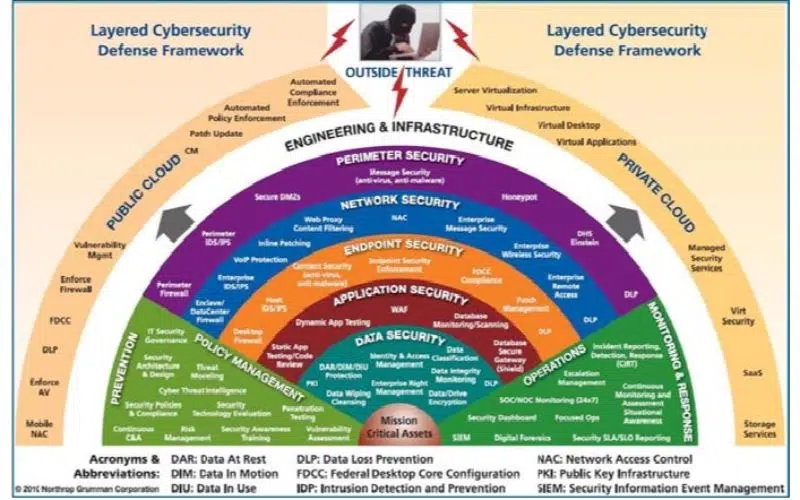

در قسمت قبلی، درباره استراتژی دفاع در عمق توضیح داده و اسکریپت کیدی را بررسی کردیم. در این مقاله، قصد داریم سناریوهای دیگر این استراتژی را شرح بدهیم، پس با ما همراه باشید. سناریو دوم: مهاجم ماهر حملات مهاجمانی که مهارت بالایی دارند، با فرکانس کمتری اتفاق میافتد اما بیشتر اوقات موفقیت آمیز است. کوین میتنیک یکی از ماهرترین مهاجمان…

بیشتر بخوانید » -

امنیت اطلاعات

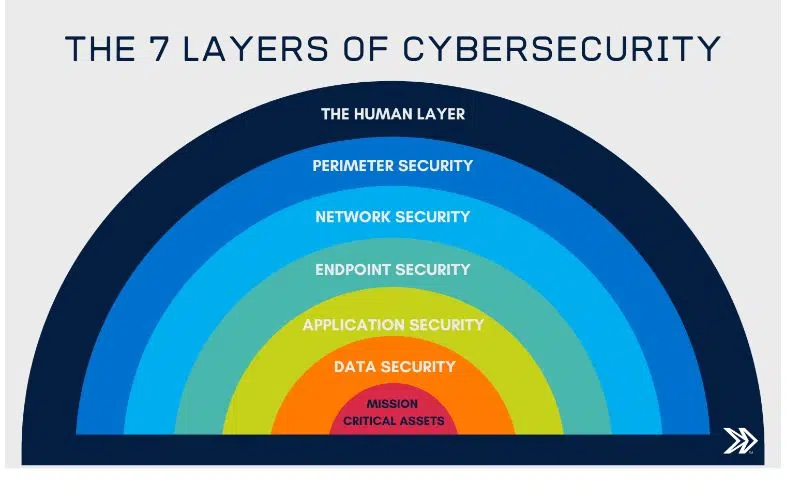

استراتژی دفاع در عمق یا Defense in Depth قسمت اول

استراتژی دفاع در عمق یا Defense in Depth که به اختصار DiD نامیده می شود، مفهوم محافظت از شبکه رایانهای با مجموعه ای از مکانیزم های دفاعی است به گونه ای که اگر یک مکانیزمی نتواند حمله را مسدود کند، مکانیزم دیگری برای خنثی کردن حمله آماده می باشد. در حقیقت هدف از این استراتژی این است که با ایجاد…

بیشتر بخوانید » -

امنیت اطلاعات

بررسی حملات APT یا تهدیدات مستمر پیشرفته

حمله APT که مخفف Advanced Persistent Threat است، اصطلاحی است که برای توصیف یک کمپین حملات پیشرفته مورد استفاده قرار میگیرد و در آن، یک نفوذگر یا تیمی از نفوذگران، حضور غیرمجاز و طولانی مدت در یک شبکه دارند تا به دادهها و اطلاعات حساس آن دسترسی داشته باشند. نکته مهم در این دسته از حملات، این است که ممکن…

بیشتر بخوانید » -

تست نفوذ وب اپلیکیشن

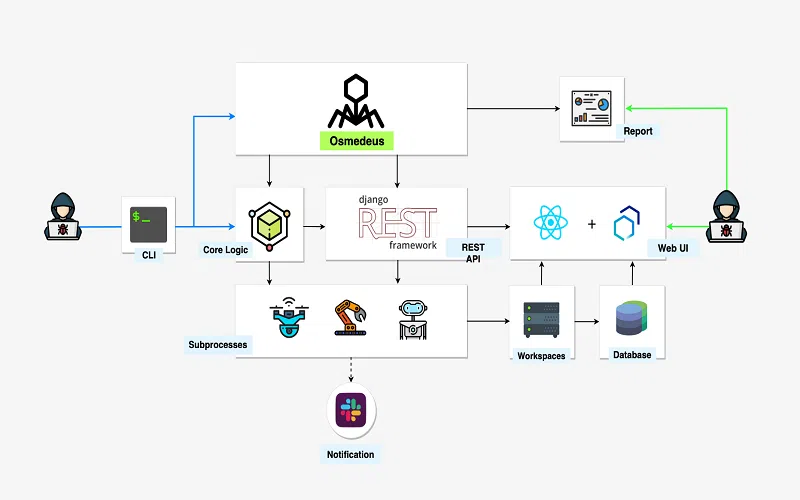

ابزار Osmedeus ابزاری به منظور شناسایی و اسکن آسیب پذیری

Osmedeus ابزاری کاملاً خودکار است که به شما امکان می دهد مجموعه ابزارهای عالی را برای شناسایی و اسکن آسیب پذیری در مقابل هدف اجرا کنید. جزییات نصب ابزار Osmedeus سیستم عامل کالی لینوکس و سیستم لینوکسی : git clone https://github.com/j3ssie/Osmedeuscd Osmedeus ./install.sh نصب بر روی سیستم عامل مک : نصب golang رسمی یا استفاده از homebrew و nmap ،…

بیشتر بخوانید » -

شبکه

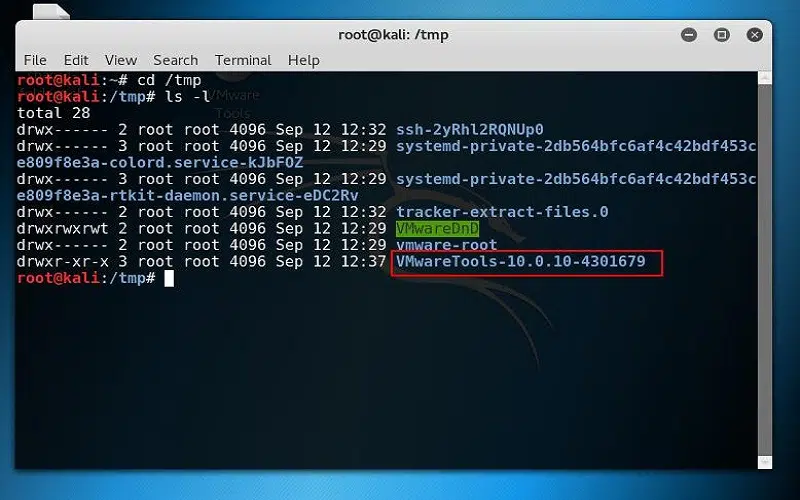

آموزش نصب vmware tools بر روی کالی لینوکس

کالی لینوکس یک توزیع رایگان لینوکسی مبتنی بر دبیان است که برای انجام آزمون تست نفوذ در نظر گرفته شده است. اولین نسخه Kali Linux در سال ۲۰۱۳ و با بازسازیBackTrack منتشر شد، توزیع مشهور قدیمی که برای ممیزی امنیت و آزمون های تست نفوذ بکار گرفته می شد. برخی از ابزارهایی که درBackTrack کپی شده یا عملکردهای مشابهی را…

بیشتر بخوانید » -

تست نفوذ و امنیت

مهندسی اجتماعی چیست؟ معرفی مهمترین تکنیکها و راههای مقابله

مهندسی اجتماعی به مجموعهای از روشها گفته میشود که با استفاده از آنها، افراد را فریب میدهند و اطلاعات محرمانه آنها را سرقت میکنند. بهتر است این موضوع را با یک مثال درباره مهندسی اجتماعی شروع کنیم: یک مثال از مهندسی اجتماعی ((تصور کنید در یک آزمون مهم شرکت کردهاید که آینده شما به آن بستگی دارد. درست زمانی که…

بیشتر بخوانید » -

امنیت اطلاعات

مسابقات CTF یا فتح پرچم به همراه ویدئو

CTF (مخفف کلمه Capture The Flag) که با اصطلاح مسابقه فتح پرچم هم شناخته میشود، یکی از سرگرمیهای مورد علاقه هکرها و کارشناسان تست نفوذ است. در این پست به معرفی CTF میپردازیم و نحوه حل یک CTF تقریباً آسان را مشاهده میکنیم. از آنجا که حملات سایبری در سالهای اخیر بسیار گسترش یافتهاند، امنیت سایبری بدل به یکی از…

بیشتر بخوانید » -

تست نفوذ و امنیت

شناسایی آسیبپذیریهای وردپرس با استفاده از WPScan

حضور وردپرس در سراسر دنیای وب، امری انکار نشدنی است؛ طبق آمار، این سیستم مدیریت محتوا (CMS)یکی از محبوبترین و پرکاربردترین سیستمهای مدیریت محتوا در سراسر وب است. آیا وبسایت شما هم مثل میلیونها وبسایت دیگر، از وردپرس پشتیبانی میکند؟ آیا میدانید هکرهای مخرب همیشه و هر دقیقه به سایتهای وردپرسی حمله میکنند؟ اولین قدم در راستای تضمین وب سایت…

بیشتر بخوانید » -

تست نفوذ و امنیت

دانلود دوره آموزش هک و تست نفوذ با استفاده از پایتون

اگر می خواهید در زمینه هک و تست نفوذ استاد باشید، دوره آموزش هک و تست نفوذ با استفاده از زبان برنامه نویسی پایتون بهترین دوره در این زمینه می باشد. در این دوره آزمون تست نفوذ را هنگام کار بر روی پروژه های عملی پایتون فرا خواهید گرفت. در این دوره موضوعات زیر پوشش قرار می گیرد : Introduction…

بیشتر بخوانید »