تست نفوذ شبکه

-

اسنیف (شنود شبکه) چیست؟

اسنیفینگ (sniffing) یا شنود شبکه به حملاتی گفته میشود که برای به دست آوردن اطلاعات محرمانه و تحقیق در مورد موضوعات پنهانی صورت میگیرد. اسنیف به فرایند نظارت و گرفتن تمام بستههایی گفته میشود که از طریق یک شبکه معین با استفاده از ابزارهایی که مختص این کار هستند و اصطلاحا Sniffer نامیده می شوند، رد و بدل میشوند. در…

بیشتر بخوانید » -

روت کیت چیست؟ معرفی انواع Rootkit

روت کیت (Rootkit) یک برنامه یا بیشتر اوقات مجموعهای از ابزارهای نرم افزاری مخرب است که به یک نفوذگر امکان دسترسی از راه دور و کنترل سیستم هدف را میدهد. به کلام سادهتر روت کیتها (Rootkit) ابزارهایی هستند که پس از دسترسی گرفتن با یوزر Root، بر روی سیستم هدف، این دسترسی را حفظ میکنند. روتکیتها از لحاظ ساختاری بسیار…

بیشتر بخوانید » -

سیستم تشخیص نفوذ چیست و چه کاربردی دارد؟ معرفی IDS های رایگان

سیستم تشخیص نفوذ یا (IDS (Intrusion Detection System، سیستمی است که به منظور کشف فعالیتهای مشکوک، بر ترافیک شبکه نظارت کرده و آنها را تجزیه و تحلیل میکند. تشخیص و گزارش ناهنجاری و فعالیت مشکوک، از ویژگیهای اصلی سیستمهای IDS است. البته برخی از سیستم های تشخیص نفوذ، قادر به انجام اقدامات در هنگام مشاهده فعالیت مخرب یا ترافیک غیر…

بیشتر بخوانید » -

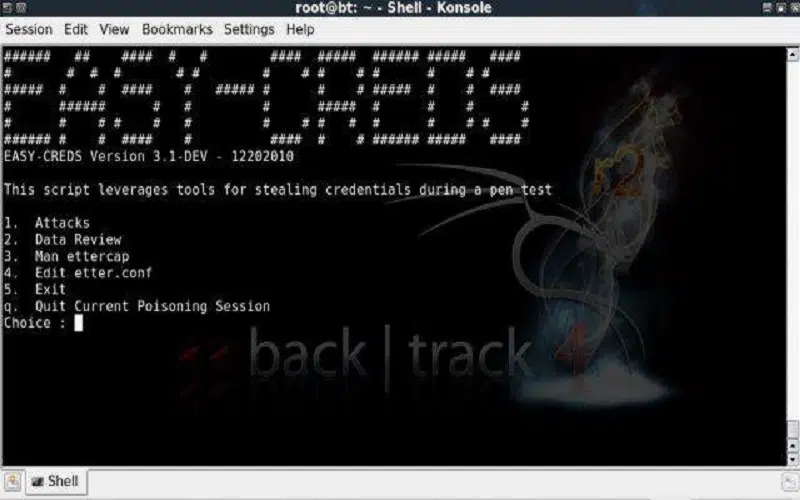

آموزش اسنیف شبکه با استفاده از easy-creads

ابزار easy creds یک اسکریپت به زبان bash می باشد که از Ettercap و ابزارهای دیگر برای انجام اسنیف شبکه و در نتیجه بدست آوردن اعتبارات استفاده می کند. این ابزار به شما امکان ایجاد حملاتی مانند arp poison، DHCP spoofing و Fake AP را می دهد. Easy creds یک ابزار رایگان است که آخرین بار در تاریخ ۰۱-۰۱-۲۰۱۱ بروزرسانی…

بیشتر بخوانید » -

دانلود رایگان دوره OSCP

دوره OSCP پایه و اساس تست نفوذ پیشرفته را برای انجام آزمون تست نفوذ Kali Linux (PWK) ارائه می دهد که توسط موسسه Offensive Security آماده شده است. این دوره همچنین امتحان Offensive Security Certified Professional (OSCP) تایید و اماده می کند. دانشجویانی که قصد آموزش این دوره را دارند باید از قبل با خط فرمان لینوکس، اصطلاحات شبکه عمومی…

بیشتر بخوانید » -

آموزش کار با متاسپلویت ورژن ۵

در این بخش با آموزش کار با متاسپلویت ورژن ۵ در خدمت شما عزیزان خواهیم بود. همانطور که می دانید ورژن ۵ این فریم ورک به تازگی توسط کمپانی Rapid7 منتشر شده است. متاسپلویت یک فریم ورک برای تست نفوذ و استفاده از اکسپلویت است که هب متخصصان تست نفوذ اجازه طراحی و استفاده از اکسپلویت ها را می دهد.…

بیشتر بخوانید » -

آموزش شنود شبکه و راه های شناسایی آن

یکی از خطراتی که بر روی بستر شبکه هایی که بصورت غیرایمن پیکربندی شده اند، می تواند اتفاق بیفتد، شنود شبکه و یا بصورت فنی تر اسنیف شبکه است. در این حالت مهاجم (هکر) با استفاده از ضعف های امنیتی موجود در شبکه اقدام به شنود اطلاعات رد و بدلی بر روی شبکه کرده و می تواند از این اطلاعات…

بیشتر بخوانید » -

اسکنر nmap چیست؟ آموزش تصویری Nmap

با وجود این که این روزها دریایی از ابزارهای اسکن پورت و مپینگ شبکه وجود دارد، اسکنر Nmap هنوز هم پرطرفدارترین آنهاست. در این مقاله با این ابزار بیشتر آشنا میشوید. ادمینهای شبکه، مدیران IT و کارشناسان امنیت همیشه درگیر یک جنگ بیپایان هستند و باید دائما بررسی کنند که دقیقا چه دستگاههایی در شبکههای آنها فعالند و چه آسیبپذیریهایی…

بیشتر بخوانید » -

بررسی جنبه های مختلف امنیت شبکه

امینت شبکه یک اصطلاح گسترده است که بسیاری از فناوری ها، دستگاه ها و فرایند ها را در بر میگیرد. در ساده ترین حالت، مجموعه ای از قوانین و پیکربندی هایی که برای حفاظت از یکپارچگی و محرمانه بودن اطلاعات یک شبکه، طراحی شده است، که با استفاده از فناوری های نرم افزاری و سخت افزاری در یک شبکه اعمال…

بیشتر بخوانید »