هکرها از ترکیب فایلهای ZIP برای دور زدن سیستم های امنیتی استفاده میکنند.

هکرها با استفاده از تکنیک ترکیب فایلهای ZIP به هدف قرار دادن ماشینهای ویندوزی پرداختهاند تا Payloads های مخرب را در آرشیوهای فشرده ارسال کنند، بدون آنکه راهحلهای امنیتی بتوانند آنها را شناسایی کنند.

این تکنیک از روشهای مختلفی که مفسرهای ZIP و مدیران آرشیو برای پردازش فایلهای ZIP ترکیبشده استفاده میکنند، بهرهبرداری میکند.

این روش جدید توسط Perception Point شناسایی شد، که یک آرشیو ZIP ترکیبشده را کشف کردند که یک تروجان را پنهان کرده بود در حین تجزیه و تحلیل یک حمله فیشینگ که کاربران را با یک اعلان جعلی حمل و نقل فریب میداد.

محققان دریافتند که پیوست بهصورت یک آرشیو RAR مخفی شده بود و بدافزار از زبان اسکریپتنویسی AutoIt برای خودکارسازی وظایف مخرب استفاده میکرد.

پنهان کردن بدافزار در فایلهای ZIP شکسته

در ابتدا، هکرها چندین فایل ZIP جداگانه ایجاد میکنند. یکی از این فایلها حاوی بدافزار یا Payload مخرب است و بقیه فایلها هیچ تهدیدی ندارند و محتوای بیضرری دارند. این تکنیک بهمنظور فریب سیستمهای امنیتی و کاربرانی است که ممکن است به فایلهای ZIP دیگر توجه کنند و بدافزار را در فایل مخرب شناسایی نکنند.

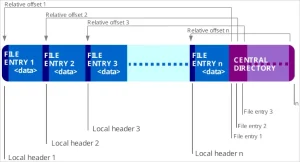

سپس، فایلهای جداگانه با افزودن دادههای باینری یک فایل به فایل دیگر به یک فایل واحد ترکیب میشوند و محتویات آنها در یک آرشیو ZIP ترکیبشده ادغام میشود.

اگرچه نتیجه نهایی بهعنوان یک فایل نمایش داده میشود، اما حاوی ساختارهای متعدد ZIP است که هرکدام دارای دایرکتوری مرکزی و نشانگرهای انتهایی خود هستند.

بهرهبرداری از ضعفهای اپلیکیشنهای ZIP

مرحله بعدی حمله به نحوه پردازش آرشیوهای ترکیبشده توسط مفسرهای ZIP وابسته است. Perception Point برنامههای ۷zip، WinRAR و Windows File Explorer را آزمایش کرد که نتایج متفاوتی داشتند:

۷ZIP : وقتی از برنامه ۷zip برای باز کردن یک فایل ZIP ترکیبشده استفاده میشود، این برنامه فقط اولین آرشیو ZIP را پردازش میکند و ممکن است هشداری در مورد وجود دادههای اضافی (که به فایلهای دیگری در آرشیو مربوط میشود) نمایش دهد. این هشدار ممکن است توسط کاربران نادیده گرفته شود، که میتواند منجر به از دست دادن اطلاعات مهم یا بدافزار شود.

WinRAR : برنامه WinRAR قادر است هر دو ساختار ZIP ترکیبشده را پردازش کند و تمام فایلهای موجود در آنها را نمایش دهد، حتی اگر یکی از فایلها حاوی بار مخرب (بدافزار) باشد که پنهان شده است. این بدافزار در هنگام مشاهده فایلها توسط WinRAR برای کاربر قابل مشاهده میشود.

Windows File Explorer : وقتی یک فایل ZIP ترکیبشده باز میشود، Windows File Explorer ممکن است نتواند آن را بهدرستی باز کند. علاوه بر این، اگر پسوند فایل به .RAR تغییر داده شود، این برنامه فقط آرشیو ZIP دوم را نمایش خواهد داد و ممکن است آرشیو اول یا دادههای مخفی شده در آن را نشان ندهد.

هکرها میتوانند حمله خود را بر اساس نحوه رفتار برنامههای مختلف با فایلهای ترکیبشده تنظیم کنند. به عنوان مثال، آنها ممکن است بدافزار را در اولین یا دومین آرشیو ZIP موجود در یک فایل ترکیبشده پنهان کنند تا بهطور مؤثرتری از ابزارهای امنیتی عبور کنند.

محققان پس از آزمایش آرشیو مخرب در برنامه ۷Zip، فقط یک فایل PDF بیضرر مشاهده کردند. اما وقتی همان فایل با Windows Explorer باز شد، فایل اجرایی مخرب که در آن پنهان شده بود، نمایان شد. این نشاندهنده تفاوت رفتار برنامههای مختلف در پردازش آرشیوهای ترکیبشده است.

برای مقابله با تهدیدات ناشی از فایلهای ZIP ترکیبشده (که ممکن است حاوی بدافزار باشند)، Perception Point توصیه میکند که از راهحلهای امنیتی استفاده شود که قادر به باز کردن فایلها به صورت بازگشتی (یعنی پردازش فایلهای ZIP درون فایلهای ZIP دیگر) باشند تا بتوانند تهدیدات پنهانشده در چنین فایلهایی را شناسایی و خنثی کنند.

توصیه میشود که ایمیلهایی که حاوی فایلهای فشرده مانند ZIP یا سایر انواع فایلهای آرشیو هستند، باید با دقت و احتیاط بررسی شوند، زیرا این فایلها ممکن است حاوی بدافزار باشند. همچنین، پیشنهاد میشود که در محیطهای حساس، فیلترهایی برای مسدود کردن پسوندهای فایلهای مرتبط با این نوع فایلها اعمال شود تا از تهدیدات احتمالی جلوگیری شود.