بدافزار سرقت اطلاعات جدیدی به نام Arcane کاربران یوتیوب و دیسکورد را از طریق چیتهای بازی آلوده میکند.

یک بدافزار جدید و کشفشده به نام Arcane در حال سرقت حجم گستردهای از اطلاعات کاربران است، از جمله اطلاعات ورود به حسابهای VPN، کلاینتهای بازی، اپلیکیشنهای پیامرسان، و اطلاعات ذخیرهشده در مرورگرهای وب.

به گفتهی Kaspersky، این بدافزار هیچ ارتباطی یا کد مشترکی با Arcane Stealer V که سالها در دارک وب در حال انتشار بوده، ندارد.

کمپین بدافزار Arcane از نوامبر ۲۰۲۴ آغاز شده و در طول این مدت، تغییرات و بهروزرسانیهای متعددی داشته است، از جمله تغییراتی در payload اصلی آن (بخشی از بدافزار که وظایف مخرب را اجرا میکند).

افرادی که این بدافزار را کنترل میکنند، به زبان روسی ارتباط برقرار میکنند و دادههای کسپرسکی نشان میدهد که بیشترین آلودگیهای ناشی از این بدافزار در کشورهای روسیه، بلاروس و قزاقستان اتفاق افتاده است.

این موضوع بهویژه قابل توجه است، زیرا بیشتر عاملان تهدید مستقر در روسیه معمولاً از هدف قرار دادن کاربران داخل این کشور و سایر کشورهای مستقل مشترکالمنافع (CIS) خودداری میکنند تا از درگیری با مقامات محلی جلوگیری کنند.

زنجیرهی آلودگی Arcane Stealer

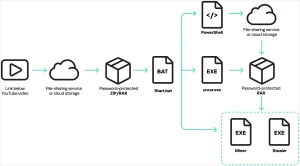

کمپینی که بدافزار Arcane Stealer را توزیع میکند، به ویدیوهای یوتیوبی متکی است که چیتها و کرکهای بازی را تبلیغ میکنند و کاربران را فریب میدهد تا روی لینکی کلیک کرده و یک فایل فشردهی رمزگذاریشده را دانلود کنند.

بدافزار ابتدا یک اسکریپت start.bat مخفیکاریشده را اجرا میکند. این اسکریپت سپس یک فایل فشردهی دیگر را دانلود میکند که رمزگذاری شده است و حاوی فایلهای اجرایی مخرب است.

بدافزار برای جلوگیری از شناسایی، تنظیمات امنیتی SmartScreen در ویندوز دیفندر را دستکاری میکند. این کار یا با اضافه کردن یک استثنا (که باعث میشود فایلهای مخرب اسکن نشوند) یا با غیرفعال کردن کامل این قابلیت از طریق Windows Registry انجام میشود.

قبلاً حملات از بدافزاری به نام VGS استفاده میکردند که نسخهای از تروجان Phemedrone بود، اما در نوامبر ۲۰۲۴ تصمیم به تغییر به بدافزار Arcane گرفتند.

کسپرسکی تغییراتی در نحوهی توزیع بدافزار شناسایی کرده است، که یکی از آنها استفاده از یک دانلودر تقلبی به نام ArcanaLoader است که به نظر میرسد برای دانلود کرکها و چیتهای بازیهای محبوب طراحی شده باشد.

ArcanaLoader بهطور گسترده در یوتیوب و دیسکورد تبلیغ شده است و اپراتورها از سازندگان محتوا خواستهاند تا این بدافزار را در وبلاگها یا ویدیوهای خود تبلیغ کنند و در ازای آن پول دریافت کنند.

دزدیدن حجم زیادی از دادهها

کسپرسکی معتقد است که بدافزار Arcane به دلیل سرقت حجم وسیع دادهها، در میان دیگر بدافزارهای سرقت اطلاعات، برجسته و متمایز است.

بدافزار ابتدا سیستم آلودهشده را شناسایی و اطلاعاتی از جمله نسخه سیستمعامل، مشخصات سختافزار (CPU و GPU)، آنتیویروس و مرورگرهای نصبشده را جمعآوری میکند.

نسخهی فعلی بدافزار هدفگذاری دادههای حساب، تنظیمات و فایلهای پیکربندی از اپلیکیشنهای زیر را انجام میدهد:

کلاینت های VPN : OpenVPN، Mullvad، NordVPN، IPVanish، Surfshark، Proton، hidemy.name، PIA، CyberGhost، ExpressVPN

ابزارهای شبکه: ngrok، Playit، Cyberduck، FileZilla، DynDNS

پیامرسانها: ICQ، Tox، Skype، Pidgin، Signal، Element، Discord، Telegram، Jabber، Viber

کلاینتهای ایمیل : Outlook

کلاینتهای بازی: Riot Client، Epic، Steam، Ubisoft Connect (قبلاً Uplay)، Roblox، Battle.net، کلاینتهای مختلف Minecraft

کیفپولهای ارز دیجیتال: Zcash، Armory، Bytecoin، Jaxx، Exodus، Ethereum، Electrum، Atomic، Guarda، Coinomi

مرورگرهای وب: ورودهای ذخیرهشده، پسوردها و کوکیها (برای Gmail، Google Drive، Google Photos، Steam، YouTube، Twitter، Roblox) از مرورگرهای مبتنی بر Chromium.

ویژگیهای بدافزار Arcane دارد که علاوه بر سرقت اطلاعات مختلف، از صفحهنمایش عکس میگیرد تا اطلاعات حساس از فعالیتهای کاربر را بدست آورد و همچنین پسوردهای ذخیرهشده برای شبکههای Wi-Fi را استخراج میکند.

در حال حاضر، بدافزار Arcane تنها به گروه خاصی از اهداف (کشورها یا موضوعات خاص) حمله میکند، اما احتمال دارد که اپراتورهای آن تصمیم بگیرند این دامنه را گسترش دهند و کشورهای یا موضوعات جدیدی را نیز هدف قرار دهند.

آلوده شدن به یک بدافزار سرقت اطلاعات میتواند فاجعهآمیز باشد، زیرا منجر به کلاهبرداری مالی، اخاذی و حملات آینده میشود. پاکسازی پس از این حملات زمان زیادی میبرد، زیرا باید پسوردهای تمام وبسایتها و برنامههایی که از آنها استفاده میکنید را تغییر داده و اطمینان حاصل کنید که به خطر نیفتادهاند.

بنابراین، کاربران باید همیشه خطرات دانلود ابزارهای کرکشده و دزدی را در نظر داشته باشند. خطرات ناشی از این ابزارها بسیار بالا است و باید بهطور کامل از آنها اجتناب شود.