هکرها از سرویس رایگان TryCloudflare برای ارائه بدافزار دسترسی از راه دور استفاده کردند.

هکرها در حال سوءاستفاده از سرویس تونل کلادفلر (Cloudflare Tunnel) هستند، که یک سرویس شبکه برای ایجاد ارتباطات امن است. آنها از این سرویس برای اجرای کمپینهای مخرب استفاده میکنند که اغلب با هدف تحویل نرمافزارهای مخرب مانند تروجانهای دسترسی از راه دور (RAT) انجام میشود. تروجانهای دسترسی از راه دور به مهاجمان اجازه میدهند تا به سیستمهای قربانی از راه دور دسترسی پیدا کنند و آنها را کنترل کنند.

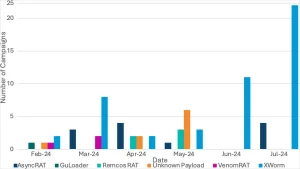

این فعالیت مجرمانه سایبری برای اولین بار در ماه فوریه شناسایی شد و از سرویس رایگان TryCloudflare برای توزیع چندین تروجان دسترسی از راه دور (RAT) استفاده میکند، از جمله AsyncRAT، GuLoader، VenomRAT، Remcos RAT و Xworm

با استفاده از TryCloudflare، کاربران میتوانند تونلهای موقتی به سرورهای محلی ایجاد کنند و سرویس را بدون نیاز به حساب کاربری در Cloudflare آزمایش کنند.

هر تونل یک زیر دامنه موقت و تصادفی در دامنه trycloudflare.com تولید میکند که برای مسیریابی ترافیک از طریق شبکه کلادفلر به سرور محلی استفاده میشود.

بازیگران تهدیدکننده در گذشته از این ویژگی سوءاستفاده کردهاند تا به سیستمهای نفوذشده از راه دور دسترسی پیدا کنند، در حالی که از شناسایی شدن نیز اجتناب میکردند.

کمپین اخیر

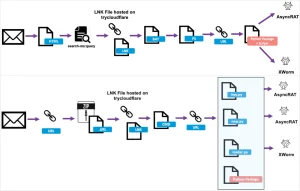

شرکت امنیت سایبری Proofpoint اعلام کرد که فعالیتهای مخرب را مشاهده کرده است که سازمانهای حقوقی، مالی، تولیدی، و فناوری را هدف قرار میدهند و از فایلهای مخرب .LNK که در دامنه قانونی TryCloudflare میزبانی میشوند، استفاده میکنند.

بازیگران تهدیدکننده با ارسال ایمیلهایی با مضمون مالیاتی که حاوی URLها یا پیوستهایی است که به بار مخرب LNK منتهی میشود، اهداف خود را فریب میدهند. زمانی که این بار مخرب اجرا میشود، اسکریپتهای BAT یا CMD را اجرا میکند که PowerShell را بکار میگیرد.

در پایان حمله، برنامههایی که برای نصب زبان برنامهنویسی پایتون طراحی شدهاند، به سیستم قربانی دانلود میشوند تا محتوای مخرب نهایی یا اقدامات نهایی حمله را اجرا کنند.

Proofpoint گزارش میدهد که موج توزیع ایمیل که از ۱۱ ژوئیه آغاز شد، بیش از ۱,۵۰۰ پیام مخرب را توزیع کرده است، در حالی که موج قبلی از ۲۸ مه کمتر از ۵۰ پیام داشت.

میزبانی فایلهای مخرب بر روی سرویس کلادفلر به این دلیل که این سرویس شناختهشده و معتبر است، باعث میشود که ترافیک مرتبط با این فایلها به نظر قانونی و معتبر بیافتد و کمتر مشکوک به نظر برسد.

علاوه بر این، ویژگی تونل TryCloudflare حریم خصوصی را فراهم میکند و زیر دامنههای ارائهدهنده LNK موقتی هستند، بنابراین مسدود کردن آنها به مدافعان کمک زیادی نمیکند.

به دلیل رایگان بودن و قابلیت اعتماد سرویس، مجرمان سایبری میتوانند به راحتی از آن استفاده کنند و حتی در صورت استفاده از روشهای خودکار برای دور زدن محدودیتها، قادر به اجرای عملیاتهای گسترده خواهند بود.

کلادفلر به محض شناسایی یا گزارش تونلهای مخرب توسط تیم ما یا طرفهای ثالث، آنها را به سرعت غیرفعال و حذف میکند.

در چند سال گذشته، کلادفلر سیستمهای شناسایی مبتنی بر یادگیری ماشین را به محصول تونل خود معرفی کرده است تا بتواند بهتر فعالیتهای مخرب که ممکن است رخ دهد را مهار کند.

کلادفلر از سایر شرکتهای امنیتی خواسته است که هرگونه لینک مشکوک را گزارش کنند و در صورتی که مشتریان از خدمات کلادفلر برای فعالیتهای مخرب استفاده کنند، کلادفلر اقدام به مقابله با آنها خواهد کرد.