اخبار

-

هشدار Microsoft درباره گونه جدید بدافزار XCSSET در macOS

Microsoft Threat Intelligence گزارش داد که یک گونهٔ جدید از بدافزار XCSSET در macOS شناسایی شده که در حملات محدود مورد استفاده قرار گرفته و چندین قابلیت جدید از جمله هدفگیری پیشرفته مرورگرها، clipboard hijacking و مکانیزمهای بهبودیافتهٔ persistence را در خود جای داده است. XCSSET یک بدافزار ماژولار در macOS است که بهعنوان infostealer و cryptocurrency stealer عمل میکند…

بیشتر بخوانید » -

گزارش سوءاستفاده از آسیبپذیری بحرانی GoAnywhere MFT بهصورت zero day

هکرها در حال بهرهبرداری فعال از آسیبپذیری با درجهٔ حداکثری (CVE-2025-10035) در نرمافزار Fortra GoAnywhere MFT هستند که امکان اجرای فرمان از راه دور بدون احراز هویت را فراهم میکند. فروشنده این نقص را در تاریخ ۱۸ سپتامبر ۲۰۲۵ افشا کرد، اما یک هفته پیش از آن از وجود مشکل مطلع بوده و جزئیاتی دربارهٔ نحوهٔ کشف یا وجود سوءاستفاده…

بیشتر بخوانید » -

گروه ShinyHunters مدعی نفوذ به Drift و سرقت ۱.۵ میلیارد داده Salesforce شد

گروه هکری ShinyHunters ادعا کرده است که بیش از ۱.۵ میلیارد رکورد Salesforce را از ۷۶۰ شرکت با استفاده از Salesloft Drift OAuth tokens به سرقت برده است. به گفته محققان، این عاملان تهدید طی یک سال گذشته مشتریان Salesforce را در حملات سرقت داده هدف قرار دادهاند و با استفاده از مهندسی اجتماعی و برنامههای مخرب OAuth به نمونههای…

بیشتر بخوانید » -

انتشار بهروزرسانی امنیتی گوگل برای ششمین Chrome zero-day سال جاری

گوگل بهروزرسانیهای امنیتی اضطراری برای رفع یک آسیبپذیری zero-day در مرورگر Chrome منتشر کرد؛ این آسیبپذیری ششمین موردی است که از ابتدای سال جاری در حملات سایبری مورد سوءاستفاده قرار گرفته است. هرچند گوگل بهطور مشخص اعلام نکرده است که این نقص امنیتی همچنان بهصورت فعال در فضای اینترنت مورد بهرهبرداری قرار میگیرد یا خیر، اما هشدار داده که یک…

بیشتر بخوانید » -

هشدار WatchGuard درباره آسیبپذیری بحرانی در فایروالهای Firebox

انتشار بهروزرسانیهای امنیتی WatchGuard برای رفع آسیبپذیری بحرانی در فایروالهای Firebox شرکت WatchGuard بهروزرسانیهای امنیتی جدیدی برای رفع یک آسیبپذیری Remote Code Execution (RCE) در فایروالهای Firebox منتشر کرده است. این نقص امنیتی که با شناسه CVE-2025-9242 رهگیری میشود، ناشی از ضعف Out-of-bounds Write است و به مهاجمان اجازه میدهد پس از بهرهبرداری موفق، کد مخرب را از راه دور…

بیشتر بخوانید » -

PyPI توکنهای تحتتأثیر حمله GhostAction را بیاعتبار کرد

بنیاد نرمافزاری Python تمامی توکنهای سرقتشده PyPI در حمله Supply Chain موسوم به GhostAction را لغو کرد تیم بنیاد نرمافزاری Python تمامی توکنهای PyPI سرقتشده در جریان حمله Supply Chain موسوم به GhostAction در اوایل سپتامبر را بیاعتبار اعلام کرد و تأیید نمود که مهاجمان از این توکنها برای انتشار بدافزار سوءاستفاده نکردهاند. این توکنها برای انتشار پکیجها در Python…

بیشتر بخوانید » -

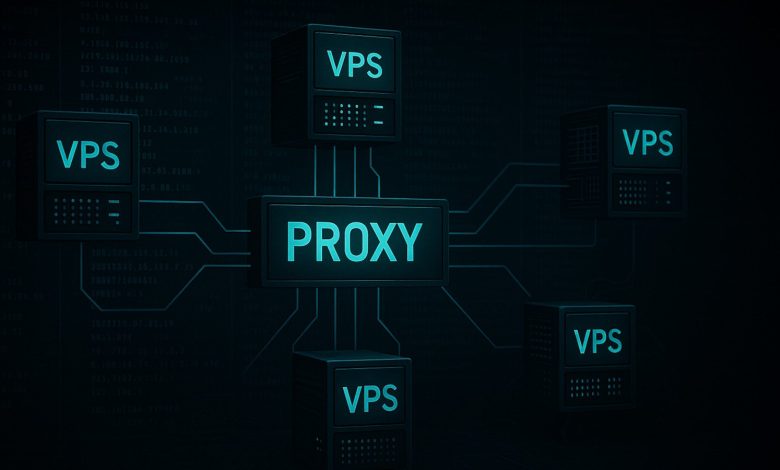

بدافزار SystemBC سرورهای آلوده VPS را به یک «مسیر پروکسی» تبدیل میکند.

اپراتورهای SystemBC proxy botnet در جستجوی VPSهای تجاری آسیبپذیر هستند و بهطور میانگین روزانه حدود ۱,۵۰۰ bot را حفظ میکنند که بهعنوان یک «بزرگراه» برای ترافیک مخرب عمل میکند. سرورهای آلوده در سراسر جهان قرار دارند و حداقل دارای یک آسیبپذیری بحرانی unpatched هستند؛ برخی از آنها با دهها مشکل امنیتی مواجهاند. SystemBC دستکم از سال ۲۰۱۹ فعال بوده و…

بیشتر بخوانید » -

CISA: آسیبپذیری RCE در DELMIA Apriso تهدیدی جدی برای صنایع تولیدی

آژانس امنیت سایبری و امنیت زیرساخت ایالات متحده (CISA) هشدار داده است که مهاجمان در حال بهرهبرداری از یک آسیبپذیری بحرانی از نوع Remote Code Execution (RCE) در DELMIA Apriso هستند؛ این نرمافزار یک راهکار Manufacturing Operations Management (MOM) و Manufacturing Execution System (MES) متعلق به شرکت فرانسوی Dassault Systèmes است. این آسیبپذیری با شناسه CVE-2025-5086 و امتیاز بحرانی CVSS…

بیشتر بخوانید » -

باجافزار HybridPetya از سازوکار UEFI Secure Boot عبور میکند

نمونهای از باجافزار تازهای بهنام HybridPetya کشف شده که قادر است UEFI Secure Boot را دور بزند و یک برنامه مخرب را در EFI System Partition نصب کند. HybridPetya ظاهراً از بدافزارهای مخرب Petya/NotPetya الهام گرفته است؛ بدافزارهایی که در حملات ۲۰۱۶ و ۲۰۱۷ سامانهها را رمزنگاری کرده و مانع راهاندازی ویندوز شدند و راهی برای بازیابی ارائه نکردند. پژوهشگران…

بیشتر بخوانید » -

هجوم WhiteCobra به بازار VSCode با افزونههای سرقت رمزارز

یک threat actor با نام WhiteCobra کاربران VSCode، Cursor و Windsurf را با قرار دادن ۲۴ افزونه مخرب در Visual Studio Marketplace و Open VSX registry هدف قرار داده است. این کمپین همچنان فعال است، زیرا مهاجم بهطور مداوم کدهای مخرب جدیدی را برای جایگزینی افزونههای حذفشده بارگذاری میکند. در یک پست عمومی، Zak Cole توسعهدهنده اصلی Ethereum اعلام کرد…

بیشتر بخوانید »