یییی اسلاید

-

آسیبپذیری بحرانی RCE در نرمافزار Veeam اکنون در حملات باجافزار Frag مورد استفاده قرار میگیرد.

پس از اینکه از یک آسیبپذیری امنیتی بحرانی در Veeam Backup & Replication (VBR) در حملات باجافزار Akira و Fog استفاده شد، اخیراً از این نقص برای پیادهسازی باجافزار Frag نیز بهرهبرداری شده است. Florian Hauser، محقق امنیتی از شرکت Code White، یک ضعف امنیتی در نرمافزار Veeam Backup & Replication (VBR) شناسایی کرده که با کد CVE-2024-40711 ثبت شده…

بیشتر بخوانید » -

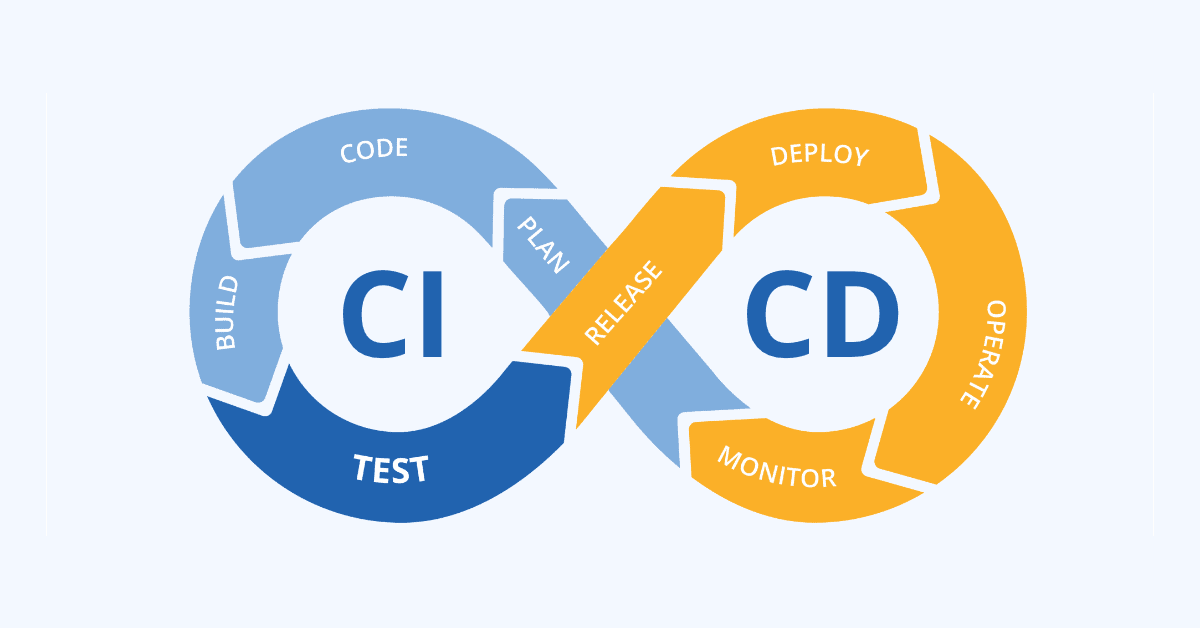

CI/CD یا ادغام پیوسته و تحویل/توزیع پیوسته چیست ؟

CI/CD چیست ؟ CI/CD مخفف دو اصطلاح مرتبط در توسعه نرمافزار است: ادغام پیوسته (Continuous Integration – CI) و تحویل/توزیع پیوسته (Continuous Delivery/Continuous Deployment – CD). این مفاهیم، مجموعهای از روشها و ابزارهایی هستند که به توسعهدهندگان کمک میکنند تا فرآیندهای ساخت، تست، و استقرار نرمافزار را خودکار کنند و به شکل پیوسته و سریعتری به انتشار کد بپردازند. ۱.…

بیشتر بخوانید » -

CISA در مورد یک آسیبپذیری جدی در یکی از محصولات امنیت شبکه شرکت Palo Alto Networks هشدار داد.

آژانس امنیت سایبری و امنیت زیرساختهای ایالات متحده (CISA) هشدار داد که مهاجمان در حال سوءاستفاده از یک آسیبپذیری بحرانی ناشی از نبود احراز هویت در ابزار مهاجرت Expedition شرکت Palo Alto Networks هستند؛ ابزاری که میتواند برای تبدیل تنظیمات فایروال از شرکتهای Checkpoint، Cisco و دیگر ارائهدهندگان به سیستمعامل PAN-OS کمک کند. این آسیب پذیری که با شناسه CVE-2024-5910…

بیشتر بخوانید » -

هکرهای کره شمالی از بدافزار macOS برای حمله به شرکت های ارز دیجیتال استفاده کردند.

گروه BlueNoroff یک بدافزار جدید و پیچیده برای حمله به شرکتهای ارز دیجیتال ساخته است که به طور خاص برای سیستمهای macOS طراحی شده است. هکرها از طریق یک کمپین به نام “خطر پنهان” ایمیلهایی حاوی اخبار جعلی درباره ارزهای دیجیتال ارسال میکنند تا توجه قربانیان را جلب کرده و آنها را به باز کردن ایمیل و انجام اقدامات دیگری…

بیشتر بخوانید » -

اینترپل فعالیت جرایم سایبری در ۲۲۰۰۰ آدرس IP را مختل کرد و ۴۱ نفر را دستگیر کرد.

اینترپل اعلام کرد در جریان عملیاتی بینالمللی با عنوان عملیات Synergia 2 ۴۱ نفر را دستگیر کرده و ۱٬۰۳۷ سرور و زیرساختی را که بر روی ۲۲٬۰۰۰ آدرس IP فعالیت داشتند و به تسهیل جرایم سایبری کمک میکردند، از کار انداخته است. عملیات بین آوریل تا اوت ۲۰۲۴ در ۹۵ کشور انجام شد و به دستگیری ۴۱ نفر که با…

بیشتر بخوانید » -

Google Cloud تا پایان سال ۲۰۲۵ استفاده از احراز هویت چندمرحلهای را اجباری خواهد کرد.

گوگل به منظور تقویت امنیت، تصمیم گرفته تا پایان سال ۲۰۲۵، احراز هویت چندمرحلهای را برای تمامی حسابهای Google Cloud الزامی کند. Google Cloud محصولی است که به شرکتها و متخصصان فناوری اطلاعات این امکان را میدهد که برنامهها و زیرساختهای مورد نیاز خود را در فضای ابری ایجاد، راهاندازی و کنترل کنند. احراز هویت چندمرحلهای برای همهی کسانی که…

بیشتر بخوانید » -

Schneider Electric تأیید کرد که پلتفرم توسعهاش مورد نفوذ قرار گرفته است و هکر اطلاعاتی را به سرقت برده است.

Schneider Electric تأیید کرده است که یک پلتفرم توسعه مورد نفوذ قرار گرفته است، پس از آنکه یک عامل تهدید (فرد یا گروه هکری) ادعا کرد که ۴۰ گیگابایت داده را از سرور JIRA این شرکت به سرقت برده است. Schneider Electric در حال بررسی یک حادثه امنیت سایبری است که شامل دسترسی غیرمجاز به یکی از پلتفرمهای داخلی پیگیری…

بیشتر بخوانید » -

از Envelopes API شرکت DocuSign برای ارسال فاکتورهای جعلی که ظاهری واقعی دارند، سوءاستفاده شده است.

افراد خرابکار از API پاکتهای DocuSign سوءاستفاده میکنند تا فاکتورهای جعلیای تولید و به صورت انبوه توزیع کنند که ظاهری معتبر دارند و خود را به جای برندهای معروفی مانند Norton و PayPal جا میزنند. با استفاده از یک سرویس قانونی (DocuSign)، مهاجمان میتوانند از سد محافظتهای امنیتی ایمیل عبور کنند، چرا که ایمیلها از دامنه واقعی DocuSign، یعنی docusign.net،…

بیشتر بخوانید » -

Nokia پس از ادعای هکری مبنی بر سرقت Source Code در حال بررسی نفوذ امنیتی است.

Nokia در حال بررسی این احتمال است که شاید نفوذ امنیتی از طریق یکی از شرکتها یا فروشندگان طرفسوم رخ داده باشد، و هکری ادعا کرده که کد منبع سرقتشدهی Nokia را به فروش گذاشته است. Nokia از گزارشهایی مطلع شده که در آنها فرد یا گروهی غیرمجاز ادعا کردهاند که به دادههای برخی پیمانکاران طرفسوم و شاید دادههای خود…

بیشتر بخوانید » -

باجافزار جدید به نام Interlock وجود دارد که سرورهای FreeBSD را هدف قرار میدهد.

یک عملیات باجافزار نسبتاً جدید به نام Interlock به سازمانهای سراسر جهان حمله میکند و با رویکردی غیرمعمول، ابزار رمزگذاریای ساخته است که سرورهای FreeBSD را هدف قرار میدهد. باجافزار Interlock که در اواخر سپتامبر ۲۰۲۴ راهاندازی شده، از آن زمان تاکنون به شش سازمان حمله کرده و دادههای سرقتی این سازمانها را در سایت مخصوص افشای دادههایشان منتشر کرده…

بیشتر بخوانید »