حذف اپلیکیشنهای مخرب Android با بیش از ۱۹ میلیون نصب از Google Play

هفتاد و هفت اپلیکیشن مخرب Android با مجموع بیش از ۱۹ میلیون نصب، اقدام به توزیع چندین خانواده بدافزاری در میان کاربران Google Play کردهاند.

این نفوذ بدافزاری توسط تیم ThreatLabs شرکت Zscaler در جریان تحقیقات پیرامون موج جدید آلودگی به تروجان بانکی Anatsa (TeaBot) شناسایی شده است.

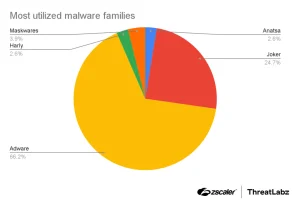

بیش از ۶۶٪ از اپلیکیشنهای مخرب شناساییشده حاوی مؤلفههای adware بودهاند. با این حال، شایعترین بدافزار شناساییشده در این مجموعه، بدافزار Joker بوده که در حدود ۲۵٪ از اپلیکیشنهای تحلیلشده مشاهده شده است.

پس از نصب بدافزار Joker بر روی دستگاه، این بدافزار قادر است پیامکها را خوانده و ارسال کند، از صفحهنمایش اسکرینشات تهیه نماید، تماس تلفنی برقرار کند، فهرست مخاطبین را سرقت نماید، به اطلاعات دستگاه دسترسی پیدا کند و کاربران را بدون اطلاع به سرویسهای پریمیوم (premium services) مشترک کند.

در درصد کمتری از این اپلیکیشنها، نوعی بدافزار تحت عنوان maskware شناسایی شده است. maskware به اپلیکیشنهای مخربی اطلاق میشود که خود را بهعنوان یک اپلیکیشن عادی و بیخطر معرفی میکنند تا شک کاربر یا سیستمهای بررسی را برنینگیزند.

اگرچه این نوع اپلیکیشنها ممکن است عملکرد ظاهری صحیحی داشته باشند، اما در پسزمینه اقدام به انجام فعالیتهای مخرب مانند سرقت اعتبارنامهها، اطلاعات بانکی یا دادههای حساس دیگر نظیر موقعیت جغرافیایی و پیامکها مینمایند. همچنین maskware میتواند بهعنوان بستر انتقال سایر بدافزارها مورد استفاده قرار گیرد.

محققان Zscaler همچنین گونهای از بدافزار Joker با نام Harly را شناسایی کردهاند که بهصورت یک اپلیکیشن به ظاهر مشروع منتشر میشود و محموله مخرب خود را بهصورت عمیقتری در کد پنهان میکند تا فرآیندهای بررسی و تشخیص در فروشگاه Google Play را دور بزند.

در گزارشی که در ماه مارس منتشر شد، محققان شرکت Human Security اعلام کردند که بدافزار Harly قادر است در اپلیکیشنهای محبوبی نظیر بازیها، والپیپرها، چراغقوهها و ویرایشگرهای عکس پنهان شود.

تکامل تروجان Anatsa

طبق اعلام Zscaler، آخرین نسخه از تروجان بانکی Anatsa دامنه اهداف خود را گسترش داده و تعداد اپلیکیشنهای بانکی و رمزارزی هدف قرار گرفته توسط آن از ۶۵۰ مورد به ۸۳۱ مورد افزایش یافته است. این بدافزار تلاش میکند دادههای حساس کاربران را از این اپلیکیشنها سرقت کند.

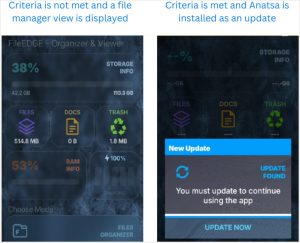

عاملان این بدافزار از اپلیکیشنی با نام Document Reader – File Manager بهعنوان پوشش استفاده میکنند. این اپلیکیشن در مرحله نصب، رفتاری عادی دارد اما پس از نصب، محموله مخرب Anatsa payload را دانلود میکند تا از فرآیند بررسی کد توسط Google Play عبور کرده و شناسایی نشود.

در آخرین کمپین شناساییشده، مهاجمان بهجای استفاده از روش remote DEX dynamic code loading که در گذشته برای بارگذاری کد مخرب بهکار میرفت، رویکرد جدیدی اتخاذ کردهاند. در این روش، Payload مخرب بهصورت مستقیم نصب شده، از فایلهای JSON استخراج و سپس فایلها بهمنظور ردگیری نشدن حذف میشوند.

از نظر تکنیکهای evasion، این کمپین از چندین روش پیشرفته بهره میبرد:

- استفاده از malformed APK archives بهمنظور مختل کردن static analysis

- رمزگشایی رشتهها در زمان اجرا با الگوریتم DES-based decryption

- بهکارگیری emulation detection برای شناسایی محیطهای شبیهسازی و جلوگیری از تحلیل

- تغییر دورهای نام پکیجها و هشها بهمنظور دشوار ساختن شناسایی و ردیابی

از نظر قابلیتها، تروجان Anatsa از دسترسیهای Accessibility در اندروید سوءاستفاده میکند تا بهصورت خودکار مجوزهای گستردهای برای خود اعطا کند.

این بدافزار صفحات Phishing را از سرور خود برای بیش از ۸۳۱ اپلیکیشن دریافت میکند و اکنون شامل کاربران در آلمان و کره جنوبی نیز میشود. همچنین یک ماژول keylogger برای سرقت دادههای عمومی به آن اضافه شده است.

آخرین کمپین Anatsa پس از موج دیگری که در جولای توسط ThreatFabric شناسایی شد، رخ داده است؛ در آن موج، تروجان به صورت یک PDF Viewer وارد Google Play شد و بیش از ۵۰,۰۰۰ دانلود دریافت کرد.

کمپینهای قدیمیتر Anatsa شامل موارد زیر است:

- حمله PDF و QR Code Reader در می ۲۰۲۴ با ۷۰,۰۰۰ آلودگی

- حمله Phone Cleaner و PDF در فوریه ۲۰۲۴ با ۱۵۰,۰۰۰ دانلود

- حمله PDF Viewer در مارس ۲۰۲۳ با ۳۰,۰۰۰ نصب

موج اپلیکیشنهای مخرب در Google Play

علاوه بر اپلیکیشنهای مخرب Anatsa، Zscaler در این موج بیشتر اپلیکیشنها را از خانواده adware شناسایی کرده است، و پس از آن Joker، Harly و انواع مختلف maskware قرار دارند.

Himanshu Sharma، محقق Zscaler میگوید:

«ThreatLabz افزایش قابل توجه اپلیکیشنهای adware در Google Play Store همراه با بدافزارهایی مانند Joker، Harly و تروجانهای بانکی مانند Anatsa را شناسایی کرده است.»

وی همچنین اضافه کرد:

«در مقابل، کاهش قابل توجهی در خانوادههای بدافزار مانند Facestealer و Coper مشاهده شده است.»

بیش از نیمی از طعمههای استفادهشده برای انتشار این اپلیکیشنها، اپلیکیشنهای ابزارها و شخصیسازی بودهاند. بنابراین این دو دسته، همراه با سرگرمی، عکاسی و طراحی، باید بهعنوان ریسک بالا در نظر گرفته شوند.

در مجموع، ۷۷ اپلیکیشن مخرب شامل اپلیکیشنهای حاوی Anatsa، ۱۹ میلیون بار از Google Play دانلود شدهاند.

Zscaler گزارش میدهد که پس از اطلاعرسانی، Google تمامی اپلیکیشنهای مخرب شناساییشده را از Play Store حذف کرده است.

کاربران Android باید اطمینان حاصل کنند که سرویس Play Protect روی دستگاه آنها فعال است تا اپلیکیشنهای مخرب شناسایی و حذف شوند.

در صورت آلوده شدن به تروجان Anatsa، اقدامات جداگانهای با بانک برای محافظت از حسابها یا اطلاعات الکترونیکی ممکن است لازم باشد.

برای کاهش خطر ناشی از malware loaders در Google Play، تنها به ناشران معتبر اعتماد کنید، حداقل چند نظر کاربران را مطالعه کنید و فقط مجوزهایی را اعطا کنید که به عملکرد اصلی اپلیکیشن مرتبط باشند.