یک حمله جدید در حوزه Web3 از شبیهسازی تراکنشها برای سرقت رمزارز استفاده میکند.

مهاجمان سایبری از یک تاکتیک جدید به نام ‘دستکاری شبیهسازی تراکنش’ برای سرقت رمزارز استفاده میکنند، بهطوریکه در یک حمله توانستند ۱۴۳٫۴۵ اتریوم، معادل تقریباً ۴۶۰,۰۰۰ دلار، سرقت کنند.

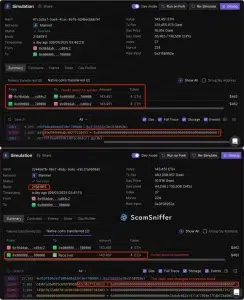

این حمله، که توسط ScamSniffer شناسایی شده است، به نقصی در مکانیزمهای شبیهسازی تراکنش در کیفپولهای مدرن Web3 اشاره میکند؛ مکانیزمهایی که هدفشان محافظت از کاربران در برابر تراکنشهای جعلی و مخرب است.

این حمله چگونه عمل میکند

شبیهسازی تراکنش یک قابلیت است که به کاربران امکان میدهد نتیجه پیشبینیشده یک تراکنش بلاکچینی را پیش از امضا و اجرای آن مشاهده کنند.

این ویژگی برای افزایش امنیت و شفافیت طراحی شده است تا به کاربران کمک کند آنچه تراکنش انجام خواهد داد را بررسی کنند؛ مانند مقدار ارز دیجیتالی که منتقل میشود، کارمزد گس و سایر هزینههای تراکنش، و تغییرات دیگر دادههای زنجیرهای.

مهاجمان قربانیان را به یک وبسایت مخرب که تقلیدی از یک پلتفرم معتبر است، هدایت میکنند. این وبسایت فرآیندی را آغاز میکند که شبیه به یک عملکرد ‘Claim’ (ادعا کردن یا دریافت) به نظر میرسد. شبیهسازی تراکنش نشان میدهد که کاربر مقدار کمی اتر (ETH) دریافت خواهد کرد.

با این حال، یک تأخیر زمانی بین شبیهسازی و اجرای تراکنش به مهاجمان این امکان را میدهد که وضعیت قرارداد در زنجیره (on-chain contract state) را تغییر دهند تا نتیجه واقعی تراکنش پس از تأیید تغییر کند.

قربانی که به نتیجه شبیهسازی تراکنش کیفپول اعتماد کرده است، تراکنش را امضا میکند و این اجازه را به وبسایت میدهد که تمام رمزارزهای موجود در کیفپول او را خالی کرده و به کیفپول مهاجم ارسال کند.

ScamSniffer به یک مورد واقعی اشاره میکند که در آن قربانی، ۳۰ ثانیه پس از تغییر وضعیت قرارداد، تراکنش فریبدهنده را امضا کرده و در نتیجه، تمام داراییهای خود (۱۴۳٫۳۵ اتریوم) را از دست داده است.

ScamSniffer هشدار میدهد که این نوع جدید از حمله، که در آن از شبیهسازی تراکنشها سوءاستفاده میشود، یک پیشرفت مهم در روشهای فیشینگ به حساب میآید و تهدیدی جدید و پیچیده برای کاربران است.

مهاجمان به جای استفاده از روشهای ساده فریب، از ویژگیهای معتبر و ایمن کیفپولهایی که کاربران برای محافظت از داراییهای خود به آنها اعتماد دارند، بهره میبرند. این روش پیچیده باعث میشود که شناسایی و پیشگیری از چنین حملاتی بسیار سختتر شود.

پلتفرم نظارت بر بلاکچین پیشنهاد میدهد که برای افزایش امنیت، کیفپولهای Web3 باید بهگونهای طراحی شوند که شبیهسازی تراکنشها به طور منظم بهروزرسانی شوند و قبل از انجام عملیاتهای مهم، نتیجه جدید به کاربران نمایش داده شود. همچنین، باید هشدارهایی در مورد زمان انقضا و خطرات موجود به کاربران نشان داده شود تا آنها بهتر آگاه باشند.

حمله جدیدی که در حال حاضر رخ داده است، نشاندهنده این است که شبیهسازیهایی که در کیفپولها برای پیشبینی نتایج تراکنشها انجام میشود، قابل اعتماد نیستند و کاربران باید از اعتماد به آنها پرهیز کنند.

کسانی که رمزارز دارند باید از پیشنهادات “دریافت رایگان” در وبسایتهای ناشناخته یا مشکوک دوری کنند و تنها به برنامههای غیرمتمرکز (dAppها) که تأیید شدهاند، اعتماد کنند تا از خطرات احتمالی مانند کلاهبرداری جلوگیری کنند.