افشای نقض داده در Pi-hole به دلیل آسیبپذیری در افزونه WordPress

Pi-hole، یک ابزار محبوب برای مسدودسازی تبلیغات در سطح شبکه، اعلام کرده است که نامها و آدرسهای ایمیل اهداکنندگان بهدلیل یک آسیبپذیری امنیتی در افزونه اهدای WordPress با نام GiveWP افشا شدهاند.

Pi-hole بهعنوان یک DNS sinkhole عمل میکند و محتوای ناخواسته را پیش از رسیدن به دستگاه کاربران فیلتر میکند. این ابزار در ابتدا برای اجرا روی رایانههای تکبردی Raspberry Pi طراحی شده بود، اما اکنون از سیستمهای مختلف لینوکسی، چه روی سختافزار اختصاصی و چه در ماشینهای مجازی، پشتیبانی میکند.

این سازمان اعلام کرده که برای اولین بار در روز دوشنبه، ۲۸ ژوئیه، زمانی که اهداکنندگان شروع به گزارش دریافت ایمیلهای مشکوک در آدرسهایی کردند که فقط برای اهدای وجه استفاده میشد، از وقوع این رخداد مطلع شده است.

طبق گزارش نهایی منتشرشده در روز جمعه، این نقض داده کاربرانی را تحت تأثیر قرار داده که از طریق فرم اهدای وبسایت Pi-hole برای پشتیبانی از توسعه آن کمک مالی کردهاند، و اطلاعات شخصی آنها بهدلیل نقص امنیتی در افزونه GiveWP برای هر کسی که کد منبع صفحه را مشاهده میکرد، قابل رؤیت بوده است.

این آسیبپذیری از افزونه GiveWP ناشی شده است — افزونهای در WordPress که برای پردازش کمکهای مالی در وبسایت Pi-hole مورد استفاده قرار میگیرد. این افزونه بهطور ناخواسته اطلاعات اهداکنندگان را بدون نیاز به احراز هویت یا دسترسی ویژه، بهصورت عمومی در دسترس قرار داده بود.

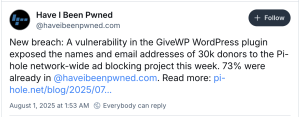

اگرچه Pi-hole تعداد کاربران آسیبدیده را اعلام نکرده، اما سرویس اعلام نقض داده Have I Been Pwned این رخداد را ثبت کرده و اعلام کرده است که تقریباً ۳۰٬۰۰۰ اهداکننده تحت تأثیر قرار گرفتهاند، و ۷۳٪ از رکوردهای افشا شده پیشتر در پایگاه داده این سرویس موجود بودهاند.

هیچگونه اطلاعات مالی افشا نشده است

Pi-holeاعلام کرد که هیچگونه داده مالی مربوط به اهداکنندگان در این رخداد به خطر نیفتاده است، زیرا اطلاعات کارتهای اعتباری و سایر جزئیات پرداخت بهطور مستقیم توسط Stripe و PayPal مدیریت میشوند. همچنین تأکید شد که خود نرمافزار Pi-hole به هیچ شکلی تحت تأثیر این نقض قرار نگرفته است.

در بیانیهای، Pi-hole عنوان کرد:

«ما در فرم اهدای کمک بهصراحت اعلام میکنیم که حتی نیازی به ارائه نام یا آدرس ایمیل معتبر نیست؛ این اطلاعات صرفاً برای این است که کاربران بتوانند کمکهای خود را مشاهده و مدیریت کنند. همچنین بسیار مهم است که بدانید محصول Pi-hole بههیچعنوان موضوع این نقض نبوده است. بنابراین، کاربرانی که Pi-hole را روی شبکه خود نصب کردهاند، نیازی به انجام هیچ اقدامی ندارند.»

اگرچه GiveWP ظرف چند ساعت پس از گزارش آسیبپذیری در GitHub وصلهای منتشر کرد، Pi-hole از نحوه پاسخدهی توسعهدهندگان این افزونه انتقاد کرد و به تأخیر ۱۷.۵ ساعته در اطلاعرسانی به کاربران و عدم پذیرش کافی مسئولیت در خصوص تأثیر احتمالی نقص امنیتی بر نام و آدرس ایمیل اهداکنندگان اشاره داشت.

Pi-hole از اهداکنندگان آسیبدیده عذرخواهی کرد و ضمن پذیرش مسئولیت، به آسیب احتمالی به اعتبار پروژه در پی این رخداد امنیتی اذعان کرد. این سازمان اعلام کرد که با وجود غیرقابل پیشبینی بودن آسیبپذیری، مسئولیت نهایی این نقض داده را بر عهده میگیرد.

در پست وبلاگی Pi-hole آمده است:

«نامها و آدرسهای ایمیل هر کسی که تاکنون از طریق صفحه اهدای ما کمک کرده بود، در معرض دید عموم قرار داشت (در صورتی که فرد تا حدی آگاه بود که روی صفحه راستکلیک کرده و گزینه View Page Source را انتخاب کند). تنها چند ساعت پس از گزارش، کد معیوب اصلاح و نسخه ۴.۶.۱ منتشر شد.»

«ما مسئولیت کامل نرمافزاری را که استفاده میکنیم، میپذیریم. ما به یک افزونه پرکاربرد اعتماد کردیم، و آن اعتماد خدشهدار شد.»