اخبار باجافزار در هفتهای که گذشت: بیمارستانها در محاصره | هفتهی دوم آبان

در هفتهی گذشته شاهد حملاتی هماهنگ به صنعت بهداشت و درمان توسط باندهای هک با استفاده از باجافزار Ryuk بودیم. بهعلاوه، چندین شرکت بزرگ معروف متحمل حملات باجافزاری شدند که عملیاتهای سازمانی آنها را تحت تاثیر قرار داد.

بزرگترین خبر این هفته هشدار دولت آمریکا به صنعت بهداشت و درمان بود با این مضمون که «اطلاعات موثقی از تهدید فزایندهی حملهی سایبری در شرف وقوع به بیمارستانها و ارائهدهندگان خدمات بهداشت و درمان» وجود دارد. در نتیجهی این حملات، شش بیمارستان در هفتهی گذشته هدف قرار گرفتند، که بیمارستان ویکوف، سیستمهای بهداشت و درمان دانشگاه ورمانت، مرکز پزشکی اسکای لیکس و سیستم بهداشت و درمان سنت لورنس را شامل میشود.

همچنین اخبار رسیده حاکی از حملات باجافزاری به شرکتهای شناختهشده مانند شرکت تولید مبلمان SteelCase، شرکت مشاور IT فرانسوی Sopra Steria و شرکت انرژی ایتالیایی Enel Group است.

درنهایت، یکی از گروههای گردانندهی REvil که با نام UNKN شناخته میشود اعلام کرده که طی یک سال 100 میلیون دلار درآمد داشته است، و باند بدنام Maze شروع به متوقفکردن عملیاتهای باجافزاری خود کرده است.

با فرارسیدن شنبه و یکشنبه، تمامی شرکتها باید شبکههای خود و کنترلکنندههای دامنهی ویندوز را برای یافتن فعالیتهای مشکوک مانیتور کرده، و اگر چیزی تشخیص داده شد به صورت فعال به آن واکنش نشان دهند.

در ادامه مهمترین اخبار دنیای باجافزار در هفتهی گذشته را به ترتیب زمانی مرور خواهیم کرد.

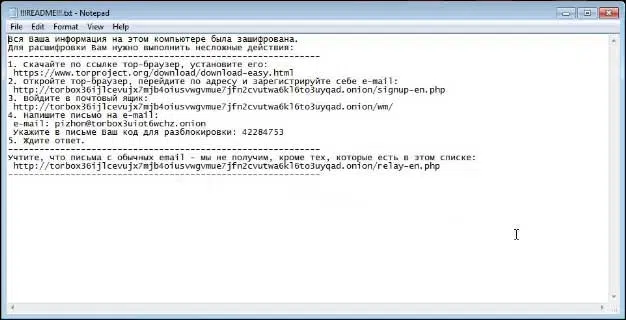

باجافزار جدید روس:

باجافزار جدیدی کشف شده که روسیه را هدف قرار داده است. این باجافزار پسوند .pizhon-(Random) را به فایلهای رمزگذاریشده اضافه میکند.

امنیت سایبری در سطح ملی و محلی: دفاع از جوامع در مقابل تهدیدات سایبری حین COVID-19:

در اواخر سپتامبر، مدیرعامل Coveware، بیل سیگل، برای شهادتدادن مقابل کمیتهی جزء نظارت بر هزینههای فدرال، زیرمجموعهی کمیتهی امنیت داخلی و امور دولتی دعوت شد. موضوع: دفاع از دولت و جوامع محلی از تهدیدات سایبری حین COVID-19. این جلسهی کمیته پس از فوت روث بیدر گینزبرگ به تعویق افتاد.

Sopra Steria حملهی باجافزاری به این شرکت را تایید کرد:

شرکت فرانسوی خدمات IT سازمانی، Sopra Steria، روز 26 اکتبر تایید کرد که روز 20 اکتبر هدف یک حمله توسط باجافزار Ryuk شده است.

نسخهی جدیدی از باجافزار STOP Djvu:

نسخهی جدیدی از باجافزار STOP مشاهده شده که پسوند .iiss را به فایلهای رمزگذاریشده اضافه میکند.

نسخهی جدیدی از باجافزار Xorist:

نسخهی جدیدی از باجافزار Xorist مشاهده شده که پسوند .ZaLtOn را به فایلهای رمزگذاریشده اضافه میکند.

شرکت Minerals Technologies Inc در اظهارنامهی SEC خود از حملهی باجافزاری پرده برداشت:

شرکت Minerals Technologies Inc. اعلام کرد که در 22 اکتبر 2020، یک حملهی باجافزاری را تشخیص داده که چند سیستم فناوری اطلاعات این شرکت را تحت تاثیر قرار داده است. این شرکت به محض تشخیص این حادثهی امنیتی، که باعث جلوگیری از دسترسی به سیستمها و دادههای خاصی داخل شبکهی شرکت شده است، برنامهی امنیت سایبری اضطراری واکنش به حادثهی خود را پیادهسازی کرده است. این شرکت به عنوان بخشی از این برنامه، مراحل لازم برای بازگردانی شبکهی خود و ادامهی عملیاتهای معمولی را با حداکثر سرعت ممکن طی کرده است. این شرکت در همکاری با موسسات امنیت سایبری پیشرو تحقیقات را شروع کرده، از مشاورههای حقوقی بهرهمند شده، مقامات قانونی را مطلع کرده و در فرایند اطلاعرسانی به مقامات دولتی مربوطه است.

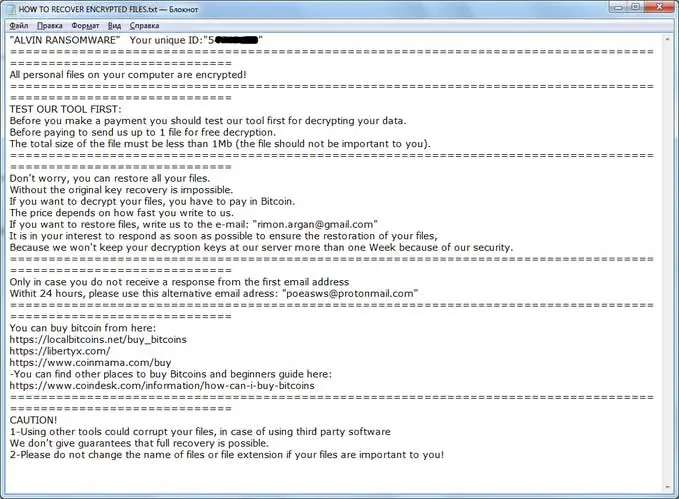

نسخهی جدیدی از باجافزار TheDMR:

نسخهی جدیدی از باجافزار TheDMR مشاهده شده که نام «Alvin Ransomware» را برای خود انتخاب کرده و پسوند .ALVIN را به فایلها اضافه میکند و همچنین یادداشتی با نام HOW TO RECOVER ENCRYPTED FILES.txt برای درخواست باج به جا میگذارد.

باجافزار جدید Ransomware32:

باجافزاری نوشتهشده به زبان Rust با نام Ransomware32 مشاهده شده که پسوند ._encrypted را به فایلهای اضافه میکند و یادداشتی با نام README_encrypted.txt برای درخواست باج به جا میگذارد.

شرکت Enel Group مجددا متحمل حملهی باجافزاری شد، درخواست 14 میلیون دلار توسط Netwalker:

شبکههای شرکت عظیم انرژی Enel برای دومین بار در سال جاری هدف یک حملهی باجافزاری قرار گرفتهاند. این بار، حمله توسط Netwalker صورت گرفته و برای کلید رمزگشایی درخواست 14 میلیون دلار باج شده است.

حملهی باجافزار Ryuk به شرکت SteelCase، غول صنعت مبلمان:

غول صنعت مبلمان اداری، SteelCase، متحمل یک حملهی باجافزاری شده است. این حمله آنها را مجبور به غیرفعالکردن شبکهی خود برای محدودکردن گسترش حمله کرده است.

باجافزار جدید Mars:

باجافزار جدیدی مشاهده شده که پسوند .mars را به فایلهای رمزگذاریشده اضافه کرده و یادداشتی با نام !!!MARS_DECRYPT.TXT برای درخواست باج از خود به جا میگذارد.

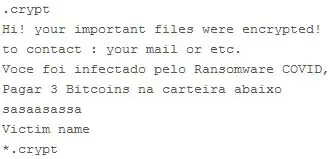

باجافزار جدید COVID:

باجافزاری به نام COVID کشف شده که پسوند .crypt را به فایلهای رمزگذاریشده اضافه میکند.

باجافزار جدید SnapDragon:

باجافزار جدیدی به نام SnapDragon مشاهده شده که پسوند .SNPDRGN را به فایلهای رمزگذاریشده اضافه میکند.

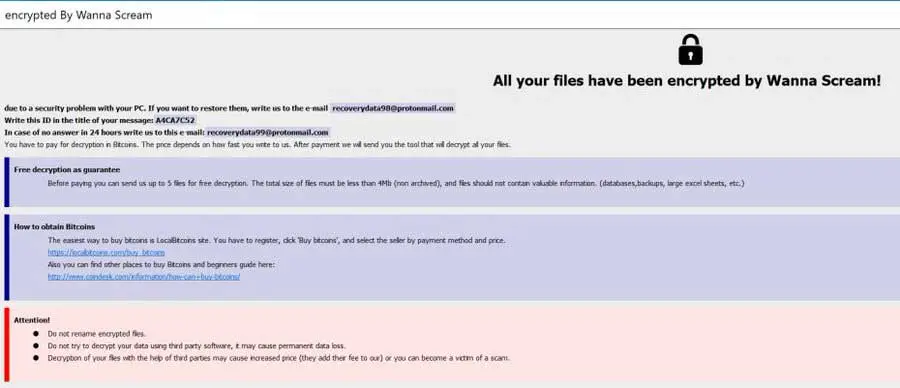

نسخهی جدیدی از باجافزار Wanna Scream:

نسخهی جدیدی از Wanna Scream مشاهده شده که پسوند .H@RM@ را به فایلها اضافه کرده و یادداشتهایی با نام info.hta و ReadMe.txt برای درخواست باج از خود به جا میگذارد.

در حمله به دانشگاه کانادایی، همهپرسی جعلی راجع به COVID-19 پوششی برای باجافزار بوده است:

در هفتههای گذشته، شاهد تعدادی حملهی فیشینگ علیه دانشگاهها در سراسر دنیا بودیم که به عقیدهی ما توسط گروه Silent Librarian APT انجام شدهاند. در 19 اکتبر، اسناد دیجیتالی برای فیشینگ شناسایی شدند که در قالب یک همهپرسی جعلی راجع به COVID-19، کارکنان دانشگاه بریتیش کلمبیا را هدف قرار داده بودند.

نسخهی جدیدی از باجافزار Ragnar Locker:

نسخهی جدیدی از باجافزار Ragnar Locker مشاهده شده که پسوند .__r4gN4r__XXXXXXX را به فایلها اضافه کرده و یادداشتی با نام !!!_READ_ME_XXXXXXX_!!!.txt برای درخواست باج از خود به جا میگذارد.

باجافزار جدید RegretLocker:

باجافزاری جدیدی به نام RegretLocker کشف شده که پسوند .mouse را به فایلها اضافه کرده و یادداشتی با نام HOW TO RESTORE FILES.txt برای درخواست باج به جا میگذارد.

باند باجافزاری Maze در حال توقف عملیات سایبری مجرمانهی خود است:

باند جرائم سایبری Maze در حال توقف عملیاتهای خود است. این در حالی است که این گروه در حال تبدیلشدن به یکی از بزرگترین عوامل حملات باجافزاری بود.

ادعای سود بیش از 100 میلیون دلاری طی یک سال توسط باند باجافزاری REvil:

توسعهدهندگان باجافزار REvil بیان کردهاند که طی یک سال اخاذی از سازمانهای بزرگ در دنیا در صنایع مختلف، بیش از 100 میلیون دلار درآمد کسب کردهاند.

هدف قرارگرفتن بیمارستانهای آمریکا توسط باند باجافزاری با استفاده از باجافزار Ryuk:

دولت آمریکا در یک بیانیهی مشترک به صنعت بهداشت و درمان هشدار داده که یک باند هک بهطور فعال در حال هدف قرار دادن بیمارستانها و ارائهدهندگان خدمات بهداشت و درمان بوده و با استفاده از Ryuk به این موسسات حمله میکند.

بیمارستانهای بروکلین و ورمانت، از آخرین قربانیان باجافزار Ryuk:

مرکز پزشکی ویکوف هایتس در بروکلین و شبکهی سلامت دانشگاه ورمانت از آخرین قربانیان موج حملات باجافزار Ryuk هستند که صنعت بهداشت و درمان در سراسر ایالات متحده را هدف قرار داده است.

اطلاعات رایدهندگان ساکن یکی از بخشهای جورجیا توسط باند باجافزاری منتشر شد:

باند باجافزاری DoppelPaymer دادههای رمزگذارینشدهی رایدهندگان Hall County از ایالت جورجیا را که حین یک حملهی سایبری در ماه جاری به سرقت رفته بودند، منتشر کرده است.

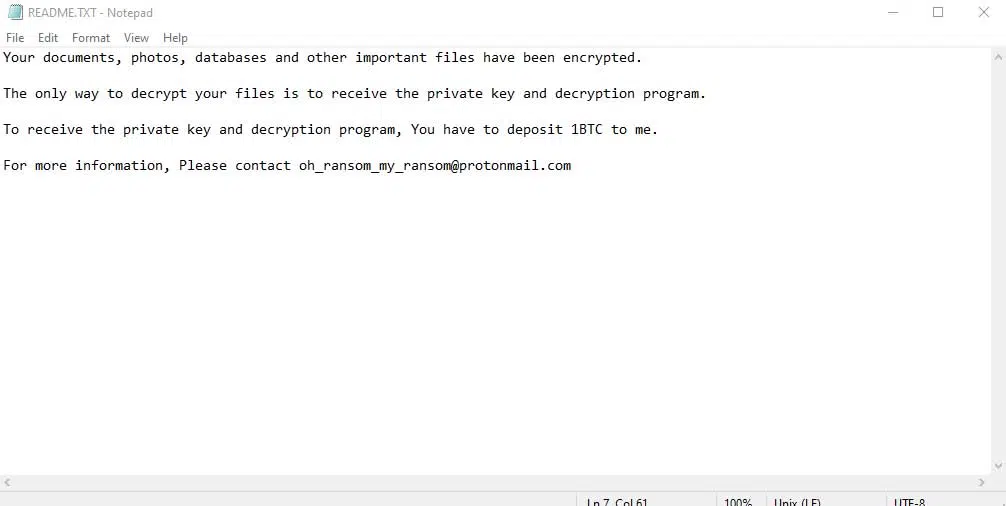

باجافزار جدید MyRansom:

باجافزار جدیدی به نام MyRansom مشاهده شده که پسوندی به فایلها اضافه نمیکند ولی یادداشتی با نام README.TXT برای درخواست باج از خود به جا میگذارد.

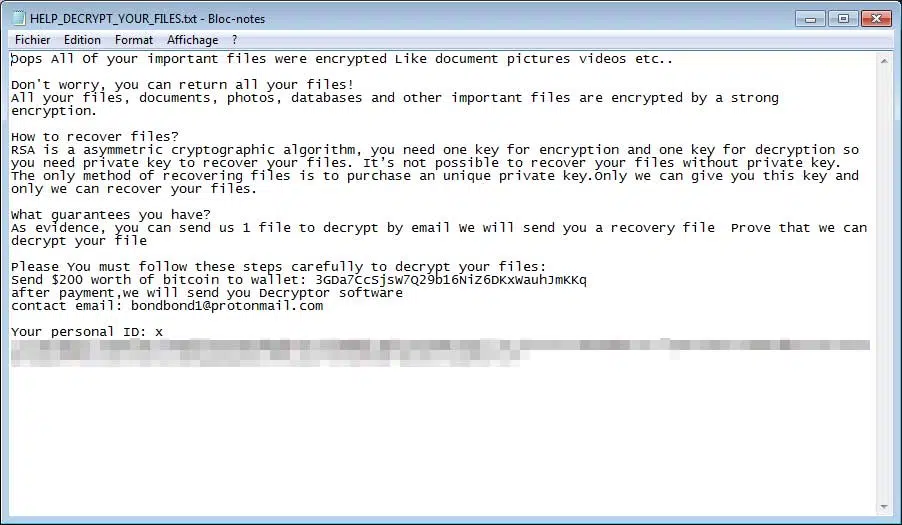

باجافزار جدید Bondy:

باجافزار جدیدی به نام Bondy کشف شده که پسوند .bondy را به فایلها اضافه کرده و یادداشتی با نام HELP_DECRYPT_YOUR_FILES.txt را برای درخواست باج از خود به جا میگذارد.

نسخهی جدیدی از باجافزار STOP:

نسخهی جدیدی از باجافزار STOP مشاهده شده که پسوند .jdyi را به فایلهای رمزگذاریشده اضافه میکند.

نسخهی جدیدی از Wanna Scream:

نسخهی جدیدی از Wanna Scream مشاهده شده که پسوند .Bang را به فایلهای رمزگذاریشده اضافه میکند.

نسخهی جدیدی از باجافزار CCE:

نسخهی جدیدی از باجافزار CCE مشاهده شده که پسوند .aieou را به فایلهای رمزگذاریشده اضافه میکند.

باجافزار جدید RansomKart:

باجافزار جدیدی به نام Ransomkart مشاهده شده که در دست توسعه است و پسوند .ransomkart را به فایلها اضافه میکند.

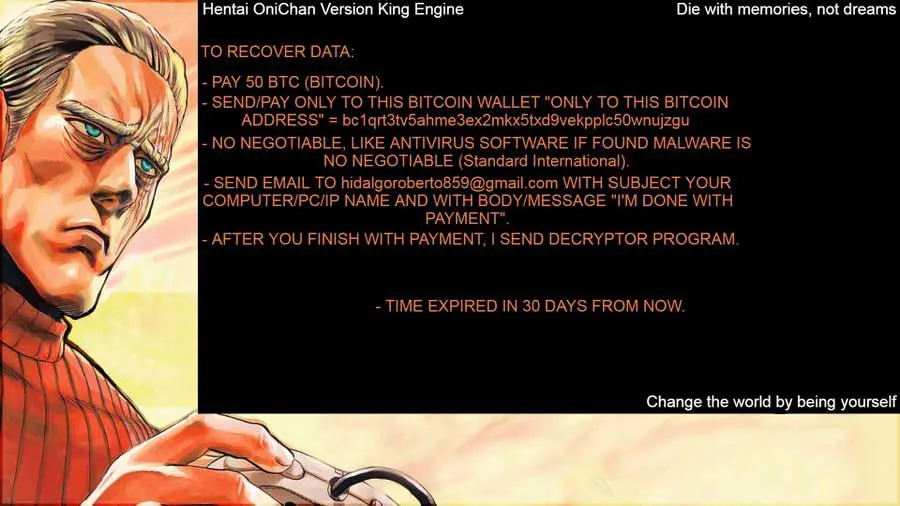

باجافزار جدید Hentai OniChan Version King Engine:

باجافزار جدیدی کشف شده که نام «Hentai OniChan Version King» را بر خود گذاشته و پسوند .docm را به فایلهای رمزگذاریشده اضافه میکند.

نسخهی جدید Bondy:

نسخهی جدیدی از باجافزار Bondy مشاهده شده که پسوند .Connect را به فایلها اضافه میکند.

بازیابی سیستمهای بیمارستانی توسط UHS پس از حملهی باجافزاری:

شرکت Universal Health Services، یکی از شرکتهای لیست فورچون 500 که در زمینهی خدمات درمانی فعالیت میکند، اعلام کرده که توانسته پس از حملهی باجافزار Ryuk در ماه سپتامبر، توانسته سیستمهای خود را بازگردانی کند.