WhatsApp یک آسیبپذیری Zero-Click را که در حملات جاسوسافزار Paragon مورد سوءاستفاده قرار گرفته بود، اصلاح کرد.

WhatsApp یک آسیبپذیری “Zero-Click” و “Zero-Day” را که برای نصب جاسوسافزار Graphite متعلق به شرکت Paragon مورد استفاده قرار میگرفت، پس از گزارشهای محققان امنیتی آزمایشگاه Citizen در دانشگاه تورنتو، اصلاح کرده است.

این شرکت مسیر حمله را اواخر سال گذشته برطرف کرد “بدون نیاز به اصلاح در سمت کاربر” و پس از بررسی “دستورالعملهای CVE منتشرشده توسط MITRE و سیاستهای داخلی خود”، تصمیم گرفت که یک شناسه CVE اختصاص ندهد.

WhatsApp موفق شده است که یک عملیات جاسوسی مرتبط با شرکت Paragon را که خبرنگاران و فعالان مدنی را هدف قرار داده بود، متوقف کند. همچنین، WhatsApp با افرادی که احتمالاً قربانی این حمله بودهاند، تماس گرفته است تا به آنها اطلاع دهد.

این مورد، نمونهای دیگر از ضرورت پاسخگویی شرکتهای جاسوسافزاری به دلیل اقدامات غیرقانونیشان است. همچنین، WhatsApp متعهد است که به حفاظت از حریم خصوصی کاربران در ارتباطاتشان ادامه دهد.

WhatsApp پس از مقابله با یک آسیبپذیری Zero-Click که در حملات استفاده شده بود، به حدود ۹۰ کاربر اندرویدی از بیش از ۲۴ کشور اطلاع داد. این کاربران، ازجمله خبرنگاران و فعالان ایتالیایی، هدف جاسوسافزار Paragon قرار گرفته بودند که برای جمعآوری اطلاعات حساس و رهگیری مکالمات خصوصی آنها استفاده میشد.

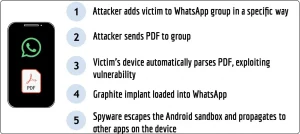

محققان دریافتند که مهاجمان ابتدا اهداف خود را به یک گروه WhatsApp اضافه کرده و سپس یک فایل PDF ارسال میکردند. در مرحله بعدی حمله، دستگاه قربانی بهطور خودکار این PDF را پردازش میکرد و با سوءاستفاده از یک آسیبپذیری روز صفر که اکنون اصلاح شده است، یک بدافزار جاسوسی Graphite را در WhatsApp بارگذاری میکرد.

این بدافزار در مرحله بعد، با دور زدن محیط ایزوله (Sandbox) اندروید، سایر برنامههای موجود در دستگاههای هدف را نیز آلوده کرد. پس از نصب، این جاسوسافزار به مهاجمان امکان دسترسی به برنامههای پیامرسان قربانیان را میدهد.

محققان امنیتی میتوانند آلودگی به جاسوسافزار Graphite را در دستگاههای اندرویدی هکشده شناسایی کنند. این شناسایی با کمک یک ردپای دیجیتالی قانونی به نام “BIGPRETZEL” انجام میشود که از طریق بررسی لاگهای سیستم قابل مشاهده است.

اگرچه ممکن است شواهدی از آلودگی وجود نداشته باشد، اما این به این معنا نیست که شاخصهای قانونی (ردپاهای دیجیتال) حذف شدهاند یا ثبت نشدهاند. این موضوع ممکن است به دلیل پراکندگی و طبیعت ناپایدار لاگهای سیستم اندروید باشد.

Citizen Lab زیرساختهای سروری که Paragon برای نصب جاسوسافزار Graphite در دستگاههای هدف استفاده میکرد را بررسی کرد و متوجه شد که احتمالاً ارتباطاتی با چندین دولت، از جمله کشورهای استرالیا، کانادا، قبرس، دانمارک، اسرائیل و سنگاپور وجود دارد.

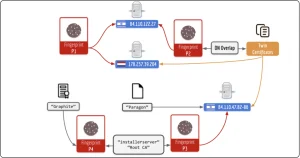

محققان از دامنه یک سرور واحد در زیرساخت Paragon شروع کردند و چندین اثر انگشت دیجیتال توسعه دادند که به کشف ۱۵۰ گواهی دیجیتال مرتبط با دهها آدرس IP که بهعنوان بخشی از یک زیرساخت اختصاصی فرماندهی و کنترل (C&C) شناخته میشدند، کمک کرد.

محققان اشاره کردند که زیرساخت استفادهشده شامل سرورهایی است که احتمالاً از طریق ابر اجاره شدهاند و در کنار آن، سرورهایی که در دفاتر Paragon و یا مشتریان دولتی آن میزبانی شده بودند نیز جزء این زیرساخت به شمار میآیند.

محققان متوجه شدند که زیرساخت پیدا شده به صفحات وبی با عنوان ‘Paragon’ مرتبط است که از آدرسهای IP در اسرائیل بازمیگردند و همچنین شامل یک گواهی TLS است که نام جاسوسافزار Paragon را دارد و به سروری به نام ‘installerserver’ اشاره میکند، که مشابه آن را محصول رقیب پگاسوس نیز به عنوان ‘Installation Server’ برای آلوده کردن دستگاهها به جاسوسافزار استفاده میکند.

شرکت Paragon Solutions Ltd. که در زمینه توسعه جاسوسافزار فعالیت میکند، در سال ۲۰۱۹ توسط Ehud Barak و Ehud Schneorson تأسیس شد. گروه سرمایهگذاری AE Industrial Partners که در فلوریدا مستقر است، گزارش شده که در دسامبر ۲۰۲۴ این شرکت را خریداری کرده است.

Paragon بر خلاف شرکتهایی مانند گروه NSO، اظهار میکند که فقط ابزارهای نظارتی خود را به نهادهای مجری قانون و اطلاعاتی در کشورهای دموکراتیک میفروشد که هدفشان مبارزه با مجرمان خطرناک است.

در دسامبر ۲۰۲۲، گزارش شد که DEA از جاسوسافزار Graphite شرکت Paragon استفاده کرده است و دو سال بعد، در اکتبر ۲۰۲۴، گزارش دیگری حاکی از آن بود که Paragon قراردادی ۲ میلیون دلاری با ICE امضا کرده است.