-

اخبار

Mozilla از سیستم جدیدی برای شناسایی crypto drainer add-ons در Firefox رونمایی کرد.

برای کمک به محافظت از کاربران Firefox، تیم Add-ons Operations یک سیستم شناسایی زودهنگام توسعه داده است که برای شناسایی و متوقفسازی crypto scam extensionها طراحی شده، پیش از آنکه این افزونهها بتوانند میان کاربران ناآگاه جایگاهی پیدا کنند. لایه اول دفاع شامل شاخصهای خودکاری است که یک risk profile برای wallet extensionهای ارسالشده به AMO (addons.mozilla.org) ایجاد میکند. اگر…

بیشتر بخوانید » -

اخبار

آسیبپذیری Bypass در HPE StoreOnce به مهاجمان امکان دور زدن احراز هویت را میدهد.

هشدار HPE درباره آسیبپذیریهای متعدد در StoreOnce؛ نقص بحرانی Bypass احراز هویت شناسایی شد شرکت Hewlett Packard Enterprise (HPE) در یک بولتن امنیتی جدید، نسبت به وجود هشت آسیبپذیری در راهکار پشتیبانگیری و حذف افزونگی مبتنی بر دیسک خود با نام StoreOnce هشدار داده است. در میان این نقصها، آسیبپذیری با شدت بحرانی با شناسه CVE-2025-37093 و امتیاز ۹٫۸ در…

بیشتر بخوانید » -

اخبار

Qualcomm اقدام به وصله آسیبپذیریهای بحرانی در پردازندههای گرافیکی Adreno کرد.

Qualcomm سه آسیبپذیری روز-صفر در درایور GPUهای Adreno را که در حملات هدفمند مورد سوءاستفاده قرار گرفته بودند، برطرف کرد شرکت Qualcomm وصلههای امنیتی مربوط به سه آسیبپذیری روز-صفر (Zero-Day) را در درایور Adreno Graphics Processing Unit (GPU) منتشر کرده است. این آسیبپذیریها دهها چیپست مختلف را تحت تأثیر قرار میدهند و طبق اعلام این شرکت، در حملات هدفمند بهصورت…

بیشتر بخوانید » -

اخبار

پلتفرم Russian Market به عنوان مرکز اصلی فروش اطلاعات احراز هویت سرقتشده مطرح شد.

بازار سیاه «Russian Market» به یکی از پلتفرمهای اصلی خرید و فروش اطلاعات هویتی سرقتشده تبدیل شده است. بازار جرایم سایبری «Russian Market» بهعنوان یکی از محبوبترین پلتفرمها برای خرید و فروش اطلاعات هویتی سرقتشده توسط بدافزارهای سرقت اطلاعات (Information Stealer Malware) شناخته شده است. با اینکه این بازار حدود شش سال فعالیت داشته و تا سال ۲۰۲۲ محبوبیت نسبی…

بیشتر بخوانید » -

اخبار

آلمان هویت رهبر گروههای باجافزاری Conti و TrickBot را افشا کرد.

دفتر فدرال پلیس جنایی آلمان (Bundeskriminalamt یا BKA) اعلام کرده است که فردی با نام Vitaly Nikolaevich Kovalev، تبعه ۳۶ ساله روسیه، رهبر گروههای سایبری TrickBot و Conti بوده است. به گفته BKA، این فرد با نام مستعار Stern شناخته میشود. «این شخص مظنون به بنیانگذاری گروه TrickBot، که با عنوان Wizard Spider نیز شناخته میشود، است.» این بیانیه پس…

بیشتر بخوانید » -

اخبار

پایان فعالیت AVCheck؛ سرویس مورد استفاده هکرها برای دور زدن آنتیویروسها تعطیل شد.

در یک عملیات هماهنگ بینالمللی، نهادهای مجری قانون موفق شدند وبسایت AVCheck را که توسط مجرمان سایبری برای بررسی شناساییپذیری بدافزارها توسط نرمافزارهای آنتیویروس تجاری استفاده میشد، از دسترس خارج کنند. در حال حاضر، دامنه رسمی این سرویس به نشانی avcheck.net بنری با نشانهای رسمی وزارت دادگستری ایالات متحده، افبیآی (FBI)، سرویس مخفی ایالات متحده (U.S. Secret Service) و پلیس…

بیشتر بخوانید » -

اخبار

هکرها در حال سوءاستفاده از آسیبپذیری بحرانی در نرمافزار vBulletin هستند.

سوءاستفاده فعال هکرها از آسیبپذیری بحرانی در نرمافزار انجمنساز vBulletin دو آسیبپذیری بحرانی در نرمافزار متنباز انجمنساز vBulletin کشف شدهاند که یکی از آنها بهصورت فعال در حملات واقعی مورد سوءاستفاده قرار گرفته است. این نقصها که با شناسههای CVE-2025-48827 و CVE-2025-48828ردیابی میشوند و به ترتیب امتیازهای بحرانی ۱۰٫۰ و ۹٫۰ در مقیاس CVSS v3 دارند، شامل سوءاستفاده از فراخوانی…

بیشتر بخوانید » -

اخبار

جزئیات اکسپلویت آسیبپذیری بحرانی در Cisco IOS XE بهصورت عمومی منتشر شد.

جزئیات فنی آسیبپذیری بارگذاری فایل دلخواه با شدت حداکثری در Cisco IOS XE WLC با شناسه CVE-2025-20188 بهصورت عمومی منتشر شد جزئیات فنی مربوط به آسیبپذیری با شدت حداکثری در Cisco IOS XE WLC که با شناسه CVE-2025-20188 ردیابی میشود، اکنون بهصورت عمومی در دسترس قرار گرفته است؛ این اقدام، گامی دیگر به سمت توسعه یک اکسپلویت عملیاتی محسوب میشود.…

بیشتر بخوانید » -

آموزشهای لیان

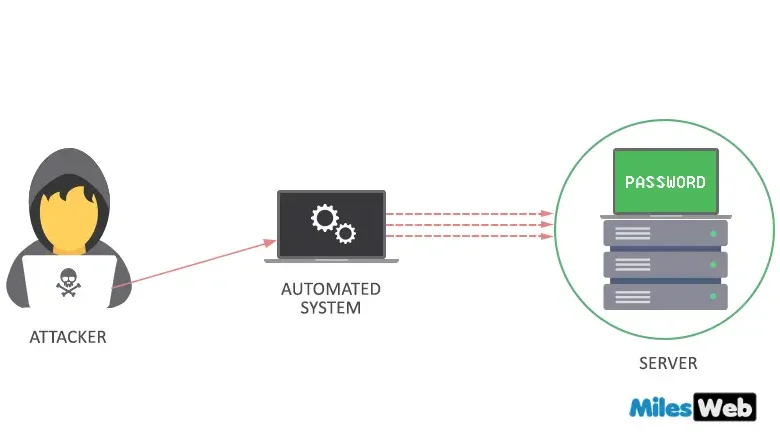

بررسی حمله Kerberos Username Bruteforce در Active Directory

در این مقاله، تکنیک بهرهبرداری (Exploitation) موسوم به Kerberos Username Bruteforce یا حمله brute-force پیشاحراز هویت Kerberos مورد بررسی قرار میگیرد. این حمله با سوءاستفاده از پاسخهای پروتکل Kerberos، امکان شناسایی نامهای کاربری معتبر و انجام brute-force برای رمزهای عبور را فراهم میکند. مقاله حاضر روشهای بهرهبرداری و تکنیکهای مقابله را تشریح میکند و آنها را برای شفافیت بیشتر به…

بیشتر بخوانید » -

اخبار

ایالات متحده رهبر شبکه باتنت Qakbot را به اتهام حملات باجافزاری تحت پیگرد قرار داد.

دولت ایالات متحده، شهروند روسی به نام Rustam Rafailevich Gallyamov را به اتهام رهبری عملیات بدافزاری Qakbot متهم کرده است؛ عملیاتی که بیش از ۷۰۰,۰۰۰ رایانه را آلوده کرده و بستر لازم برای حملات باجافزاری را فراهم ساخت. بر اساس اسناد دادگاه، Gallyamov از سال ۲۰۰۸ توسعه Qakbot (که همچنین با نامهای Qbot و Pinkslipbot شناخته میشود) را آغاز کرد…

بیشتر بخوانید »