آموزشهای لیان

-

Blacklisting یا فهرست سیاه چیست ؟

Blacklisting چیست ؟ Blacklisting (فهرست سیاه) یک روش امنیتی است که در آن دسترسی یا اجرا برای منابع، نرمافزارها، یا فعالیتهای مشخص شده بهعنوان تهدید یا غیرمجاز مسدود میشود. به عبارت دیگر، در Blacklisting، تنها مواردی که بهطور خاص در فهرست سیاه قرار دارند، مسدود میشوند و سایر موارد بهطور پیشفرض مجاز هستند. ویژگیهای اصلی Blacklisting: مسدود کردن موارد غیرمجاز:…

بیشتر بخوانید » -

Patch Management یا مدیریت پچ چیست ؟

تصور کنید یک ماشین خریدهاید و پس از مدتی، سیستم ماشین به شما اخطار میدهد که کولر به درستی کار نمیکند یا کمربندتان به درستی بسته نشده است. در این موقعیت، آیا برای برطرف کردن این مشکل، کل ماشین را تعمیر میکنید یا سیستم ماشین را کاملاً تعویض میکنید؟ مسلماً نه! شما به جای انجام این کارهای بزرگ و زمانبر،…

بیشتر بخوانید » -

Whitelisting یا فهرست سفید چیست ؟

Whitelisting چیست ؟ Whitelisting (فهرست سفید) یک روش امنیتی است که در آن تنها منابع، نرمافزارها، یا فعالیتهای مشخص و تأیید شده اجازه دسترسی یا اجرا را دریافت میکنند. این روش بهطور کلی بهعنوان یک لایه دفاعی برای جلوگیری از تهدیدات امنیتی استفاده میشود. در Whitelisting، تنها مواردی که بهطور خاص در فهرست سفید قرار دارند مجاز به اجرا یا…

بیشتر بخوانید » -

Cryptojacking یا رمزکاوی مخفی چیست ؟

Cryptojacking یا رمزکاوی مخفی، نوعی حمله سایبری است که در آن مهاجم بدون اطلاع یا رضایت کاربر، از منابع سختافزاری دستگاه او (مثل CPU یا GPU) برای استخراج ارزهای دیجیتال استفاده میکند. این کار اغلب با استفاده از بدافزارها یا اسکریپتهای مخفی در وبسایتها انجام میشود. به جای اینکه مهاجم از تجهیزات خود برای استخراج رمزارز استفاده کند، از توان…

بیشتر بخوانید » -

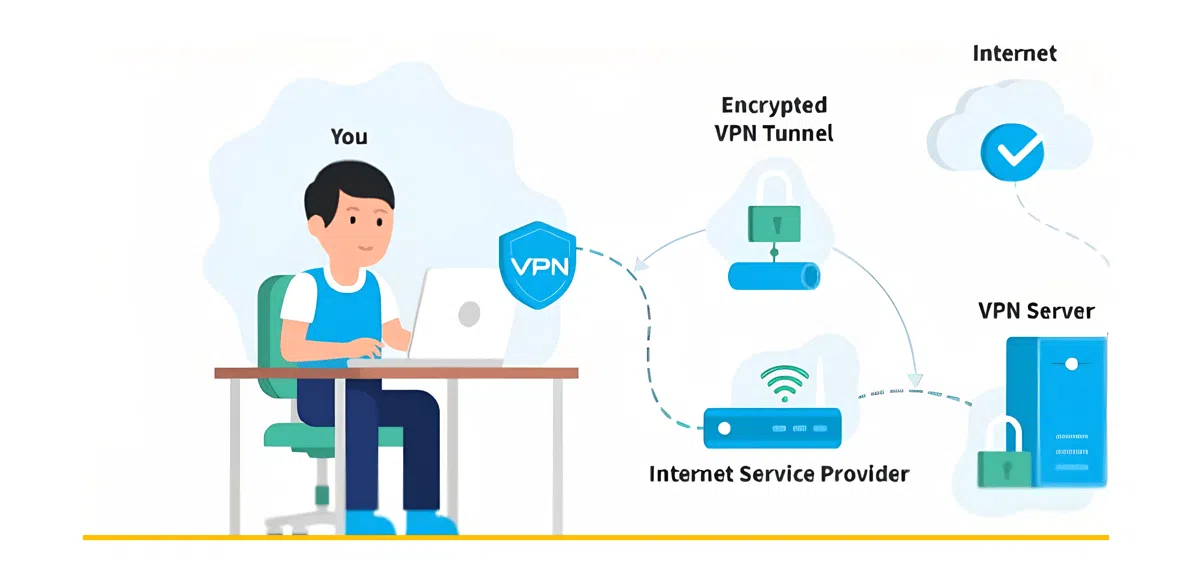

VPN چیست ؟

VPN مخفف “Virtual Private Network” است که به معنی شبکه خصوصی مجازی میباشد. این فناوری به شما این امکان را میدهد که از طریق اینترنت به شبکههای خصوصی متصل شوید و ارتباطات خود را امنتر کنید. با استفاده از VPN، ترافیک اینترنت شما از طریق یک سرور امن منتقل میشود و این باعث میشود که هویت شما و فعالیتهای آنلاینتان…

بیشتر بخوانید » -

آموزش امنیت شبکه

امنیت شبکه یکی از حوزههای مهم در فناوری اطلاعات و ارتباطات است که به محافظت از دادهها و اطلاعات در برابر تهدیدها و حملات مختلف میپردازد. در این آموزش، به اصول، ابزارها و تکنیکهای مختلف امنیت شبکه خواهیم پرداخت. مفاهیم اولیه امنیت شبکه الف) تهدیدها و آسیبپذیریها تهدید: هر گونه رویدادی که میتواند به اطلاعات یا عملکرد شبکه آسیب…

بیشتر بخوانید » -

رمزنگاری WPA2 چیست ؟

WPA2 چیست و چرا برای امنیت شبکههای وایرلس مهم است؟ در دنیای امروز، اتصال به اینترنت بیسیم یا وایفای تقریباً همه جا دیده میشود، از خانهها و دفاتر کار گرفته تا فروشگاهها، رستورانها و حتی کافیشاپی که در آن قهوه مینوشید. اما آیا تا به حال به این فکر کردهاید که چه چیزی باعث میشود شبکه وایفای شما ایمن بماند؟…

بیشتر بخوانید » -

BYOD چیست ؟

BYOD چیست ؟ BYOD یا Bring Your Own Device به معنی “وسیله خودت را بیاور” یک سیاست سازمانی است که در آن کارکنان مجاز به استفاده از دستگاههای شخصی مانند لپتاپ، تلفن هوشمند یا تبلت خود برای انجام کارهای مربوط به شرکت یا سازمان هستند. در این روش، به جای اینکه شرکت برای کارکنان دستگاههای مشخصی تهیه کند، آنها میتوانند…

بیشتر بخوانید » -

Zero-Day Attack یا حمله روز صفر چیست ؟

Zero-Day Attack چیست ؟ یک حمله روز صفر (Zero-Day Attack) نوعی حمله سایبری است که از آسیبپذیریهایی در نرمافزار، سختافزار یا سیستمهای مختلف بهره میبرد که توسط توسعهدهنده یا کاربر هنوز کشف یا برطرف نشدهاند. این نوع آسیبپذیریها به نام “روز صفر” نامیده میشوند، زیرا توسعهدهندگان هیچ زمانی برای اصلاح آن قبل از شروع حمله نداشتهاند. مراحل حمله روز صفر…

بیشتر بخوانید » -

Threat Hunting یا شکار تهدید چیست ؟

Threat Hunting (شکار تهدید) به فرآیندی فعال و پیشگیرانه برای جستجو و شناسایی تهدیدات امنیتی در شبکههای سازمانی یا سیستمهای اطلاعاتی اشاره دارد که ممکن است توسط ابزارهای خودکار مانند آنتیویروسها و سیستمهای تشخیص نفوذ (IDS) شناسایی نشده باشند. این کار معمولاً توسط تحلیلگران امنیتی یا متخصصان امنیت سایبری انجام میشود. در این فرآیند، شکارچیان تهدید به دنبال نشانهها و…

بیشتر بخوانید »