سیستم جلوگیری از نفوذ چیست و چه کاربردی دارد؟ معرفی IPS های رایگان

یک سیستم پیشگیری از نفوذ یا IPS ابزاری برای امنیت شبکه و پیشگیری از تهدید است. IPS مخفف intrusion prevention system می باشد، یک ایده پیشگیری از نفوذ، ایجاد یک رویکرد پیشگیرانه برای امنیت شبکه است تا تهدیدات احتمالی بتوانند به سرعت شناسایی و پاسخ داده شوند. از این طریق سیستم های پیشگیری از نفوذ برای بررسی جریان ترافیک شبکه به منظور یافتن نرم افزارهای مخرب و جلوگیری از سوء استفاده از آسیب پذیری استفاده می شوند. در حقیقت یک سیستم پیشگیری از نفوذ (IPS) یک فناوری امنیتی/ پیشگیری از تهدید شبکه است که جریانات ترافیک شبکه را برای شناسایی و جلوگیری از سوء استفاده از آسیب پذیری بررسی می کند.

سیستم IPS برای شناسایی فعالیت های مخرب (چه داخلی چه خارجی)، ثبت تهدیدات شناسایی شده، گزارش تهدیدات شناسایی شده و انجام اقدامات پیشگیرانه برای جلوگیری از تهدیدات، به منظور جلوگیری از آسیب احتمالی، استفاده می شود. از ابزار IPS می توان برای نظارت مستمر یک شبکه در زمان واقعی استفاده کرد. پیشگیری از نفوذ، روشی برای شناسایی تهدید است که می تواند در یک محیط امنیتی توسط سیستم ها و مجریان امنیتی استفاده شود. این ابزارها به عنوان یک اقدام پیشگیری از وقایع احتمالی، برای سیستم ها مفید هستند. علاوه بر این، با وجود بسیاری از روش های بالقوه برای فعالیت مخرب، داشتن یک برنامه جامع برای تشخیص حملات احتمالی، بسیار مهم است.

لازم به ذکر است که سیستم پیشگیری از نفوذ برای گسترش قابلیت های پایه موجود در سیستم های تشخیص نفوذ (IDSes) ساخته شده است.

سیستم های پیشگیری از نفوذ چگونه کار می کنند؟

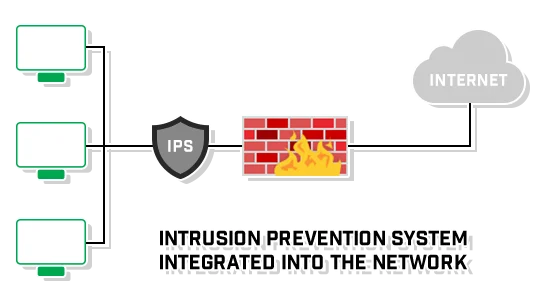

یک سیستم پیشگیری از نفوذ با اسکن در کل ترافیک شبکه کار فعالیت خود را انجام می دهد. برای انجام این کار، یک ابزار IPS به طور معمول درست در پشت دیوار آتش قرار می گیرد و به عنوان یک لایه اضافی عمل می کند که حوادث مربوط به محتوای مخرب را مشاهده می کند. به این ترتیب، ابزارهای IPS در مسیرهای ارتباط مستقیم بین یک سیستم و شبکه قرار می گیرند و این امکان را برای تجزیه و تحلیل ترافیک شبکه فراهم می کنند.

در زیر سه روش معمول برای یک ابزار IPS برای محافظت از شبکه ها وجود دارد:

signature-based detection

که در این روش، ابزار IPS از امضاهای حملات قبلی که تعریف شده اند، از تهدیدهای شبکه شناخته شده برای شناسایی تهدیدات و اقدام استفاده می کند.

anomaly-based detection

که در این روش، ابزار IPS رفتار غیرمنتظره و غیرعادی شبکه را جستجو می کند و در صورت تشخیص ناهنجاری، دسترسی به میزبان را مسدود می کند.

policy-based detection

که در این روش، ابزار IPS ابتدا به مدیران به منظور اتخاذ سیاست های امنیتی نیاز دارد، در این هنگام، زمانی رویدادی رخ داد که یک خط مشی امنیتی تعریف شده را بشکند، یک هشدار برای مدیران سیستم ارسال می شود.

در صورت مشاهده هرگونه تهدید، یک ابزار IPS به طور معمول قادر به ارسال هشدار به مدیر شبکه، رها کردن بسته های شبکه مخرب و تنظیم مجدد اتصالات با پیکربندی مجدد فایروال ها، شناسایی پیلودها و از بین بردن پیوست های آلوده از سرورها است.

ابزارهای IPS می توانند به شما در جلوگیری از حملات انکار سرویس (DoS)، حملات توزیع انکار سرویس (DDoS)، کرم ها (Worms)، ویروس ها یا اکسپلویت هایی مانند اکسپلویت های zero-day کمک کنند. طبق گفته مایکل رید، یکی از مدیران سابق Top Layer Network (که توسط Corero خریداری شده است)، یک سیستم پیشگیری از نفوذ مؤثر باید نظارت و تجزیه و تحلیل پیچیده تری را انجام دهد، مانند مشاهده و پاسخ به الگوهای ترافیکی و همچنین بسته های جداگانه. “مکانیزم های ردیابی می توانند شامل تطبیق آدرس، تطبیق رشته و HTTP، تطبیق الگوی عمومی، تجزیه و تحلیل اتصال TCP، تشخیص ناهنجاری بسته، تشخیص ناهنجاری ترافیکی و پورت TCP / UDP باشند.

انواع سیستم های پیشگیری از نفوذ

بطور معمول ۳ نوع سیستم جلوگیری از نفوذ وجود دارد که به شرح زیر است:

Network Behavior Analysis که به اختصار NBA گفته می شود؛ تجزیه و تحلیل رفتار شبکه برای گردش غیر طبیعی ترافیک، معمولاً برای تشخیص حملات DDoS استفاده می شود.

Network-based Intrusion Prevention System که به اختصار NIPS گفته می شود؛ تجزیه و تحلیل شبکه ای برای جستجوی ترافیک مشکوک

Host-based Intrusion Prevention System که به اختصار HIPS گفته می شود؛ که در یک میزبان واحد نصب شده اند و برای تجزیه و تحلیل فعالیت مشکوک در یک هاست خاص استفاده می شوند.

علاوه بر این موارد، انواع دیگری از ابزارهای IPS وجود دارد، از جمله IPS هایی که شبکه های بی سیم را آنالیز می کنند. با این وجود، به طور گسترده می توان گفت که یک سیستم پیشگیری از نفوذ شامل هر محصول یا عملی است که برای جلوگیری از دسترسی مهاجمان به شبکه شما مانند فایروال ها و نرم افزارهای ضد ویروس استفاده می شود.

مزایای سیستم های پیشگیری از نفوذ

مزایای سیستم های پیشگیری از نفوذ شامل موارد زیر است:

- کاهش احتمال وقوع حوادث امنیتی

- محافظت از تهدیدات بصورت پویا

- اطلاع و ارسال پیام بصورت خودکار به مدیران شبکه، در صورت وقوع فعالیت مشکوک

- کاهش حملات مانند تهدیدات zero-day، حملات DoS، حملات DDoS و حملات brute-force

- کاهش هزینه نگهداری شبکه ها برای کارکنان IT

- اجازه یا رد ترافیک ورودی خاص به یک شبکه

چرا باید از سیستم های پیشگیری از نفوذ استفاده کرد؟

همانطور که گفته شد، فناوری های IPS می توانند حملات امنیتی شبکه مانند حملات brute-force، حملات انکار سرویس (DoS) و اکسپلویت از آسیب پذیری را شناسایی یا از آن جلوگیری کنند. آسیب پذیری ضعف در یک سیستم نرم افزاری است و اکسپلویت حمله ای است که باعث می شود این آسیب پذیری برای به دست آوردن کنترل یک سیستم وجود داشته باشد. هنگامی که یک اکسپلویت اعلام می شود، غالباً زمینه ای از فرصت برای مهاجمین وجود دارد که قبل از استفاده از لایه امنیتی، از این آسیب پذیری سوء استفاده کنند. در این موارد می توان از یک سیستم پیشگیری از حمله استفاده کرد تا به سرعت این حملات را مسدود کند.

معرفی ۵ ابزار متن باز در حوزه سیستم های جلوگیری از نفوذ

۱- Snort

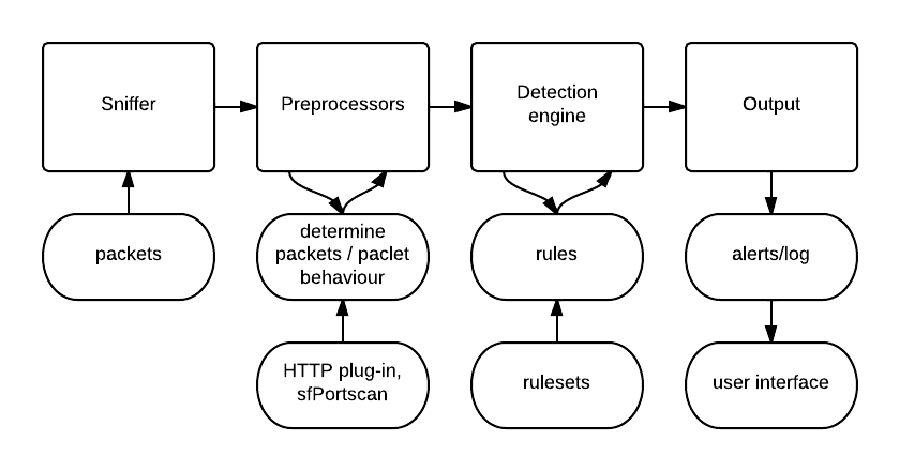

اسنورت یک سیستم جلوگیری از نفوذ مبتنی بر شبکه رایگان و متن باز است که توسط سیستم های سیسکو نگهداری می شود. Snort شناخته شده ترین ابزار در بازار متن باز در این حوزه است که بر روی سیستم عامل های مختلف از جمله ویندوز و لینوکس اجرا می شود و قادر به تجزیه و تحلیل ترافیک شبکه در زمان واقعی است. گردش کار زیر نحوه عملکرد Snort را شرح می دهد.

۲- Suricata

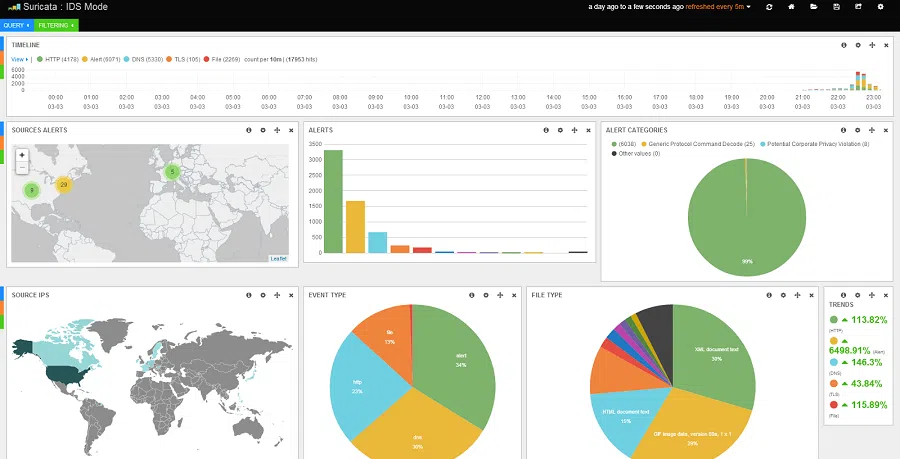

Suricata یکی دیگر از سیستم های جلوگیری از نفوذ مبتنی بر شبکه است که بصورت رایگان و متن باز می باشد. همانطور که اسناد رسمی این نرم افزار نشان می دهد، Suricata علاوه بر ویژگی هایی برای نظارت بر امنیت شبکه، قابلیت شناسایی و جلوگیری از نفوذ در زمان واقعی را نیز فراهم می کند. بنابراین، Suricata می تواند به عنوان یک اکوسیستم کامل نظارت بر شبکه عمل کند. همچنین با ساختار داده Snort سازگار است، و حتی می توانید برای راحتی بیشتر ، پایه های سیاست Snort را در داخل Suricata پیاده سازی کنید. تصویر زیر داشبورد Suricata را در حالت تشخیص نفوذ نشان می دهد:

۳- Zeek

این ابزار نیز متن باز و رایگانه بوده و به منظور نظارت بر امنیت شبکه طراحی و منتشر شده است. این نرم افزار نیز مبتنی بر شبکه است که امکان نظارت بر عملکردهای دیگر شبکه را نیز فراهم می کند. Zeek می تواند روی یونیکس، لینوکس و Mac OS اجرا شود و دو عمل را دنبال می کند : ابتدا ترافیک ورودی به سیستم توسط یک موتور رویداد و پس از آن آنالیز.

۴- OpenWIPS-ng

OpenWIPS-ng یک NIDS متن باز اختصاص داده شده به شبکه های بی سیم است، WIPS مخفف سیستم پیشگیری از نفوذ بی سیم است. این ابزار توسط همان تیمی ساخته شده است که ابزار نفوذ مشهور شبکه Aircrack-ng را توسعه داده است.

۵- Sguil

Sguil مجموعه ای از مؤلفه های نظارت بر امنیت شبکه است که توسط روبرت “Bamm” ویچر تحت مجوز GPLv3 ساخته شده است. نسخه پایدار فعلی Sguil برابر ۰٫۹٫۰ است، و مانند هر NSM دیگر، نقش آن جمع آوری و ارائه داده ها به تحلیلگرانی است که می توانند در مقابل هجوم ها شناسایی و پاسخ دهند.