Security Orchestration یا هماهنگی امنیتی چیست ؟

Security Orchestration چیست ؟

هماهنگی امنیتی (Security Orchestration) به فرایند اتوماسیون و هماهنگسازی ابزارها، فناوریها و فرآیندهای امنیتی برای شناسایی، تجزیه و تحلیل، پاسخ و مدیریت تهدیدات سایبری اطلاق میشود. این مفهوم به سازمانها کمک میکند تا امنیت سایبری خود را بهینه کنند و کارایی عملیات امنیتی را افزایش دهند.

اجزای کلیدی Security Orchestration

اجزای کلیدی هماهنگی امنیتی (Security Orchestration) شامل بخشهای مختلفی است که به یکپارچهسازی و بهبود عملکرد سیستمهای امنیتی کمک میکنند. این اجزا به سازمانها کمک میکنند تا تهدیدات سایبری را بهصورت مؤثرتری شناسایی و مدیریت کنند. در زیر به برخی از اجزای کلیدی هماهنگی امنیتی اشاره شده است:

- ابزارهای اتوماسیون

- این ابزارها برای خودکارسازی فرآیندهای امنیتی طراحی شدهاند و میتوانند فعالیتهایی مانند جمعآوری داده، تجزیه و تحلیل و پاسخ به تهدیدات را انجام دهند.

- نمونهها: SOAR (Security Orchestration, Automation and Response) و SIEM (Security Information and Event Management).

- یکپارچگی ابزارهای امنیتی

- این قسمت شامل ادغام و هماهنگی بین ابزارهای مختلف امنیتی است، مانند سیستمهای شناسایی نفوذ (IDS)، فایروالها، و نرمافزارهای مدیریت آسیبپذیری.

- این ادغام به جمعآوری و تجزیه و تحلیل دادههای جامعتری منجر میشود.

- تحلیل دادهها

- استفاده از تحلیلهای پیشرفته برای شناسایی الگوهای غیرمعمول و تهدیدات جدید. این شامل تحلیل رفتار کاربران و تجزیه و تحلیل رویدادهای امنیتی میشود.

- مدیریت رویدادها و هشدارها

- شناسایی و مدیریت رویدادهای امنیتی بهمنظور تسهیل پاسخ به تهدیدات و کاهش زمان واکنش به آنها.

- پاسخ خودکار به تهدیدات

- طراحی پاسخهای خودکار برای تهدیدات شناساییشده، مانند مسدود کردن آدرسهای IP مشکوک یا قرنطینه کردن سیستمهای آلوده.

- این بخش به تسریع در واکنش به تهدیدات کمک میکند.

- مدیریت اطلاعات و داراییها

- شامل شناسایی و مدیریت داراییهای IT و اطلاعات حساس سازمان برای اولویتبندی اقدامات امنیتی و جلوگیری از آسیبهای احتمالی.

- گزارشگیری و مستندسازی

- تولید گزارشات دقیق برای بررسی و ارزیابی عملکرد سیستمهای امنیتی و همچنین ارائه شواهد به مدیران و سهامداران.

- پلتفرمهای مدیریت تهدید

- استفاده از پلتفرمهایی که به شناسایی، تجزیه و تحلیل و پاسخ به تهدیدات در زمان واقعی کمک میکنند.

- این پلتفرمها به سازمانها کمک میکنند تا از تهدیدات پیشرفتهتر مطلع شوند و بهسرعت به آنها واکنش نشان دهند.

- آموزش و آگاهی

- فراهمکردن آموزشهای لازم برای پرسنل امنیتی و کاربران در مورد روشهای مقابله با تهدیدات و خطرات سایبری.

این اجزا با همکاری یکدیگر، به سازمانها کمک میکنند تا امنیت سایبری خود را بهبود بخشند و از داراییهای اطلاعاتی خود محافظت کنند.

مزایا و معایب Security Orchestration

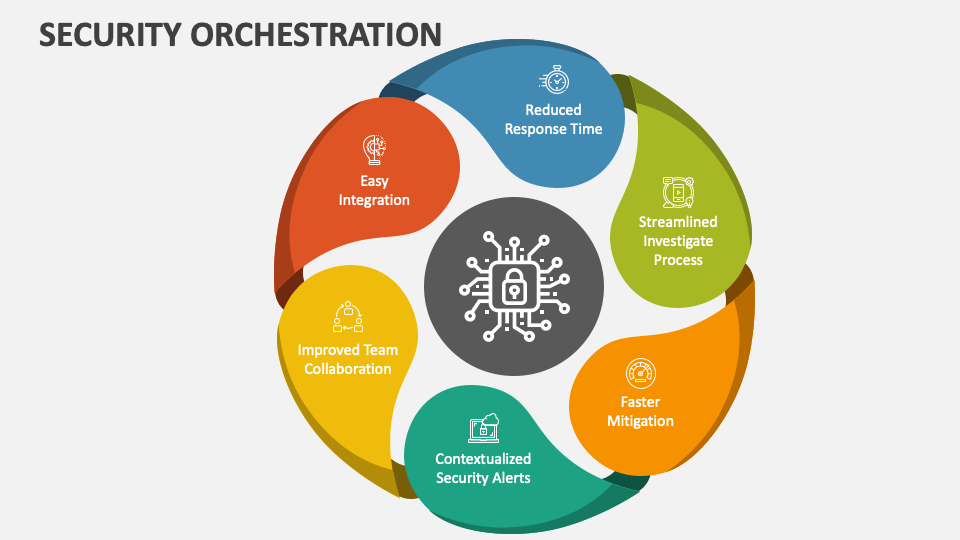

هماهنگی امنیتی (Security Orchestration) مزایا و معایب خاص خود را دارد. در ادامه، به بررسی این موارد پرداخته میشود:

مزایا

- افزایش کارایی

- اتوماسیون فرآیندها: با خودکارسازی وظایف تکراری، زمان و تلاش انسانی کاهش مییابد و تیمهای امنیتی میتوانند بر روی مسائل مهمتری تمرکز کنند.

- بهبود زمان واکنش

- پاسخ سریعتر به تهدیدات: هماهنگی امنیتی به سرعت شناسایی و واکنش به تهدیدات کمک میکند که این امر به کاهش زمان تأثیرگذاری حملات منجر میشود.

- کاهش خطاهای انسانی

- عملکرد خودکار: اتوماسیون فرآیندها باعث کاهش احتمال خطاهای انسانی در تشخیص و پاسخ به تهدیدات میشود.

- مدیریت بهتر دادهها

- تحلیل دادههای جامع: یکپارچهسازی ابزارهای مختلف امنیتی به جمعآوری و تجزیه و تحلیل دادههای متنوع از منابع مختلف کمک میکند و این امر به بهبود شناسایی تهدیدات منجر میشود.

- بهینهسازی منابع

- کاهش بار کاری تیمهای امنیتی: با خودکارسازی بسیاری از وظایف، تیمها میتوانند منابع خود را به بهترین شکل مدیریت کنند و زمان بیشتری برای بررسی مسائل پیچیدهتر داشته باشند.

- پاسخ به تهدیدات پیشرفته

- استفاده از تحلیلهای پیشرفته: ابزارهای هماهنگی امنیتی معمولاً قابلیتهای تحلیلی پیشرفتهای دارند که به شناسایی تهدیدات پیچیده کمک میکند.

معایب

- هزینههای پیادهسازی

- سرمایهگذاری اولیه: هزینههای خرید، پیادهسازی و نگهداری ابزارهای هماهنگی امنیتی ممکن است بالا باشد، بهویژه برای سازمانهای کوچک و متوسط.

- پیچیدگی سیستم

- مدیریت و نگهداری: ادغام و هماهنگی ابزارهای مختلف ممکن است پیچیده باشد و نیاز به مدیریت و نگهداری مستمر داشته باشد.

- نیاز به مهارتهای فنی

- آموزش و تخصص: برای بهرهبرداری کامل از قابلیتهای هماهنگی امنیتی، تیمهای امنیتی نیاز به دانش فنی و مهارتهای لازم دارند.

- خطر وابستگی به فناوری

- اعتماد به اتوماسیون: وابستگی بیش از حد به اتوماسیون میتواند خطرناک باشد، بهویژه اگر ابزارها بهدرستی پیکربندی نشده یا بهروز نشوند.

- چالشهای مربوط به دادهها

- دادههای ناکافی یا بیکیفیت: کیفیت و حجم دادههای جمعآوریشده میتواند بر اثربخشی ابزارهای هماهنگی امنیتی تأثیر بگذارد.

- محدودیتهای قانونی و انطباق

- مسائل قانونی: پیادهسازی هماهنگی امنیتی ممکن است با چالشهای قانونی و انطباق با استانداردها و مقررات امنیتی مواجه شود.

فرآیندهای Security Orchestration

فرآیندهای هماهنگی امنیتی (Security Orchestration) شامل مراحل و اقداماتی هستند که به هدف بهبود شناسایی، تجزیه و تحلیل و پاسخ به تهدیدات سایبری طراحی شدهاند. این فرآیندها به یکپارچهسازی ابزارهای مختلف و ایجاد کارایی بیشتر در عملیات امنیتی کمک میکنند. در ادامه، به بررسی مراحل کلیدی فرآیندهای هماهنگی امنیتی پرداخته میشود:

- جمعآوری دادهها

- شناسایی منابع داده: دادهها از منابع مختلفی مانند فایروالها، IDS/IPS، سیستمهای SIEM، و سرورها جمعآوری میشوند.

- تجزیه و تحلیل دادهها: دادههای جمعآوریشده بهمنظور شناسایی الگوهای مشکوک و تهدیدات ممکن مورد تجزیه و تحلیل قرار میگیرند.

- تحلیل و ارزیابی تهدیدات

- استفاده از الگوریتمها و ابزارهای تحلیلی: با استفاده از تکنیکهای هوش مصنوعی و یادگیری ماشین، تهدیدات شناسایی و ارزیابی میشوند.

- ایجاد الگوهای تهدید: شناسایی رفتارهای غیرمعمول و ایجاد الگوهای تهدید برای کمک به تجزیه و تحلیلهای آینده.

- تنظیم خودکار فرآیندهای واکنش

- طراحی سناریوهای واکنش: برای هر نوع تهدید، سناریوهای مشخصی طراحی میشوند که شامل اقداماتی مانند مسدود کردن IP، قرنطینه کردن سیستم، و هشدار به تیم امنیتی است.

- پاسخ به تهدیدات: در صورت شناسایی یک تهدید، سیستم بهصورت خودکار به سناریوهای از پیش تعریفشده واکنش نشان میدهد.

- مدیریت رویدادها و هشدارها

- شناسایی و اولویتبندی رویدادها: سیستم بهصورت خودکار رویدادهای جمعآوریشده را بررسی و اولویتبندی میکند تا مهمترین تهدیدات شناسایی شوند.

- ایجاد هشدارها: در صورت شناسایی یک تهدید مهم، هشدارهایی به تیم امنیتی ارسال میشود.

- مستندسازی و گزارشگیری

- ذخیرهسازی اطلاعات: تمام رویدادها، اقدامات انجامشده و نتایج تحلیلها مستند میشوند.

- تولید گزارشات: برای ارزیابی عملکرد و تحلیل تهدیدات، گزارشهای دقیقی تولید میشود که میتواند به مدیران و سهامداران ارائه شود.

- بازخورد و بهبود مستمر

- تحلیل عملکرد سیستم: پس از پاسخ به یک تهدید، عملکرد سیستم و فرآیندها مورد بررسی قرار میگیرد تا نقاط قوت و ضعف شناسایی شوند.

- بهروزرسانی سناریوهای واکنش: بر اساس بازخوردها و تجزیه و تحلیلها، سناریوهای واکنش و فرآیندها بهروزرسانی میشوند.

- آموزش و آگاهی

- آموزش پرسنل امنیتی: کارکنان امنیتی باید در مورد ابزارها و فرآیندهای جدید آموزش ببینند تا از حداکثر کارایی سیستمها بهرهبرداری کنند.

- آگاهی از تهدیدات جدید: برگزاری کارگاهها و جلسات آموزشی برای آشنا کردن کارکنان با تهدیدات جدید و روشهای مقابله با آنها.

نقش Security Orchestration در soc

Security Orchestration (هماهنگی امنیتی) در مرکز عملیات امنیتی (SOC – Security Operations Center) نقش بسیار حیاتی و مؤثری دارد. این نقش به بهبود کارایی، پاسخ به تهدیدات و مدیریت امنیت کمک میکند. در زیر به بررسی این نقشها و تأثیرات آنها پرداخته میشود:

- اتوماسیون فرآیندها

- کاهش بار کاری: با خودکارسازی فعالیتهای تکراری، مانند جمعآوری و تجزیه و تحلیل دادهها، SOC میتواند زمان و منابع را به بهبود شناسایی و پاسخ به تهدیدات تخصیص دهد.

- بهینهسازی زمان پاسخ: اتوماسیون به سرعت در شناسایی و پاسخ به تهدیدات کمک میکند و زمان واکنش به آنها را کاهش میدهد.

- یکپارچگی ابزارها و سیستمها

- ادغام ابزارهای مختلف امنیتی: هماهنگی امنیتی به SOC این امکان را میدهد که ابزارهای متنوع مانند SIEM، IDS/IPS، و فایروالها را به یکدیگر متصل کند. این ادغام به تسهیل تجزیه و تحلیل دادهها و بهبود شناسایی تهدیدات کمک میکند.

- مدیریت یکپارچه رویدادها: یکپارچگی سیستمها و ابزارها باعث میشود که SOC بتواند رویدادها را بهصورت متمرکز مدیریت کند و اطلاعات دقیقتری درباره تهدیدات جمعآوری کند.

- تحلیل و شناسایی تهدیدات

- استفاده از الگوریتمهای پیشرفته: با استفاده از هوش مصنوعی و یادگیری ماشین، SOC میتواند به تجزیه و تحلیل دادهها و شناسایی تهدیدات پیچیده بپردازد.

- شناسایی رفتارهای مشکوک: تجزیه و تحلیل رفتار کاربران و سیستمها به SOC کمک میکند تا الگوهای غیرمعمول را شناسایی کند و در نتیجه به تهدیدات جدید واکنش نشان دهد.

- پاسخ به تهدیدات

- سناریوهای واکنش خودکار: هماهنگی امنیتی به SOC این امکان را میدهد که سناریوهای پاسخ به تهدیدات را بهصورت خودکار پیادهسازی کند، مانند مسدود کردن IPهای مشکوک یا قرنطینه کردن سیستمهای آلوده.

- تسریع در واکنش به حوادث: با واکنشهای سریع و خودکار، SOC میتواند تأثیر تهدیدات را کاهش دهد و زمان لازم برای رسیدگی به حوادث را کاهش دهد.

- مستندسازی و گزارشگیری

- ذخیرهسازی اطلاعات: تمامی فعالیتها، اقدامات انجامشده و نتایج تحلیلها مستند میشوند. این مستندسازی برای بررسی و تحلیلهای آینده بسیار مهم است.

- تولید گزارشات تحلیلی: گزارشات دقیق و زمانبندیشده میتوانند به مدیران و سهامداران ارائه شوند تا از وضعیت امنیتی سازمان آگاه شوند.

- بهبود مستمر و آموزش

- تحلیل بازخوردها: SOC میتواند بر اساس تحلیل عملکرد سیستم و واکنشها، فرآیندها و سناریوهای جدیدی را ایجاد کند.

- آموزش پرسنل: برگزاری دورههای آموزشی برای کارکنان SOC به منظور آشنا کردن آنها با روشها و ابزارهای جدید هماهنگی امنیتی.