تبلیغات جعلی Homebrew گوگل کاربران مک را با بدافزار هدف قرار میدهند.

هکرها بار دیگر از تبلیغات گوگل سوءاستفاده میکنند تا بدافزار پخش کنند. آنها از یک وبسایت جعلی Homebrew برای آلوده کردن دستگاههای مک و لینوکس به یک بدافزار سرقت اطلاعات استفاده میکنند که اعتبارنامهها، دادههای مرورگر و کیف پولهای ارز دیجیتال را سرقت میکند.

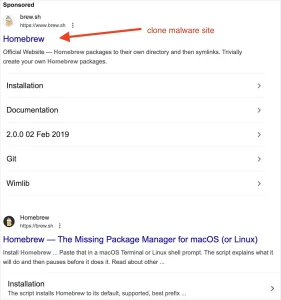

کمپین تبلیغاتی مخرب گوگل توسط Ryan Chenkie شناسایی شد، که در ایکس (X) درباره خطر آلودگی به بدافزار هشدار داد.

بدافزار استفادهشده در این کمپین AmosStealer (معروف به ‘Atomic’) است، یک بدافزار سرقت اطلاعات که برای سیستمهای macOS طراحی شده و به عنوان یک اشتراک ماهانه به قیمت ۱۰۰۰ دلار به مجرمان سایبری فروخته میشود.

این بدافزار اخیراً در کمپینهای تبلیغاتی مخرب دیگری دیده شده که صفحات جعلی کنفرانس Google Meet را تبلیغ میکردند و در حال حاضر بهعنوان ابزار سرقت مورد علاقه مجرمان سایبری برای هدف قرار دادن کاربران اپل استفاده میشود.

هدف قرار دادن کاربران Homebrew

Homebrew یک مدیر بسته متنباز محبوب برای macOS و Linux است که به کاربران امکان میدهد نرمافزارها را از طریق خط فرمان نصب، بهروزرسانی و مدیریت کنند.

یک تبلیغ مخرب گوگل آدرس درست Homebrew یعنی ‘brew.sh’ را نمایش میداد و حتی کاربران آشنا با این سایت را فریب میداد تا روی آن کلیک کنند. با این حال، این تبلیغ آنها را به یک سایت جعلی Homebrew به آدرس ‘brewe.sh’ هدایت میکرد.

تبلیغکنندگان مخرب به طور گسترده از این تکنیک URL استفاده کردهاند تا کاربران را فریب دهند و آنها را به کلیک روی چیزی که به نظر میرسد وبسایت قانونی یک پروژه یا سازمان است، ترغیب کنند.

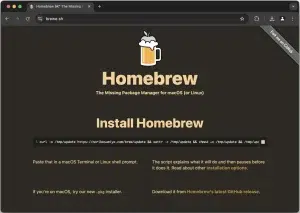

هنگامی که بازدیدکننده وارد سایت میشود، از او خواسته میشود تا با قرار دادن یک دستور در ترمینال macOS یا محیط خط فرمان لینوکس، Homebrew را نصب کند. سایت قانونی Homebrew نیز دستوری مشابه برای نصب نرمافزار قانونی ارائه میدهد.

با این حال، زمانی که دستور نمایش دادهشده توسط وبسایت جعلی اجرا میشود، بدافزار را دانلود کرده و روی دستگاه اجرا میکند.

محقق امنیتی JAMESWT متوجه شد که بدافزاری که در این مورد [VirusTotal] شناسایی شده، Amos است، یک بدافزار سرقت اطلاعات قدرتمند که بیش از ۵۰ افزونه ارز دیجیتال، کیف پولهای دسکتاپ و دادههای ذخیرهشده در مرورگرهای وب را هدف قرار میدهد.

رهبر پروژه Homebrew، مایک مککویید، اظهار داشت که پروژه از وضعیت آگاه است، اما تأکید کرد که این موضوع خارج از کنترل آن است و از گوگل بهخاطر عدم بررسی کافی انتقاد کرد.

رهبر پروژه Homebrew مک اینجا است. به نظر میرسد که اکنون این موضوع برداشته شده است,” McQuaid در توییتر نوشت.

واقعا کار زیادی از دست ما برنمیآید، این موضوع بارها و بارها تکرار میشود و به نظر میرسد که گوگل دوست دارد از کلاهبرداران پول بگیرد. لطفاً این را به اشتراک بگذارید و امیدواریم که کسی در گوگل این مشکل را برای همیشه حل کند.

در زمان نگارش این متن، تبلیغ مخرب برداشته شده است، اما کمپین ممکن است از طریق دامنههای ریدایرکت دیگر ادامه یابد، بنابراین کاربران Homebrew باید نسبت به تبلیغات اسپانسری برای این پروژه هوشیار باشند.

تبلیغات مخرب همچنان در نتایج جستجوی گوگل وجود دارند و حتی ممکن است در نتایج مرتبط با تبلیغات خود گوگل نیز مشاهده شوند.

مهاجمان از طریق سرقت حسابهای تبلیغکنندگان گوگل و استفاده از هویتهای قانونی و تأییدشده، کمپینهای مخرب خود را اجرا کردهاند.

برای کاهش خطر آلودگی به بدافزار، هر بار که روی لینکی در گوگل کلیک میکنید، اطمینان حاصل کنید که به سایت قانونی پروژه یا شرکت مورد نظر هدایت شدهاید قبل از اینکه اطلاعات حساس را وارد کنید یا نرمافزاری دانلود کنید.

برای جلوگیری از خطرات، وبسایتهای رسمی پروژهها را به بوکمارک خود اضافه کنید تا بهجای جستجوی آنلاین، به راحتی و ایمن به آنها دسترسی پیدا کنید.