یییی اسلاید

-

Whitelisting یا فهرست سفید چیست ؟

Whitelisting چیست ؟ Whitelisting (فهرست سفید) یک روش امنیتی است که در آن تنها منابع، نرمافزارها، یا فعالیتهای مشخص و تأیید شده اجازه دسترسی یا اجرا را دریافت میکنند. این روش بهطور کلی بهعنوان یک لایه دفاعی برای جلوگیری از تهدیدات امنیتی استفاده میشود. در Whitelisting، تنها مواردی که بهطور خاص در فهرست سفید قرار دارند مجاز به اجرا یا…

بیشتر بخوانید » -

Cryptojacking یا رمزکاوی مخفی چیست ؟

Cryptojacking یا رمزکاوی مخفی، نوعی حمله سایبری است که در آن مهاجم بدون اطلاع یا رضایت کاربر، از منابع سختافزاری دستگاه او (مثل CPU یا GPU) برای استخراج ارزهای دیجیتال استفاده میکند. این کار اغلب با استفاده از بدافزارها یا اسکریپتهای مخفی در وبسایتها انجام میشود. به جای اینکه مهاجم از تجهیزات خود برای استخراج رمزارز استفاده کند، از توان…

بیشتر بخوانید » -

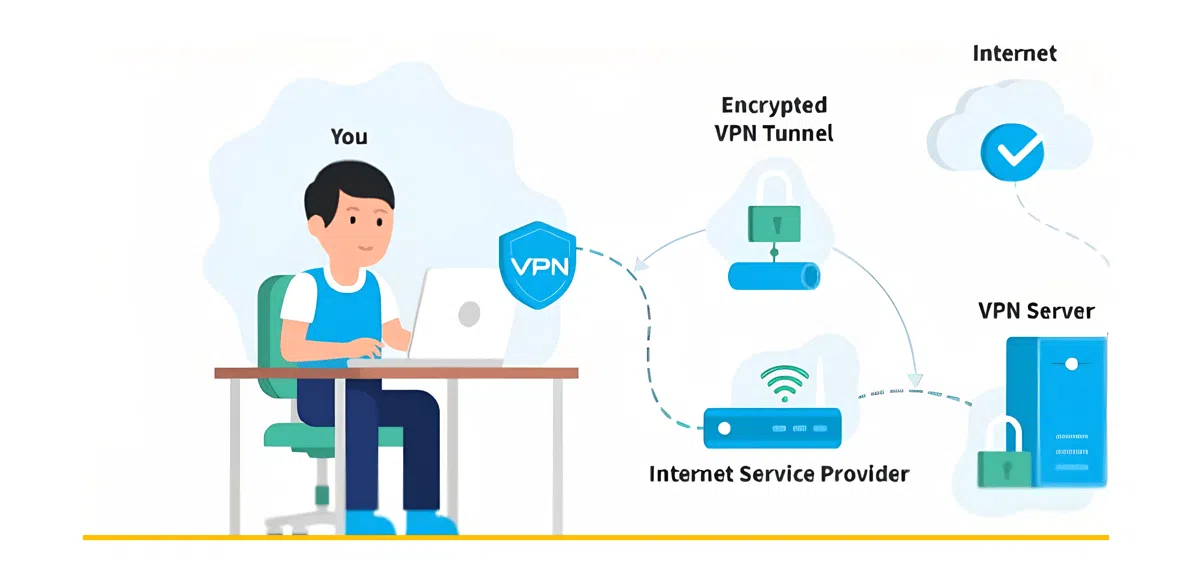

VPN چیست ؟

VPN مخفف “Virtual Private Network” است که به معنی شبکه خصوصی مجازی میباشد. این فناوری به شما این امکان را میدهد که از طریق اینترنت به شبکههای خصوصی متصل شوید و ارتباطات خود را امنتر کنید. با استفاده از VPN، ترافیک اینترنت شما از طریق یک سرور امن منتقل میشود و این باعث میشود که هویت شما و فعالیتهای آنلاینتان…

بیشتر بخوانید » -

پس از ادعای هکرها برای سرقت ۸۷ میلیون رکورد داده، Temu این نقض اطلاعات را رد کرد

پس از اینکه یک هکر ادعا کرد که یک پایگاه دادهی سرقتی شامل اطلاعات ۸۷ میلیون مشتری را برای فروش قرار داده است، شرکت Temu این موضوع را انکار کرد. مهاجم دیروز دادههای ادعایی را برای فروش در انجمن هکری BreachForums قرار داد و همراه با آن یک نمونه کوچک به عنوان مدرکی برای تأیید صحت دادههای دزدیده شده ارائه…

بیشتر بخوانید » -

CISA هشدار داد که هکرها از مشکل امنیتی در ویندوز برای سرقت اطلاعات کاربران استفاده می کنند.

CISA (آژانس امنیت سایبری و زیرساختهای آمریکا) به آژانسهای فدرال ایالات متحده دستور داده است تا سیستمهای خود را در برابر یک نقص امنیتی در ویندوز که بهتازگی پچ شده و توسط گروه هکری Void Banshee APT مورد سوءاستفاده قرار گرفته، ایمن کنند. این نقص مربوط به MSHTML و یک حمله spoofing (جعل هویت) است و یک zero-day bug محسوب…

بیشتر بخوانید » -

آموزش امنیت شبکه

امنیت شبکه یکی از حوزههای مهم در فناوری اطلاعات و ارتباطات است که به محافظت از دادهها و اطلاعات در برابر تهدیدها و حملات مختلف میپردازد. در این آموزش، به اصول، ابزارها و تکنیکهای مختلف امنیت شبکه خواهیم پرداخت. مفاهیم اولیه امنیت شبکه الف) تهدیدها و آسیبپذیریها تهدید: هر گونه رویدادی که میتواند به اطلاعات یا عملکرد شبکه آسیب…

بیشتر بخوانید » -

رمزنگاری WPA2 چیست ؟

WPA2 چیست و چرا برای امنیت شبکههای وایرلس مهم است؟ در دنیای امروز، اتصال به اینترنت بیسیم یا وایفای تقریباً همه جا دیده میشود، از خانهها و دفاتر کار گرفته تا فروشگاهها، رستورانها و حتی کافیشاپی که در آن قهوه مینوشید. اما آیا تا به حال به این فکر کردهاید که چه چیزی باعث میشود شبکه وایفای شما ایمن بماند؟…

بیشتر بخوانید » -

آسیبپذیری ویندوز از braille spaces در حملات zero-day سوءاستفاده کرده است.

یک آسیبپذیری spoofing (جعل) MSHTML ویندوز که اخیراً برطرف شده است و تحت شماره CVE-2024-43461 ثبت شده، اکنون به عنوان سوءاستفادهشده قبلی علامتگذاری شده است، زیرا در حملات گروه هک APT با نام Void Banshee مورد استفاده قرار گرفته است. هنگامی که این آسیبپذیری برای اولین بار به عنوان بخشی از بهروزرسانی امنیتی Patch Tuesday سپتامبر ۲۰۲۴ فاش شد، مایکروسافت…

بیشتر بخوانید » -

BYOD چیست ؟

BYOD چیست ؟ BYOD یا Bring Your Own Device به معنی “وسیله خودت را بیاور” یک سیاست سازمانی است که در آن کارکنان مجاز به استفاده از دستگاههای شخصی مانند لپتاپ، تلفن هوشمند یا تبلت خود برای انجام کارهای مربوط به شرکت یا سازمان هستند. در این روش، به جای اینکه شرکت برای کارکنان دستگاههای مشخصی تهیه کند، آنها میتوانند…

بیشتر بخوانید » -

Zero-Day Attack یا حمله روز صفر چیست ؟

Zero-Day Attack چیست ؟ یک حمله روز صفر (Zero-Day Attack) نوعی حمله سایبری است که از آسیبپذیریهایی در نرمافزار، سختافزار یا سیستمهای مختلف بهره میبرد که توسط توسعهدهنده یا کاربر هنوز کشف یا برطرف نشدهاند. این نوع آسیبپذیریها به نام “روز صفر” نامیده میشوند، زیرا توسعهدهندگان هیچ زمانی برای اصلاح آن قبل از شروع حمله نداشتهاند. مراحل حمله روز صفر…

بیشتر بخوانید »