امنیت اطلاعات

-

WAF پیشرفتهی F5

حملههای تحت وب اصلیترین دلیل نفوذهای اطلاعاتی هستند. با وجود تلاشهای صورتگرفته برای ایمنسازی برنامههای کاربردی و در نظر گرفتن فرایندهایی برای مدیریت بستههای اصلاحی، همچنان نیمی از نرمافزارها در تمام ساعات شبانهروز نسبت به حملات آسیبپذیر هستند. فایروالهای برنامهی تحت وب (WAF) با از بین بردن آسیبپذیریها و متوقفکردن حملات، برنامههای شما را در مقابل نفوذهای اطلاعاتی حفاظت میکنند.…

بیشتر بخوانید » -

DNS cache poisoning و جعل DNS چیست؟

تعریف جعل و DNS Poisoning مسموم کردن و جعل سامانه نام دامنه (DNS: Domain Name System) نوعی از حملات سایبری هستند که با تمرکز بر آسیبپذیریهای سرور DNS و بهرهگیری از آنها، ترافیک را از سرورهای اصلی به سرورهای ناامن هدایت میکنند. زمانی که به یک صفحهی جعلی منتقل میشوید، با وجود این که فقط خودتان میتوانید جلوی بروز خطر…

بیشتر بخوانید » -

۷ مورد از بهترین راهکارهای مدیریت هویت و دسترسی

مدیریت هویت و دسترسی (Identity and Access Management) در فناوری اطلاعات، به تعریف و مدیریت نقشها و امتیازات دسترسی کاربران شبکههای شخصی و شرایطی گفته میشود. این کاربران ممکن است مشتری (مدیریت هویت مشتری) یا کارمند باشند (مدیریت هویت کارکنان). هدف اصلی سیستمهای IAM یک هویت دیجیتالی در هر فرد است. پس از ایجاد هویت دیجیتال ، باید در چرخه…

بیشتر بخوانید » -

نقطه ضعف ناشی از احراز هویت، در برخی محصولات “سیسکو”

سیسکو خبر یک نقطه ضعف ناشی از احراز هویت پیشفرض (CVE-2020-3446) را منتشر کرده که برخی از پیکربندیهای محصولات سری ENCS 5400-W و سری CSP 5000-W این شرکت را آسیبپذیر میکند. سیسکو یک نقطه ضعف بحرانی ناشی از احراز هویت پیشفرض را از بین برده که برخی از پیکربندیهای سریهای ENCS 5400-W و CSP 5000-W این شرکت را آسیبپذیر میکرده…

بیشتر بخوانید » -

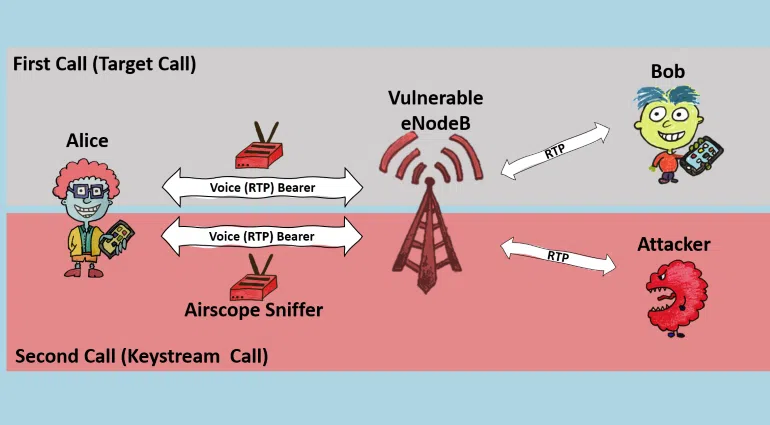

حمله ReVoLTE به هکرها اجازه میدهد تماسهای تلفنی را شنود کنند

یک حمله جدید، هکرها را قادر میسازد رمزگذاری انتقال صدا بر بستر LTE را رمزگشایی کرده و در تماسهای تلفنی جاسوسی کنند تیمی متشکل از محققان دانشگاهی – که پیش از این نیز در سال جاری به خاطر پرده برداری از مشکلات امنیتی جدی در شبکههای ۴G LTE و ۵G، به سرخط اخبار راه پیدا کرده بودند- امروز حملهای جدید…

بیشتر بخوانید » -

حملهی Brute Force چیست؟

حملهی بروتفورس یا همان “جستوجوی فراگیر” از آزمون و خطا برای حدسزدن اطلاعات ورود، کلیدهای رمزگذاریشده، یا برای یافتن یک صفحهی وب پنهانشده استفاده میکند. هکرها با امید رسیدن به حدس صحیح، تمامی ترکیبهای ممکن را یکییکی استفاده میکنند. این حملات با استفاده از «brute force» انجام میشوند، به این معنا که از روشهای به شدت قوی در تلاش برای…

بیشتر بخوانید » -

IAM یا مدیریت دسترسی چیست؟

مدیریت هویت و دسترسی (Identity and Access Management) در فناوری اطلاعات مربوط به تعریف و مدیریت نقشها و امتیازات دسترسی کاربران شبکههای شخصی و شرایطی است که کاربران پذیرفته شده و (یا رد شده) از آنها استفاده میکنند. این کاربران ممکن است مشتریان (مدیریت هویت مشتری) یا کارمندان (مدیریت هویت کارمندان) باشند. هدف اصلی سیستمهای IAM ایجاد یک هویت دیجیتالی…

بیشتر بخوانید » -

چگونه بسترهای موبایل و فضای ابری خود را ایمن کنیم؟

رشد بیاندازه دنیای تکنولوژی در سالهای اخیر باعث شده تا بستر ارتباطی بسیاری از افراد و شرکتهای کوچک و بزرگ، ازطریق تلفنهای هوشمند و فضای ابری شکل بگیرد. تلفنهای هوشمندی که همواره به اینترنت متصل هستند و روزانه دادههای بسیاری را بین افراد مختلف جابجا میکنند. و همینطور فضای ابری که به سرعت در حال فراگیریست و به زودی شاهد…

بیشتر بخوانید » -

مدیریت آسیب پذیری چیست و چرا مهم است؟

مدیریت آسیب پذیری، به فرایند شناسایی، آنالیز، تریاژ و حل کردن آسیبپذیریهای امنیتی کامپیوترها گفته میشود. مدیریت آسیبپذیری، یک فرایندend-to-end است که تمامی چرخه حیات یک آسیبپذیری را در دست میگیرد تا مطمئن شود چیزی نمیتواند در یک محیط پیچیده، به سیستم آسیب بزند. در زیرساختهای فناوری اطلاعات امروزی که از چندین سیستم عامل مختلف، نرم افزارها، فایروالها، پایگاههای داده،…

بیشتر بخوانید » -

استفاده از موتور جستجوی Shodan برای پیدا کردن دستگاههای کنترل صنعتی آسیب پذیر

موتور جستجوی Shodan یک ابزار مفید به منظور ارزیابی جوانب امنیتی است که با استفاده از آن میتوان دستگاههای آسیب پذیر متصل به اینترنت را شناسایی کرد. در ادامه مقالهای را باهم مطالعه خواهیم کرد که در ابتدا توضیحی در مورد این موتور جستجو داده شده و سپس با استفاده از این موتور به شناسایی دستگاه کنترل صنعتی (ICS) خواهد…

بیشتر بخوانید »