امنیت اطلاعات

-

UTM چیست؟

تا به حال عبارت مدیریت یکپارچه تهدیدات را شنیدهاید؟ UTM چطور؟ به نظرتان چه راههایی برای بستن راه نفوذ ویروسها و تهدیدات امنیتی به سیستمهای رایانهای وجود دارد؟ در این مقاله، مفهوم UTM به عنوان روشی برای جلوگیری از حملههای سایبری تشریح میشود و وظایفی که UTM در راستای حفاظت امنیت سایبری ایفا میکند، مورد اشاره قرار میگیرد. در نهایت…

بیشتر بخوانید » -

کرک چیست؟

کرک کردن تکنیکی است که برای شکستن دسترسیهای نرم افزار رایانه یا کل سیستم امنیتی و معمولا با نیتهای مخرب استفاده میشود. این کار اگرچه از نظر عملکردی مشابه هک کردن است، اما اهداف و روشهای متفاوتی دارد. کرک به هر شکل یا روشی که باشد، به معنای عبور از سیستم امنیتی است. در سادهترین حالت ممکن، کرک نرم افزار…

بیشتر بخوانید » -

پسورد لیست

آیا از وجود خطری که پسورد لیست ها برای امنیت مجازی شما دارند، باخبرید؟ راههای مقاومت در برابر پسورد لیست ها چیست؟همانطور که میدانید، پسورد به تعدادی کاراکتر که برای امنیت و حفاظت از حریم خصوصی افراد در فضای مجازی بهکار میرود، گفته میشود. در این مقاله با بررسی حملاتی که هکرها با استفاده از پسوردلیستها انجام میدهند، به اهمیت…

بیشتر بخوانید » -

مدیر سیستم کیست و چه وظایفی دارد؟

مدیر سیستم (System Administrator یا به صورت خلاصه sysadmin) به فردی گفته میشود که وظیفهی پشتیبانی از شبکههای کامپیوتری را بر عهده دارد و باید بر روی عملکرد بیوقفهی سیستمهای IT نظارت داشته باشد. مدیر سیستم باید به طور مستمر روی فعالیت کامپیوترها، سرورها و اینترنت شرکت نظارت داشته باشد و از بروز هرگونه قطعی یا مشکل در آنها جلوگیری…

بیشتر بخوانید » -

فایروال ایرانی

زمانی که بحث فایروال به میان میآید، نام فایروالهایی مثل فورتی گیت و پالو آلتو به ذهن میرسند. با وجود در دسترس بودن چنین فایروالهایی که در سطح جهانی مطرحاند، چرا فایروال ایرانی ساخته میشود؟ دربارهی فایروال ایرانی چه میدانید؟ چرا باید از این فایروالها استفاده کرد؟ عیب این فایروالها چیست؟ در این مقاله دو نمونه از فایروالهای ایرانی یا…

بیشتر بخوانید » -

درباره مجوز افتا

مجوز افتا (امنیت فضای تولید و تبادل اطلاعات) پروانه فعالیتی است که توسط سازمان فناوری اطلاعات ایران به شرکتهای درخواستدهنده ارائه میشود. این مجوز گرایشهای مختلفی را در برمیگیرد که هر شرکت با توجه به حوزه فعالیت خود نسبت به دریافت مجوز مورد نظر اقدام میکند و پس از طی مراحل ارزیابی مطرح شده، گواهی مربوطه را دریافت میدارد. سازمان…

بیشتر بخوانید » -

راهنمای Log4Shell برای همه

اگر در زمینه امنیت کار میکنید، احتمالاً روزهای اخیر را درگیر رسیدگی فوری به آسیب پذیری Log4Shell با شناسه (CVE-2021-44228) بودهاید؛ مثلاً به دنبال یافتن موارد استفاده از Log4j در محیط خود گشتهاید و یا از وندورها (vendors) در مورد راهکارشان پرسوجو کردهاید. به احتمال زیاد دربارهی پیامدها و اقدامات لازم نیز مطالعه کردهاید. این مقاله برای تمام کسانی است…

بیشتر بخوانید » -

تیم بنفش چیست؟

تیمها باید برای مقابله با چالشهای امنیتی روزافزون، هر روز تغییر کنند و بیشتر و بیشتر خودشان را با شرایط موجود تطبیق دهند. به همین دلیل تیم بنفش تشکیل شده است تا وظایف تیمهای قرمز و آبی را با هم ترکیب کند و کارایی دو تیم را بالا ببرد. تفاوت تیمهای قرمز و آبی تیم قرمز گروهی از هکرها هستند…

بیشتر بخوانید » -

ماینرهای افسارگسیختهی TeamTNT

نویسنده: کوشا زنجانی دیشب به همراه یکی از دوستانم برای باگهانتینگ، در Shodan و Censys دنبال سرورهای Redis NoSQL بودیم (مشخصا به خاطر این که بیشتر این دیتابیسها هیچ سازوکار احراز هویتی ندارند ?). در همین فرایند به چند نکتهی جالب برخوردم که باعث شد این پست بلاگ را بنویسم. به نظر میرسید اکثر سرورهای Redis اکسپلویت شده و به…

بیشتر بخوانید » -

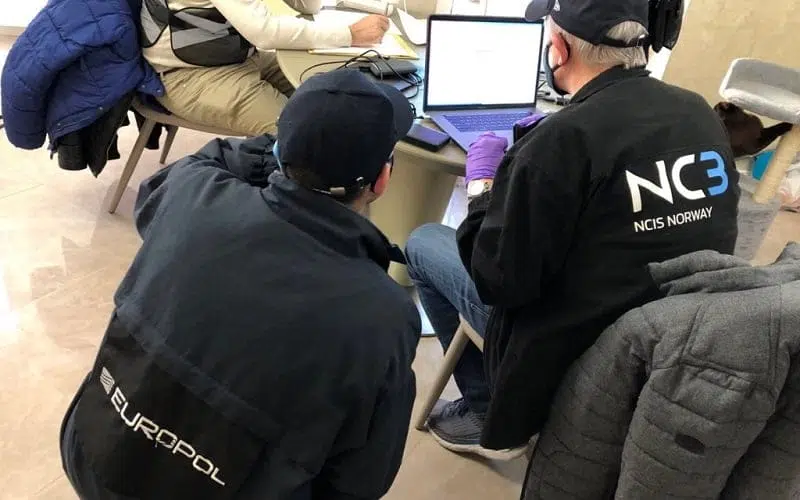

دستگیری ۱۲ نفر به جرم مشارکت در ۱۸۰۰ حملهی باجافزاری در سراسر جهان

یوروپل با همکاری دستگاه پلیس نروژ ۱۲ نفر را به اتهام فعالیتهای باجافزاری در سراسر جهان دستگیر کرده است. پلیس نروژ طی عملیات مشترکی با یوروپل و نیروهای پلیس چند کشور دیگر، ۱۲ نفر را به اتهام حملات باجافزاری به سازمانهای جهان دستگیر کرده است. این متهمان در بیش از ۱۸۰۰ حملهی باجافزاری در ۷۱ کشور جهان دست داشتهاند. هدف…

بیشتر بخوانید »