سامسونگ یک میلیون دلار بابت استفاده از RCE در secure vault گوشیهای گلکسی می پردازد.

شرکت سامسونگ یک برنامه جدید پاداش برای یافتن باگها (مشکلات امنیتی) در دستگاههای موبایل خود راهاندازی کرده است. در این برنامه، پاداشهایی تا سقف یک میلیون دلار برای گزارشهایی که سناریوهای حمله بحرانی را نشان میدهند، در نظر گرفته شده است.

برنامه جدیدی به نام “Important Scenario Vulnerability Program (ISVP)” به طور خاص روی آسیبپذیریهایی تمرکز دارد که به موارد زیر مرتبط هستند:

- اجرای کد دلخواه : (arbitrary code execution) آسیبپذیریهایی که به هکرها اجازه میدهند کدهایی را بر روی دستگاه اجرا کنند که معمولاً باید محدود شده یا غیرمجاز باشند.

- باز کردن قفل دستگاهها (the unlocking of devices) : آسیبپذیریهایی که به نفوذگران اجازه میدهند قفل دستگاهها را دور بزنند و به اطلاعات آنها دسترسی پیدا کنند.

- استخراج دادهها (data extraction) : آسیبپذیریهایی که به هکرها این امکان را میدهند که اطلاعات حساس یا شخصی را از دستگاهها استخراج کنند.

- نصب برنامههای دلخواه: (arbitrary application installation) آسیبپذیریهایی که به نفوذگران اجازه میدهند برنامههایی را نصب کنند که معمولاً باید کنترل شده یا ممنوع باشند.

- دور زدن حفاظتهای دستگاه (bypassing device protections) : آسیبپذیریهایی که به هکرها این امکان را میدهند که اقدامات حفاظتی موجود در دستگاهها را نادیده بگیرند یا دور بزنند.

پاداشهای مهم

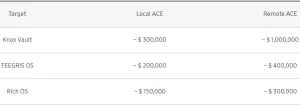

Knox Vault یک محیط ایزوله و امن است که توسط سامسونگ برای ذخیره اطلاعات بیومتریک حساس و کلیدهای رمزنگاری شده در دستگاههای موبایل طراحی شده است. در برنامه پاداش برای یافتن باگها، گزارشهایی که موفق به اجرای کد دلخواه محلی (local arbitrary execution) در دستگاههای سامسونگ شوند، مبلغ ۳۰۰,۰۰۰ دلار پاداش دریافت میکنند، در حالی که برای آسیبپذیریهای اجرا از راه دور کد (Remote Code Execution) مبلغ ۱,۰۰۰,۰۰۰ دلار پاداش در نظر گرفته شده است.

TEEGRIS OS سیستمعاملی است که به عنوان محیط اجرای مورد اعتماد (Trusted Execution Environment – TEE) سامسونگ شناخته میشود و یک محیط امن و ایزوله را از سیستمعامل اصلی فراهم میکند تا کدهای حساس و دادههای بحرانی مانند پرداختها و احراز هویت را اجرا و پردازش کند.

اگر فردی موفق به کشف آسیبپذیری در سیستمعامل TEEGRIS OS شود که به اجرای کد دلخواه محلی منجر شود، مبلغ ۲۰۰,۰۰۰ دلار پاداش دریافت خواهد کرد. اما اگر آسیبپذیری مربوط به اجرای کد از راه دور (RCE) باشد، پاداش آن میتواند تا ۴۰۰,۰۰۰ دلار افزایش یابد.

اگر کسی موفق به یافتن آسیبپذیری که به اجرای کد محلی در سیستمعامل Rich OS منجر شود، مبلغ ۱۵۰,۰۰۰ دلار پاداش دریافت خواهد کرد. اما اگر آسیبپذیری مربوط به اجرای کد از راه دور (RCE) باشد، پاداش آن میتواند تا ۳۰۰,۰۰۰ دلار افزایش یابد.

یک پاداش قابل توجه دیگر مبلغ ۱۰۰,۰۰۰ دلار است که برای دستیابی به نصب برنامههای دلخواه از راه دور از بازار غیررسمی یا سرور حملهکننده به افراد پرداخت میشود. در صورتی که برنامه از Galaxy Store نصب شود، پاداش آن ۶۰,۰۰۰ دلار است. همچنین، برای نصب برنامههای دلخواه بهصورت محلی، پاداشها به ترتیب ۵۰,۰۰۰ دلار و ۳۰,۰۰۰ دلار است.

یک پاداش قابل توجه دیگر مبلغ ۱۰۰,۰۰۰ دلار است که برای دستیابی به نصب برنامههای دلخواه از راه دور از بازار غیررسمی یا سرور حملهکننده به افراد پرداخت میشود. در صورتی که برنامه از Galaxy Store نصب شود، پاداش آن ۶۰,۰۰۰ دلار است. همچنین، برای نصب برنامههای دلخواه بهصورت محلی، پاداشها به ترتیب ۵۰,۰۰۰ دلار و ۳۰,۰۰۰ دلار است.

برای اینکه گزارشهای باگ مورد پذیرش قرار گیرند و پاداش داده شود، باید به همراه یک آسیبپذیری قابل استفاده باشد که در آخرین نسخههای امنیتی دستگاههای پرچمدار سامسونگ مانند سریهای Galaxy S و Z بهدرستی عمل کند و نیازی به امتیازات خاص نداشته باشد.

۸۳۰۰۰۰ دلار در سال ۲۰۲۳ پرداخت شده است

سامسونگ در سال ۲۰۲۳ به ۱۱۳ پژوهشگر امنیتی که در برنامه پاداش امنیتی موبایل این شرکت شرکت کرده بودند، مجموعاً ۸۲۷,۹۲۵ دلار پرداخت کرده است.

سامسونگ از آغاز برنامه پاداش برای باگها در سال ۲۰۱۷ تاکنون بیش از ۴,۹۰۰,۰۰۰ دلار به پژوهشگران امنیتی پرداخت کرده است و بالاترین پاداش پرداختشده تاکنون ۱۲۰,۰۰۰ دلار بوده، در حالی که بزرگترین پاداش پرداختشده در سال گذشته ۵۷,۱۹۰ دلار بوده است.

هدف از راهاندازی برنامه ISVP این است که رکوردهای قبلی را جابجا کند و با ارائه پاداشهای جذابتر، پژوهشگران را تشویق کند تا گزارشهای بیشتری درباره مشکلات بحرانی که میتوانند بر دستگاههای سامسونگ تأثیر بگذارند، ارائه دهند.