افزایش حملات باجافزار Magniber بر کاربران خانگی در سراسر جهان تأثیر میگذارد.

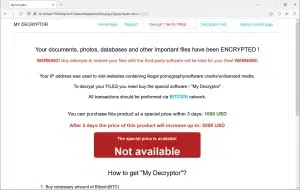

یک عملیات وسیع توسط باجافزار Magniber در جریان است که در آن، این باجافزار به دستگاههای کاربران خانگی در سراسر جهان نفوذ کرده و اطلاعات آنها را رمزگذاری میکند. برای باز کردن رمز و دسترسی مجدد به اطلاعات، از کاربران درخواست پرداخت باجی به میزان هزاران دلار میشود.

اجافزار Magniber در سال ۲۰۱۷ به عنوان جایگزینی برای باجافزار Cerber شروع به فعالیت کرد. این اتفاق زمانی رخ داد که دیده شد Magniber از طریق کیت بهرهبرداری به نام Magnitude برای آلوده کردن سیستمها استفاده میشود. کیتهای اکسپلویت ابزارهایی هستند که با استفاده از نقاط ضعف نرمافزارها، به سیستمها نفوذ میکنند.

از زمان شروع فعالیت باجافزار Magniber، این باجافزار با شدتهای مختلف در طی سالها فعالیت داشته است. افرادی که این باجافزار را توزیع میکنند، از راههای مختلفی برای آلوده کردن دستگاهها استفاده کردهاند. این روشها شامل استفاده از آسیبپذیریهای امنیتی ناشناخته در ویندوز (معروف به “روز صفر”)، بهروزرسانیهای جعلی ویندوز و مرورگرها که به نظر واقعی میآیند ولی آلوده هستند، و همچنین نرمافزارهای کرک شده و ابزارهای تولید کلید نرمافزاری که بهصورت تروجانی (آلوده) شدهاند، میشود.

بر خلاف سایر عملیاتهای باجافزار که ممکن است سازمانها و شرکتهای بزرگ را هدف قرار دهند، باجافزار Magniber بیشتر به کاربران عادی که به دانلود و اجرای نرمافزارهای مخرب در سیستمهای شخصی یا کسبوکارهای کوچک خود میپردازند، حمله کرده است.

شرکت AhnLab در سال ۲۰۱۸ موفق شد ابزاری را برای باز کردن قفل فایلهای رمزگذاریشده توسط باجافزار Magniber عرضه کند. با این حال، این ابزار اکنون دیگر کارایی ندارد زیرا سازندگان باجافزار، نقصی که اجازه میداد فایلها بدون پرداخت باج رمزگشایی شوند، برطرف کردهاند.

عملیات باجافزار Magniber

از تاریخ ۲۰ ژوئیه، تعداد افرادی که قربانی باجافزار Magniber شدهاند بهطور قابلتوجهی افزایش یافته است.

وبسایت ID-Ransomware، که به شناسایی باجافزارها کمک میکند، از تاریخ ۲۰ ژوئیه ۲۰۲۴ تعداد زیادی گزارش جدید دریافت کرده است، بهطوریکه نزدیک به ۷۲۰ مورد گزارش در این بازه زمانی ثبت شدهاند. این افزایش نشاندهندهی تعداد بیشتری از قربانیان است که برای شناسایی باجافزار آلوده کننده به این سایت مراجعه کردهاند.

هنوز کاملاً روشن نیست که چگونه قربانیان به باجافزار آلوده میشوند، اما برخی از قربانیان گزارش دادهاند که بعد از استفاده از نرمافزارهای کرک شده یا ابزارهای تولید کلید نرمافزار، دستگاههایشان رمزگذاری شده است. این روش، یعنی استفاده از نرمافزارهای جعلی برای انتشار باجافزار، قبلاً نیز توسط مهاجمان سایبری مورد استفاده قرار گرفته بود.

پس از اجرا، باجافزار فایلهای موجود در دستگاه را رمزگذاری کرده و پسوندی تصادفی با طول ۵ تا ۹ کاراکتر، مانند .oaxysw یا .oymtk، به نامهای فایلهای رمزگذاری شده اضافه میکند.

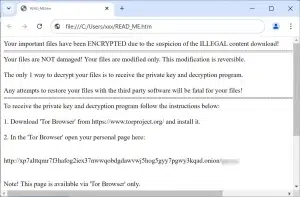

باجافزار یک فایل یادداشت به نام READ_ME.htm ایجاد میکند که در آن توضیحاتی در مورد وضعیت فایلهای آلوده شده و نحوه ارتباط با مهاجمان، از جمله یک آدرس اینترنتی ویژه برای دسترسی به وبسایت باجافزار در شبکه Tor، درج شده است.

متأسفانه، هیچ راهی برای رمزگشایی فایلهای رمزگذاریشده توسط نسخههای فعلی Magniber بهصورت رایگان وجود ندارد.

بهتر است از استفاده از نرمافزارهای کرکشده و ابزارهای تولید کلید خودداری کنید، چون این نرمافزارها نه تنها خلاف قانون هستند، بلکه معمولاً برای پخش بدافزارها و باجافزارها استفاده میشوند.

کسانی که به دلیل باجافزار Magniber آسیب دیدهاند، میتوانند به بخش پشتیبانی ویژهای که برای Magniber اختصاص داده شده است مراجعه کنند تا کمک بگیرند یا به سوالاتشان پاسخ داده شود.